Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenDatenvertraulichkeit Definition

Datenvertraulichkeit ist ein wesentliches Konzept in der Welt der Informationstechnologie. Sie bezieht sich auf den Schutz von Daten vor unbefugtem Zugriff und Missbrauch. Das Ziel ist es, sicherzustellen, dass vertrauliche Informationen nur für berechtigte Personen zugänglich sind.

Warum ist Datenvertraulichkeit wichtig?

In einem Zeitalter, in dem fast alle Informationen digital gespeichert werden, sind Daten ständig Gefahren ausgesetzt. Cybersicherheitsvorfälle können nicht nur finanzielle Verluste verursachen, sondern auch dem Ruf eines Unternehmens schaden. Daher ist der Schutz von sensiblen Informationen entscheidend.

- Verhindert Identitätsdiebstahl

- Schützt Unternehmensgeheimnisse

- Sichert persönliche Informationen

Sensible Informationen sind Daten, die ein hohes Schutzniveau erfordern, wie persönliche Identifikationsnummern, Finanzdaten und medizinische Informationen.

Stell dir vor, ein Unternehmen speichert Kundendaten in einer ungesicherten Datenbank. Ein Angreifer könnte auf diese Informationen zugreifen, was zu einem Verlust persönlicher Daten führen könnte. Ein sicheres System mit angemessener Datenvertraulichkeit hätte dies verhindert.

Methoden zur Sicherstellung der Datenvertraulichkeit

Um die Datenvertraulichkeit zu gewährleisten, gibt es verschiedene Methoden und Techniken. Hierzu zählen:

- Verschlüsselung: Verwandelt lesbare Daten in eine verschlüsselte Form, die nur mit einem speziellen Schlüssel wieder entschlüsselt werden kann.

- Zugangskontrollen: Beschränken den Zugriff auf Daten auf autorisierte Benutzer.

- Audit-Protokolle: Überwachen und protokollieren den Zugriff auf sensible Daten.

Eine interessante Technik in der Welt der Kryptoanalyse ist die sogenannte Quantenverschlüsselung. Diese Methoden basieren auf den Prinzipien der Quantenmechanik und bieten ein sehr hohes Maß an Sicherheit. Die Daten werden durch sogenannte Qubits verschlüsselt, die aufgrund ihrer physikalischen Eigenschaften Informationen schützen können, selbst wenn jemand versuchen sollte, die Daten zu überwachen oder abzufangen. Aufgrund ihrer hohen Sicherungsmöglichkeiten könnten sie zukünftig eine wichtige Rolle im Bereich der Datenvertraulichkeit spielen.

Datenvertraulichkeit einfach erklärt

Datenvertraulichkeit ist ein zentrales Thema, wenn es um den Schutz digitaler Informationen geht. Sie zielt darauf ab, Daten vor unbefugtem Zugriff und Missbrauch zu schützen und sicherzustellen, dass nur berechtigte Personen Zugriff auf sensible Informationen haben.Um dieses Ziel zu erreichen, müssen verschiedene Maßnahmen getroffen werden.

Die Bedeutung der Datenvertraulichkeit

Im digitalen Zeitalter sind Daten von großer Bedeutung und ständig Gefahren ausgesetzt. Datenvertraulichkeit ist daher unerlässlich, um:

- Persönliche und finanzielle Informationen zu schützen

- Die Integrität von Unternehmensdaten zu gewährleisten

- Compliance-Anforderungen zu erfüllen

Sensendaten sind Informationen, die ein besonders hohes Maß an Schutz benötigen, wie medizinische Daten, Passwörter und Kreditkartennummern.

Angenommen, ein Krankenhaus speichert Patientenakten digital. Ohne geeignete Datenvertraulichkeit könnte ein unberechtigter Zugriff die Vertraulichkeit der persönlichen Gesundheitsdaten gefährden. Durch den Einsatz von Verschlüsselung könnten diese Informationen jedoch geschützt werden.

Techniken zur Wahrung der Datenvertraulichkeit

Es gibt mehrere Techniken, um Datenvertraulichkeit zu gewährleisten:

- Verschlüsselung: Daten in eine unleserliche Form umwandeln, die nur mit einem speziellen Schlüssel zugänglich ist.

- Zugangskontrolle: Nur autorisierten Personen Zugriff auf Daten gewähren.

- Protokollierung: Alle Zugriffe auf Daten überwachen und aufzeichnen, um ungewöhnliche Aktivitäten zu erkennen.

Einfache Passwörter sind eine der größten Schwachstellen in Datensicherheitsstrategien. Verwende immer komplexe Passwörter und ändere sie regelmäßig.

Ein moderner Ansatz zur Wahrung der Datenvertraulichkeit ist die Nutzung von Blockchain-Technologie. Diese Technologie speichert Daten in verschlüsselten Blöcken, die durch kryptografische Verfahren gesichert und miteinander verkettet sind. Diese Struktur macht es nahezu unmöglich, Daten zu manipulieren oder unbemerkt zu verändern. Zudem ermöglicht die Blockchain eine nachvollziehbare Historie aller Transaktionen, was sie besonders attraktiv für Finanztransaktionen und sensible Daten macht. Diese Technologie ist nicht nur sicher, sondern auch transparent, was sie zu einem wertvollen Werkzeug in der digitalen Welt macht.

Datenvertraulichkeit Techniken

Die Sicherstellung der Datenvertraulichkeit ist eine zentrale Herausforderung in der IT. Es gibt mehrere Techniken, die helfen, sensible Informationen zu schützen und unbefugten Zugriff zu verhindern.Diese Methoden sind entscheidend, um die Integrität und Sicherheit von Daten sowohl in einem persönlichen als auch in einem professionellen Kontext zu gewährleisten.

Verschlüsselungstechniken

Verschlüsselung ist eine der effektivsten Methoden, um Daten zu schützen. Sie wandelt lesbare Daten in eine unleserliche Form um, die nur mit einem speziellen Schlüssel wiederhergestellt werden kann. Zu den gängigen Verschlüsselungstechniken gehören:

- Asymmetrische Verschlüsselung: Verwendet ein Paar von Schlüsseln – einen öffentlichen und einen privaten Schlüssel – um Daten zu verschlüsseln und zu entschlüsseln.

- Symmetrische Verschlüsselung: Verwendet denselben Schlüssel sowohl zur Verschlüsselung als auch zur Entschlüsselung der Daten.

- Hashing: Verwandelt Daten in eine feste Zeichenfolge, die nicht zurückgewandelt werden kann.

Stell dir vor, du sendest eine E-Mail mit vertraulichen Informationen. Mithilfe von asymmetrischer Verschlüsselung werden die Daten vor dem Versenden verschlüsselt. Der Empfänger kann die Nachricht nur mit seinem privaten Schlüssel entschlüsseln, was unbefugten Zugriff verhindert.

Zugangskontrollmaßnahmen

Zugangskontrollen beschränken den Zugriff auf Daten auf autorisierte Benutzer und Systeme. Zu diesen Maßnahmen gehören:

- Passwortschutz

- Zwei-Faktor-Authentifizierung (2FA)

- Biometrische Authentifizierung (wie Fingerabdruck- oder Gesichtserkennung)

Verwende komplexe Passwörter und kombiniere Klein- und Großbuchstaben, Zahlen sowie Sonderzeichen, um die Sicherheit zu erhöhen.

Audit und Protokollierung

Die Auditierung und Protokollierung sind wesentliche Bestandteile, um den Zugriff und die Nutzung von Daten zu überwachen. Sie ermöglichen es, Anomalien zu entdecken und unbefugte Zugriffe schnell zu identifizieren. Durch das Führen detaillierter Protokolle können Unternehmen nachvollziehen, wer wann auf bestimmte Informationen zugegriffen hat.

Ein fortschrittliches Beispiel für Audit und Protokollierung ist die Nutzung von Künstlicher Intelligenz (KI), um aus den Protokolldaten Muster und Anomalien zu erkennen. KI-Systeme können riesige Mengen von Daten in Echtzeit analysieren und automatisierte Reaktionen auslösen, wenn verdächtige Aktivitäten festgestellt werden. Diese Methoden bieten nicht nur Datenschutz, sondern verbessern auch die Effizienz und Sicherheit eines Systems. KI kann also Teil eines umfassenden Sicherheitskonzepts sein, um Datenvertraulichkeit auf höchstem Niveau zu gewährleisten.

Datenvertraulichkeit im IT-Ausbildungsprogramm

Datenvertraulichkeit ist ein kritisches Element in jeder IT-Ausbildung, da es den Schutz von sensiblen Informationen vor unberechtigtem Zugriff und Missbrauch beinhaltet. Ein ordentliches Verständnis dieser Konzepte ist notwendig, um sicherzustellen, dass Daten korrekt und sicher behandelt werden.

Datenvertraulichkeit Übungen

Um ein tieferes Verständnis der Datenvertraulichkeit zu erlangen, sind praktische Übungen unerlässlich. Diese helfen Dir nicht nur, die Theorie zu verstehen, sondern zeigen auch, wie diese in der Praxis angewendet wird.Zu den typischen Übungen gehören:

- Klassifizierung von Daten und deren Schutzanforderungen

- Implementierung von Verschlüsselungstechniken

- Erstellung sicherer Passwortmechanismen

Log-Analyse

zur Erkennung von Datenzugriffsmustern

Datenklassifizierung ist der Prozess, bei dem Daten nach ihrer Sensibilität und dem erforderlichen Schutzniveau eingestuft werden.

Angenommen, du arbeitest in einem Unternehmen, das Kundendaten speichert. In einer praktischen Übung könnte es deine Aufgabe sein, diese Daten zu klassifizieren. Dabei würdest du bestimmen, welche Daten besonders geschützt werden müssen, z.B. durch Verschlüsselung oder Zugangskontrollen.

Es ist hilfreich, regelmäßig neue Bedrohungen zu recherchieren und bekannte Schwächen zu überprüfen, um die Sicherheitsmaßnahmen aktuell zu halten.

Eine anspruchsvolle Übung in fortgeschrittenen IT-Kursen ist das Penetration Testing, bei dem Du versuchst, die Sicherheitsvorkehrungen eines Systems zu überwinden, um Schwachstellen aufzudecken. Diese realitätsnahe Simulation hilft dir zu verstehen, wie ein Angreifer denkt und welche Schritte notwendig sind, um ein System zu schützen. Penetration Tests erfordern umfassende Kenntnisse über Netzwerke, Verschlüsselung und Systemarchitekturen. Dabei kommen Skripte wie beispielweise in

Pythonzum Einsatz, um Angriffe zu simulieren und Sicherheitslücken aufzudecken. Diese Technik ist nicht nur wichtig für den Schutz von Daten, sondern auch eine wertvolle Fähigkeit in der IT-Sicherheitsbranche.

Datenvertraulichkeit - Das Wichtigste

- Datenvertraulichkeit: Schutz vor unbefugtem Zugriff und Missbrauch sensibler Daten.

- Wichtigkeit: Verhindert Identitätsdiebstahl und schützt Unternehmensgeheimnisse und persönliche Informationen.

- Techniken: Verschlüsselung, Zugangskontrollen, Audit-Protokolle, Quantenverschlüsselung.

- Einfach erklärt: Ziel ist, dass nur berechtigte Personen auf sensible Informationen zugreifen können.

- Übungen: Datenklassifizierung, Implementierung von Verschlüsselung, sichere Passworterstellung, Log-Analyse.

- IT-Ausbildung: Verständnis von Datenvertraulichkeit ist essentiell für den Schutz und die korrekte Behandlung von Daten.

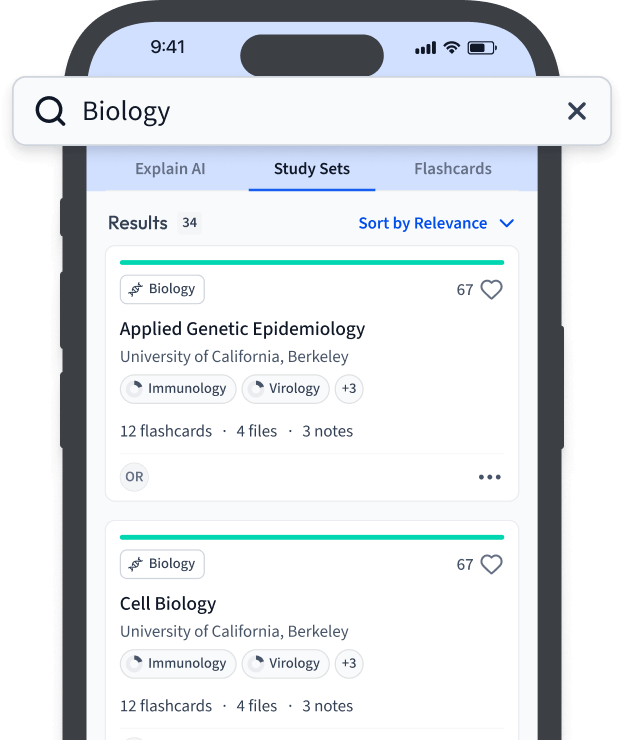

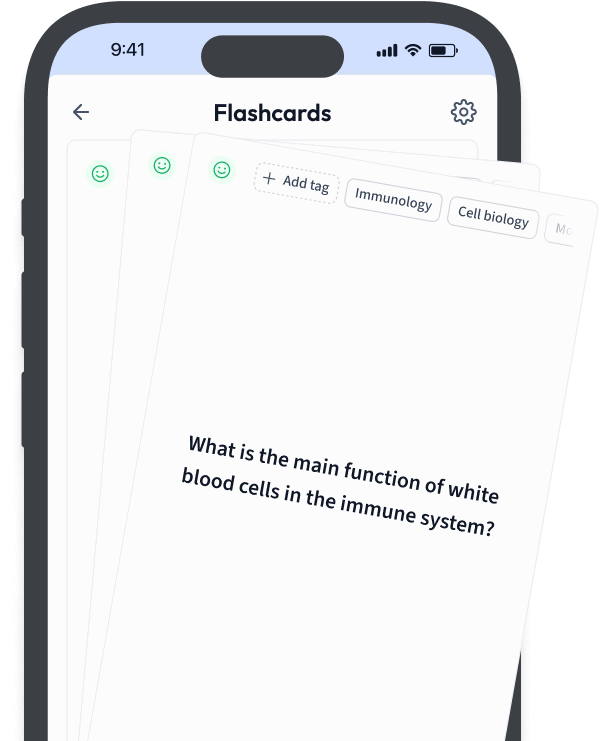

Lerne schneller mit den 12 Karteikarten zu Datenvertraulichkeit

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Datenvertraulichkeit

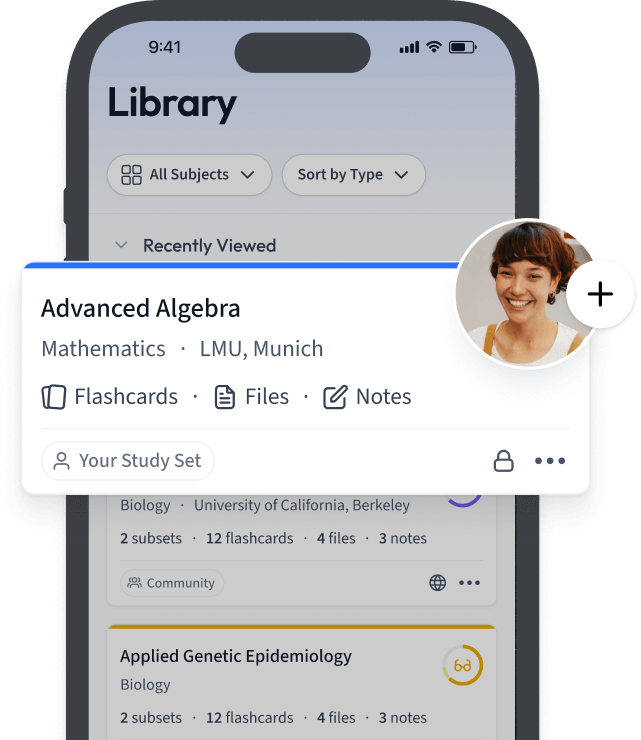

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr