Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenKritikalitätsbewertung einfach erklärt

Die Kritikalitätsbewertung ist ein entscheidender Prozess in der IT, um die Prioritäten und den Umfang von Risiken zu bestimmen. Sie hilft Unternehmen, Ressourcen effizient zuzuweisen und sicherzustellen, dass kritische Probleme zuerst gelöst werden. Dabei wird analysiert, welche Probleme oder Komponenten stark beeinträchtigte Auswirkungen auf das Gesamtsystem haben könnten.

Warum ist Kritikalitätsbewertung wichtig?

Kritikalitätsbewertung ist aus mehreren Gründen essenziell:

- Identifikation der wichtigsten Probleme, die direkten Einfluss auf Geschäftsprozesse haben könnten.

- Effiziente Ressourcenzuweisung, um kritische Probleme zuerst anzugehen.

- Unterstützung bei der Entscheidungsfindung durch objektive Risikoanalyse.

- Vermeidung größerer Schäden durch rechtzeitige Identifikation bedrohlicher Risiken.

Wie wird eine Kritikalitätsbewertung durchgeführt?

Die Durchführung einer Kritikalitätsbewertung besteht typischerweise aus mehreren wichtigen Schritten:

- Ermittlung der potenziellen Risiken und deren Ursachen.

- Bewertung der Wahrscheinlichkeit eines Auftretens.

- Analyse der möglichen Auswirkungen auf Systeme und Geschäftsprozesse.

- Festlegung einer Prioritätenliste basierend auf Wahrscheinlichkeit und Auswirkung.

Ein Beispiel für eine Kritikalitätsbewertung könnte darin bestehen, ein Unternehmen, das auf Cloud-Technologie setzt, einer Risikobewertung zu unterziehen. Ein potenzielles Risiko wäre ein Ausfall der Datenspeicherinfrastruktur. Hierbei werden Wahrscheinlichkeit und voraussichtliche Auswirkungen analysiert, um zu priorisieren, welche Maßnahmen zuerst ergriffen werden müssen.

Es ist hilfreich, bei der Kritikalitätsbewertung diverse Szenarien durchzuspielen, um auf verschiedene Eventualitäten vorbereitet zu sein.

Es gibt unterschiedliche Methoden zur Kritikalitätsbewertung. Eine weit verbreitete Methode ist die Failure Mode and Effects Analysis (FMEA), bei der verschiedene Fehlerarten in einem System untersucht werden. Dabei wird jedem potenziellen Fehlerpunkt ein Risiko-Prioritätszahl (RPZ) zugeordnet. Diese Zahl ergibt sich aus einer multiplikativen Kombination von Auftretenswahrscheinlichkeit, Schwere und Entdeckungswahrscheinlichkeit. Ein hoher RPZ-Wert legt nahe, dass Priorität bei der Behandlung bestehen sollte. Eine andere Methode ist die sogenannte Kritikalitätsmatrix, die Probleme anhand ihrer Auswirkung und Wahrscheinlichkeit in Kategorien gruppiert. Solche fortgeschrittenen Methoden erlauben Unternehmen eine differenzierte und ausgefeilte Herangehensweise, die zu einer effektiveren Verwaltung von Risiken und Ressourcen führen kann.

Definition Kritikalitätsbewertung

Die Kritikalitätsbewertung ist ein wichtiger Prozess zur Analyse und Priorisierung von Risiken. Sie hilft dabei, die kritischen Punkte in einem System zu identifizieren, die die größte negative Auswirkung haben könnten. Dieses Verfahren ist unerlässlich, um Ressourcen optimal zu verwalten und Entscheidungen mit objektiven Daten zu unterstützen.

Kritikalitätsbewertung - Bedeutung und Zweck

Im IT-Bereich sind Systeme häufig komplex und bestehen aus vielen Komponenten und Ebenen. Eine Kritikalitätsbewertung ermöglicht es, diejenige Komponente oder Prozesskette zu identifizieren, die bei einem Ausfall am schädlichsten wäre.Folgende Aspekte verdeutlichen den Zweck der Kritikalitätsbewertung:

- Bessere Risikokontrolle durch frühzeitige Identifikation von Schwachstellen.

- Optimierte Ressourcennutzung durch gezielte Maßnahmen an kritischen Punkten.

- Erhöhte Wartungseffizienz dank Priorisierung von Aufgaben, die größte Auswirkungen haben könnten.

Unter Kritikalitätsbewertung versteht man die systematische Analyse und Priorisierung von Risiken, basierend auf deren potenziellen Auswirkungen und Auftretenswahrscheinlichkeit.

Eine regelmäßige Aktualisierung der Kritikalitätsbewertung in dynamischen IT-Umfeldern kann dabei helfen, neue Risiken frühzeitig zu erkennen.

Kritikalitätsbewertung im IT-Bereich

Im IT-Bereich spielt die Kritikalitätsbewertung eine große Rolle, da sie hilft, die Zuverlässigkeit und Sicherheit von IT-Systemen zu gewährleisten. Die wachsende Komplexität von IT-Infrastrukturen erfordert eine klare Priorisierung von Risiken. Hier sind einige spezifische Einsatzmöglichkeiten:

- Bewertung von IT-Komponenten wie Server, Datenbanken und Netzwerken hinsichtlich ihrer Kritikalität.

- Verwendung von Tools und Softwarelösungen zur Automatisierung des Bewertungsprozesses.

- Regelmäßige Sicherheitsüberprüfungen von Software durch Kritikalitätsbewertungen.

| Komponente | Risikostufe |

| Netzwerk-infrastruktur | Hoch |

| Datenbank-Server | Mittel |

| Endbenutzergeräte | Niedrig |

Betrachte das Szenario eines Unternehmens, das auf eine Cloud-Infrastrukturlösung setzt. Ein Ausfall der Cloud-Verbindung könnte den Geschäftsbetrieb stark beeinträchtigen. Eine Kritikalitätsbewertung würde hier einen hohen Risikowert für die Komponenten der Cloud-Verbindung aufweisen, was bedeutet, dass Präventionsmaßnahmen priorisiert werden sollten.

Ein vertiefter Blick in die Kritikalitätsbewertung offenbart, dass spezielle Modelle wie das Monte-Carlo-Simulationsverfahren zur besseren Einschätzung wahrscheinlicher Szenarien genutzt werden können. Durch tausende Simulationsdurchläufe werden verschiedene Möglichkeitsräume und deren Eintrittswahrscheinlichkeiten durchgerechnet. Auf diese Weise erhält man ein präzises Bild über die potenziellen Auswirkungen bei verschiedenen Risikoeinstufungen. Diese Technik ist besonders hilfreich, wenn nicht alle Daten zu einem System vollständig bekannt sind, weil sie Schwankungsbreiten modelliert und Unsicherheiten quantifiziert.

Kritikalitätsbewertung Durchführung

Die Kritikalitätsbewertung ist ein essenzielles Werkzeug, um Risiken zu identifizieren und Prioritäten zu setzen. Sie bietet eine systematische Herangehensweise, um die kritischen Aspekte eines Systems zu analysieren und entsprechende Maßnahmen zur Risikominderung zu planen.In der IT wird dieser Prozess regelmäßig genutzt, um die Betriebssicherheit zu gewährleisten.

Schritte zur Durchführung der Kritikalitätsbewertung

Um eine Kritikalitätsbewertung erfolgreich durchzuführen, sind mehrere Schritte erforderlich. Diese Schritte helfen, eine strukturierte Herangehensweise zu gewährleisten, um Risiken effektiv zu managen.

- Risikoidentifikation: Sammle alle potenziellen Risiken, die das System betreffen könnten.

- Risikobewertung: Analysiere die Wahrscheinlichkeit und Auswirkungen jedes Risikos.

- Risikopriorisierung: Ordne Risiken nach ihrer Kritikalität, um Prioritäten zu definieren.

- Risikoüberwachung: Implementiere Maßnahmen und überwache regelmäßig, um Risiken zu kontrollieren.

Ein tieferer Einblick in die Prozessschritte zeigt, dass moderne IT-Systeme häufig auf automatisierte Tools zur Kritikalitätsbewertung setzen. Diese Tools können große Mengen an Daten verarbeiten und Risiken in Echtzeit überwachen. Eine häufig verwendete Methode ist die Heatmap-Visualisierung, die Risiken grafisch in einer Matrix darstellt, um sofort zu erkennen, welche Risiken die größte Priorität haben. Zusätzlich bieten spezialisierte Algorithmen die Möglichkeit, historische Daten zu analysieren und vorherzusagen, welche Risiken besonders wachsam beobachtet werden sollten. Diese Vorhersagesysteme können eine proaktive Haltung bei der Risikoüberwachung fördern und Unternehmen helfen, reaktionsfähiger zu sein.

Betrachte ein Unternehmen, das eine große E-Commerce-Plattform betreibt. Eine Kritikalitätsbewertung zeigt, dass der am meisten gefährdete Bereich das Zahlungssystem ist. Eine Priorisierung basierend auf dieser Bewertung würde sicherstellen, dass Sicherheitsmaßnahmen wie

'multi-factor authentication deployment'und zusätzliche Verschlüsselungstechnologien für Zahlungen eingeführt werden.

Denk daran, dass regelmäßige Audits der Kritikalitätsbewertung notwendig sind, um auf Veränderungen in der IT-Infrastruktur zu reagieren.

Kritikalitätsbewertung Beispiel aus der Praxis

Ein praktisches Beispiel kann die Anwendung der Kritikalitätsbewertung in einem Krankenhaus sein, wo IT-Systeme sowohl medizinische Geräte als auch Patientendaten verwalten. Der kritischste Aspekt hier könnte die Datenintegrität und der Zugriff auf lebenswichtige Software sein. Durch eine detaillierte Risikobewertung kann das Krankenhaus garantieren, dass im Falle eines Ausfalls die wichtigsten Funktionen weiterhin verfügbar bleiben.

- Ausfallsicherheit der Patientenüberwachungsgeräte: Priorisiert durch sofortige Backup-Lösungen.

- Datenintegrität der Patientendatenbank: Überwachung durch Verschlüsselung und regelmäßige Backups.

- Notfallsysteme bei Stromausfall: Implementierung redundanter Netzsysteme, um den Anschluss wichtiger Geräte zu sichern.

Kritikalitätsbewertung Techniken und Methoden

Das Verständnis der verschiedenen Techniken und Methoden zur Kritikalitätsbewertung ist entscheidend, um Risiken effektiv zu managen. Diese Ansätze helfen dabei, sowohl die Kritikalität von Risiken als auch deren potenzielle Auswirkungen zu analysieren.

Kritikalitätsbewertung Techniken im Überblick

Es gibt eine Vielzahl von Techniken, die zur Kritikalitätsbewertung eingesetzt werden können. Jede Technik hat ihre eigenen spezifischen Anwendungsfälle und Vorteile:

- FMEA (Failure Mode and Effects Analysis): Eine systematische Methode zur Fehleridentifikation und Bewertung von Auswirkungen.

- FTA (Fault Tree Analysis): Ein analytischer Ansatz zur Identifizierung und Visualisierung von Fehlerursachen in Systemen.

- SWIFT (Structured What-If Technique): Eine Methode, um potenzielle Risiken durch Hypothetische Szenarien zu identifizieren.

Ein Softwareentwicklungsprojekt kann mithilfe von FMEA-Methoden analysiert werden, um herauszufinden, welche Softwarebugs die größten Auswirkungen auf das System haben könnten. Durch diese Bewertung werden Prioritäten für die Bug-Fixes festgelegt, um kritische Fehler zuerst zu beheben.

Berücksichtige bei der Wahl der Technik die spezifischen Ziele und Ressourcen deines Projekts, um den besten Ansatz zu wählen.

Kritikalitätsbewertung Methoden für IT-Systeme

Spezifische Methoden zur Kritikalitätsbewertung in IT-Systemen konzentrieren sich meist auf die technische Analyse und Sicherheit von IT-Infrastrukturen:

- Risk Matrix Method: Nutzt eine Matrixdarstellung, um Risiken hinsichtlich ihrer Wahrscheinlichkeit und Auswirkungen zu klassifizieren.

- CIA-Triade (Confidentiality, Integrity, Availability): Bewertet die Auswirkungen auf die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen.

- OCTAVE (Operationally Critical Threat, Asset, and Vulnerability Evaluation): Eine Methodik zur Identifizierung und Verwaltung von Risiken, die auf kritische Bedrohungen und Schwachstellen abzielt.

Ein tieferer Einblick in die CIA-Triade zeigt, dass es sich um ein grundlegendes Sicherheitsmodell handelt, das drei essentielle Aspekte der Informationssicherheit kombiniert. Jedes Element - Vertraulichkeit (C), Integrität (I) und Verfügbarkeit (A) - zielt darauf ab, spezifische Bedrohungen abzuwehren. In modernen IT-Systemen wird oft

'Encryption algorithms, Access control lists, Backup solutions'eingesetzt, um die Prinzipien der CIA-Triade effektiv umzusetzen.Diese Herangehensweise hilft Organisationen dabei, ihre IT-Systeme vor verschiedenartigen Bedrohungen zu schützen und gleichzeitig sicherzustellen, dass legitime Benutzer jederzeit auf die benötigten Informationen zugreifen können.

Kritikalitätsbewertung - Das Wichtigste

- Kritikalitätsbewertung Definition: Systematische Analyse und Priorisierung von Risiken basierend auf potenziellen Auswirkungen und Auftretenswahrscheinlichkeit.

- Bedeutung der Kritikalitätsbewertung: Hilft, kritische Probleme in IT-Systemen zu priorisieren und Ressourcen effizient zuzuweisen.

- Durchführung der Kritikalitätsbewertung: Identifikation und Analyse von Risiken, Bewertung der Wahrscheinlichkeit und Priorisierung nach Kritikalität.

- Beispiel Kritikalitätsbewertung: Analyse von Risiken in einer Cloud-Technologie zur Priorisierung von Sicherheitsmaßnahmen.

- Kritikalitätsbewertung Techniken: Methoden wie FMEA, Kritikalitätsmatrix und SWIFT zur Analyse von Risiken eingesetzt.

- Kritikalitätsbewertung Methoden in der IT: Nutzung von Techniken wie der Risk Matrix Method und CIA-Triade, um IT-Systeme sicher und zuverlässig zu halten.

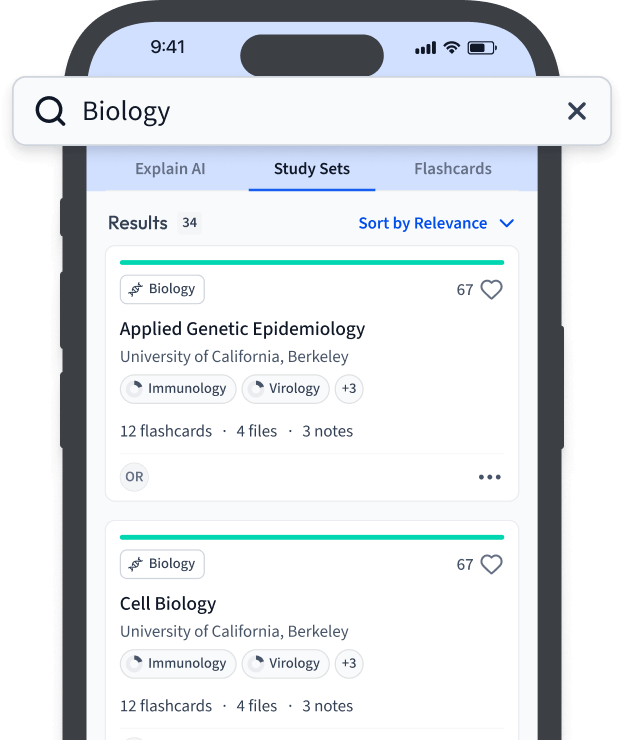

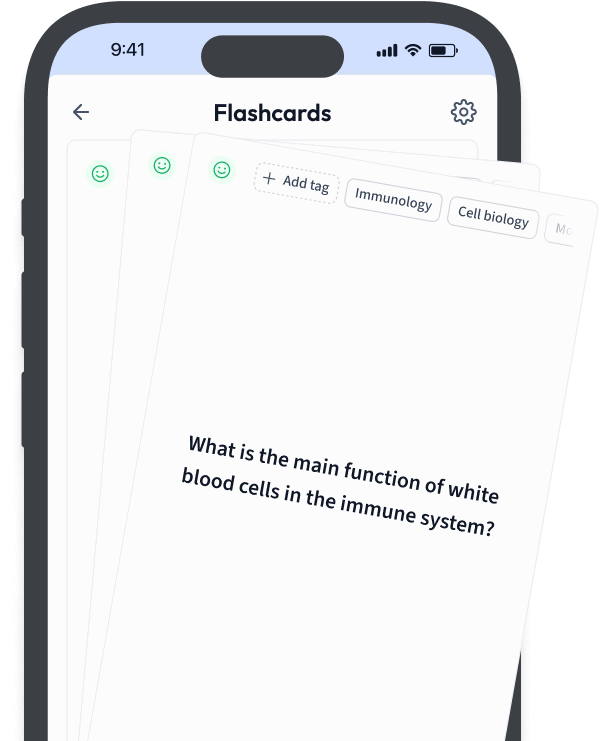

Lerne schneller mit den 12 Karteikarten zu Kritikalitätsbewertung

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Kritikalitätsbewertung

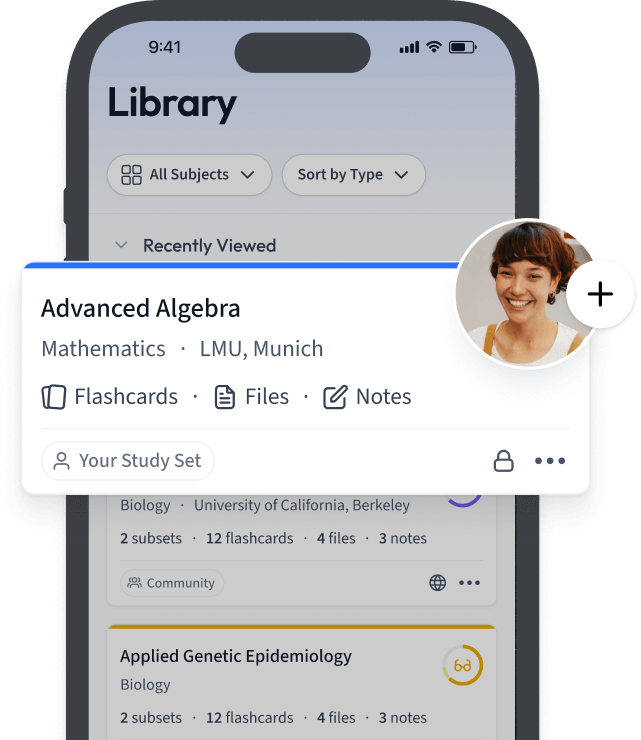

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr