Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenEinführung in Netzwerkprotokolle

Netzwerkprotokolle sind essenzielle Bestandteile jeder digitalen Kommunikation. Sie sorgen dafür, dass Datenpakete sicher und effizient zwischen Geräten übertragen werden können.

Netzwerkprotokolltypen: Grundlagen

Netzwerkprotokolle sind Regeln oder Standards, die bestimmen, wie Computer in einem Netzwerk kommunizieren und Daten austauschen. Hier sind einige der gängigsten Typen:

- TCP/IP: Das Transmission Control Protocol/Internet Protocol ist das am weitesten verbreitete Protokoll, das die Grundlage des Internets bildet. TCP gewährleistet die zuverlässige Zustellung von Daten durch Bestätigungen und Fehlerprüfungen, während IP die Daten-Routing und Adressierung übernimmt.

- UDP: Das User Datagram Protocol ist weniger zuverlässig, weil es keine Bestätigungen sendet. Es ist jedoch schneller und wird in Anwendungen wie Videostreaming oder Online-Spielen eingesetzt.

- HTTP und HTTPS: Diese Protokolle werden für den Transfer von Webseiten und deren Daten im Internet verwendet. HTTPS bietet zusätzlich eine verschlüsselte Verbindung.

- FTP: Das File Transfer Protocol ermöglicht den Transfer von Dateien zwischen Computern im Netzwerk.

- SMTP und POP3/IMAP: Diese Protokolle regeln den E-Mail-Verkehr. SMTP dient dem Versand von E-Mails, während POP3 und IMAP den Empfang verwalten.

Stell Dir vor, Du schickst ein Paket an einen Freund. TCP/IP funktioniert ähnlich wie ein Postdienst, der das Paket sicher zustellt. Die Adresse auf dem Paket entspricht der IP, und die Versicherung der Zustellung erfolgt durch TCP.

Netzwerkprotokolltypen: Dies sind verschiedene Kategorien von Protokollen, die speziell für bestimmte Kommunikationsaufgaben im Netzwerk entwickelt wurden.

Funktion von Netzwerkprotokollen im OSI Modell

Das OSI Modell ist ein wichtiges theoretisches Modell, das die Schichten der Netzwerkkommunikation darstellt. Netzwerkprotokolle spielen auf jeder dieser sieben Schichten unterschiedliche Rollen. Die wichtigsten Schichten, auf die Netzwerkprotokolle wirken, sind:

- Schicht 4 - Transportschicht: Protokolle wie TCP und UDP regeln die Zustellung von Daten.

- Schicht 3 - Vermittlungsschicht: Protokolle wie IP sind für das Routing und die Adressierung verantwortlich.

- Schicht 7 - Anwendungsschicht: Hier befinden sich Protokolle wie HTTP, FTP und SMTP, die spezielle Anforderungen von Anwendungen erfüllen.

Die verschiedenen Protokolle in einem Netzwerk sind wie Zahnräder in einer Maschine, die zusammenarbeiten, um die digitale Kommunikation reibungslos zu gestalten.

Die Implementierung von Protokollen in einem Netzwerk verwendet oft eine Kombination aus Software und Hardware. Zum Beispiel benötigen Firewalls spezielle Hardware, um Sicherheitsprotokolle auf der Netzwerkebene durchzusetzen. Du kannst Dich auch damit befassen, wie Protokollanalysatoren eingesetzt werden, um den Datenverkehr zu überwachen und zu analysieren, was besonders für die Netzwerksicherheit wichtig ist.

Netzwerkprotokolltypen im OSI Modell

Das OSI Modell dient als grundlegendes Rahmenwerk zur Standardisierung der Kommunikation in Netzwerken. Verschiedene Netzwerkprotokolle sind auf den verschiedenen Schichten dieses Modells tätig und übernehmen spezifische Aufgaben.

OSI Modell: Schichten und ihre Protokolltypen

Das OSI Modell ist in sieben Schichten unterteilt, von der physischen Kommunikation bis zur Anwendungsschicht. Hier sind die Protokolle, die auf den einzelnen Schichten operieren:

- Schicht 1 - Physische Schicht: Kein spezielles Protokoll, sondern Hardwarestandards wie Ethernet.

- Schicht 2 - Sicherungsschicht: Protokolle wie PPP (Point-to-Point Protocol) und Ethernet.

- Schicht 3 - Vermittlungsschicht: IP-Protokolle wie IPv4 und IPv6.

- Schicht 4 - Transportschicht: TCP und UDP.

- Schicht 5 - Sitzungsschicht: Protokolle, die Sitzungen verwalten, z.B. NetBIOS.

- Schicht 6 - Darstellungsschicht: Protokolle zur Datenformatierung und Verschlüsselung, z.B. SSL/TLS.

- Schicht 7 - Anwendungsschicht: Protokolle wie HTTP, FTP, SMTP.

Betrachten wir HTTPS: Dieses Protokoll arbeitet auf der Anwendungsschicht (Schicht 7) und verwendet SSL/TLS von der Darstellungsschicht (Schicht 6) zur Verschlüsselung.

Protokolle können auf mehreren Schichten des OSI Modells arbeiten, um die Effizienz und Sicherheit zu optimieren.

Ein interessantes Detail des OSI Modells ist, dass es das Netzwerk in logische Schichten unterteilt. Dies ermöglicht, Protokolle unabhängig zu entwickeln und upzugraden, ohne die gesamten Netzwerkeinstellungen zu ändern. Der Übergang von IPv4 zu IPv6 zeigt, wie protokollschichtenspezifische Veränderungen durchgeführt werden können, um die Adressierungsfähigkeiten zu erweitern.

Netzwerkprotokolltypen im Vergleich zu TCP/IP

TCP/IP ist ein Bündel von Protokollen, das für die heutige Internet-Kommunikation grundlegend ist. Während das OSI Modell ein theoretisches Konzept zur Schichtung und Organisation von Protokollen bietet, beschreibt TCP/IP spezifische Protokolle für die Datenübertragung.Vergleich zwischen OSI und TCP/IP:

| Schichten | OSI Modell | TCP/IP Modell |

| Schicht 1 | Physische Schicht | Netzzugriff |

| Schicht 2 | Sicherungsschicht | Netzzugriff |

| Schicht 3 | Vermittlungsschicht | Internet |

| Schicht 4 | Transportschicht | Transport |

| Schicht 5-7 | Sitzung/Darstellung/Anwendung | Anwendung |

Detaillierte Analyse der Netzwerkprotokolltypen

Die Analyse von Netzwerkprotokolltypen ist entscheidend, um die Funktionsweise von Netzwerken zu verstehen. Protokolle werden in Schichten organisiert, wobei jede Schicht eine spezifische Funktion im Rahmen der Netzwerkkommunikation erfüllt.

TCP/IP: Einblick in die Protokollarchitektur

Das TCP/IP Modell ist eine Gruppe von Protokollen, die entwickelt wurden, um Daten über Netzwerke, einschließlich des Internets, zu übertragen. Die zwei Hauptprotokolle sind Transmission Control Protocol (TCP) und Internet Protocol (IP):

- TCP: Stellt sicher, dass die Daten in der richtigen Reihenfolge und fehlerfrei übertragen werden.

- IP: Verantwortlich für die Adressierung und das Routing der Datenpakete durch das Netzwerk.

Ein praktisches Beispiel für die Verwendung von TCP/IP findest Du im täglichen Internetgebrauch. Wenn Du eine Webseite besuchst, sorgt TCP/IP dafür, dass die Anforderungs- und Antwortdatenpakete zwischen Deinem Computer und dem Webserver sicher übertragen werden.

Das Design von TCP/IP ermöglichte die Entwicklung robuster und skalierbarer Netzwerkarchitekturen. Ein wesentlicher Vorteil von TCP/IP ist seine Flexibilität und Anpassungsfähigkeit an unterschiedliche Netzwerkanforderungen. Die Trennung von Transport- und Internetebene macht es einfach, neue Technologien zu integrieren und bestehende Protokolle zu modifizieren, ohne das gesamte Netzwerk zu beeinträchtigen.

HTTP Protokoll: Funktion und Anwendung

Das HTTP Protokoll (Hypertext Transfer Protocol) ist das grundlegende Protokoll für den Austausch von Informationen im World Wide Web. Es ermöglicht den Transfer von hypertextbasierten Daten wie HTML-Seiten, Bildern und anderen Medien zwischen einem Server und einem Client. HTTPS, die sichere Version von HTTP, bietet zusätzlichen Schutz durch Verschlüsselung via SSL/TLS.HTTP arbeitet in einem 'Request-Response'-Modell, bei dem der Client (z.B. ein Webbrowser) Anfragen stellt und der Server entsprechende Antworten liefert. Typische HTTP-Methoden sind:

- GET: Fordert eine Ressource vom Server an.

- POST: Sendet Daten an den Server (z.B. Formulardaten).

- PUT: Aktualisiert eine Ressource auf dem Server.

- DELETE: Löscht eine Ressource vom Server.

Praktische Anwendung der Netzwerkprotokolltypen

Die Netzwerkprotokolltypen sind allgegenwärtig und fundamental für die moderne Informationsgesellschaft. Sie ermöglichen die Kommunikation und Datenübertragung in IT-Systemen und sind für viele alltägliche Anwendungen unverzichtbar.

Netzwerkprotokolltypen: Bedeutung im Alltag

Netzwerkprotokolle beeinflussen viele Aspekte Deines digitalen Lebens:

- Internetnutzung: Protokolle wie HTTP und HTTPS sind essentiell für das Surfen im Web und den sicheren Datenaustausch.

- E-Mail-Kommunikation: SMTP, POP3 und IMAP erlauben das Senden und Empfangen von E-Mails.

- Streamingdienste: Protokolle wie RTP (Real-time Transport Protocol) und RTSP werden bei Video- und Musikstreaming eingesetzt.

- Online-Spiele: UDP wird häufig für schnelle und reibungslose Spielverbindungen genutzt, da es auf Geschwindigkeit und nicht auf vollständige Übertragungssicherheit fokussiert ist.

Wenn Du eine Serie auf einem Streamingdienst ansiehst, sorgt ein mix aus RTP, HTTP und anderen Protokollen dafür, dass Du Deine Lieblingsinhalte ohne Unterbrechung genießen kannst.

Das Protokollspektakel hinter E-Mails ist so gut integriert, dass viele Benutzer nicht einmal merken, dass es existiert.

In der modernen Welt, in der IoT (Internet of Things) ein wachsendes Phänomen ist, spielen Netzwerkprotokolle eine noch bedeutendere Rolle. Geräte nutzen oft speziell angepasste Versionen von Netzwerkprotokollen wie MQTT (Message Queuing Telemetry Transport) oder CoAP (Constrained Application Protocol), um Daten effizient zu übertragen. Diese Protokolle sind optimiert, um den Energieverbrauch zu verringern und die Konnektivität in Geräten mit eingeschränkten Ressourcen zu verbessern. Dies eröffnet neue Perspektiven für intelligente Heimtechnologien und Industrieautomatisierung.

Integration von Netzwerkprotokollen in IT-Systeme

Die Integration von Netzwerkprotokollen in IT-Systeme ist eine komplexe, aber notwendige Aufgabe für die nahtlose Datenkommunikation. In Unternehmensnetzwerken, Bildungseinrichtungen und auch in Heimnetzwerken sind diese Protokolle die Grundlage für den Informationsfluss.Wichtige Aspekte bei der Protokollintegration sind:

- Konnektivität: Sicherstellung, dass alle Geräte im Netzwerk über die notwendigen Protokolle verfügen, um miteinander zu kommunizieren.

- Sicherheit: Einsatz von Protokollen wie HTTPS und VPNs (Virtual Private Networks) zur Sicherstellung der sicheren Datenübertragung.

- Effizienz: Optimierung der Netzwerkperformance durch den Einsatz von Protokollen, die die Netzwerkbelastung minimieren.

Ein besonderes Augenmerk bei der Integration von Netzwerkprotokollen liegt auf der Netzwerkvirtualisierung. Diese Technologie ermöglicht es, virtuelle Netzwerkinfrastrukturen aufzubauen, die unabhängig von der physischen Hardware sind. Softwaredefinierte Netzwerke (SDN) nutzen Protokolle wie OpenFlow, um Netzwerke dynamisch zu konfigurieren - dies bietet eine größere Flexibilität und Skalierbarkeit. Diese Herangehensweise wird insbesondere in größeren Organisationen und beim Cloud Computing immer beliebter, da sie die Verwaltung und Anpassung von Netzwerkressourcen vereinfacht.

Netzwerkprotokolltypen - Das Wichtigste

- Netzwerkprotokolltypen: Verschiedene Kategorien von Protokollen, die speziell für spezielle Kommunikationsaufgaben im Netzwerk entwickelt wurden.

- OSI Modell: Ein theoretisches Modell, das die Schichten der Netzwerkkommunikation darstellt und Netzwerkprotokolle spielen auf diesen Schichten unterschiedliche Rollen.

- TCP/IP: Das am weitesten verbreitete Netzwerkprotokoll, bestehend aus Transmission Control Protocol (TCP) und Internet Protocol (IP), verantwortlich für die zuverlässige Datenübertragung und Adressierung.

- Funktion von Netzwerkprotokollen: Dienen der Steuerung und Sicherstellung der digitalen Kommunikation durch die Definition von Standards und Regeln.

- HTTP Protokoll: Grundlegend für den Austausch von Informationen im World Wide Web, ermöglicht den Transfer von Webseiten und deren Daten.

- Vergleich OSI und TCP/IP: Das OSI Modell ist theoretisch und schichtet organisiert, während TCP/IP spezifische, praxisorientierte Protokolle für die Datenübertragung bereitstellt.

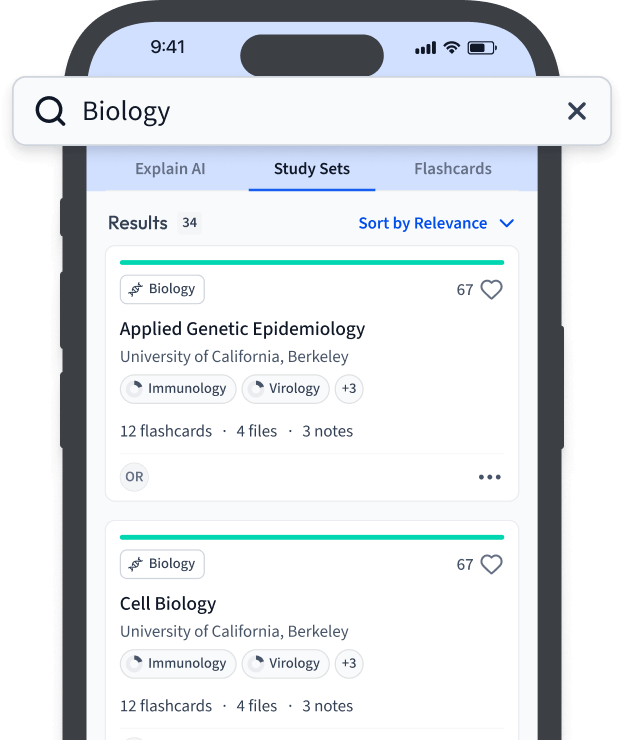

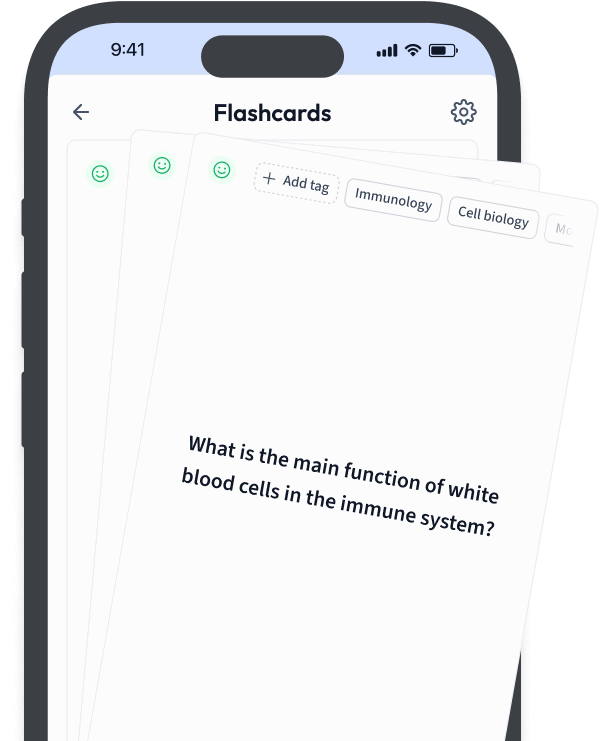

Lerne schneller mit den 12 Karteikarten zu Netzwerkprotokolltypen

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Netzwerkprotokolltypen

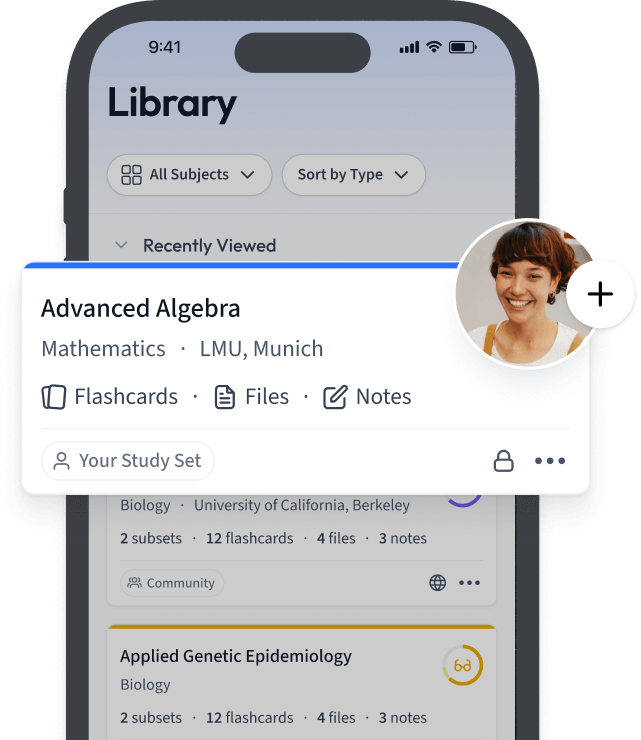

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr