Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenNetzwerkkonfiguration Definition

Bevor Du in die Welt der Netzwerkkonfiguration eintauchst, ist es wichtig, einige grundlegende Kenntnisse über Netzwerke zu haben. Eine Netzwerkkonfiguration bezieht sich im Wesentlichen auf das Setup eines Netzwerks, das dafür sorgt, dass alle Komponenten reibungslos zusammenarbeiten. In der IT-Welt ist dies ein entscheidender Vorgang, um sicherzustellen, dass Geräte wie Computer, Router und andere Netzwerkelemente korrekt und effizient miteinander kommunizieren können.

Der Begriff Netzwerkkonfiguration bezeichnet das Einrichten und Anpassen von Hardware, Software und Anwenderprofilen innerhalb eines Netzwerkes. Dies umfasst die Zuweisung von IP-Adressen, das Konfigurieren von Netzwerkprotokollen und die Einrichtung von Sicherheitsmechanismen wie Firewalls.

Wenn Du eine Netzwerkkonfiguration vornimmst, kannst Du Folgendes erwarten:

- IP-Adressierung: Die Zuweisung von eindeutigen Adressen zu Geräten im Netzwerk.

- Subnetting: Die Aufteilung eines großen Netzwerks in kleinere, effizientere Teile.

- Routing: Festlegen von Pfaden im Netzwerk, um Datenpakete zu ihren Zielen zu leiten.

- Sicherheitskonfigurationen: Einrichten von Firewalls und Zugangskontrollen, um unberechtigten Zugang zu verhindern.

Netzwerkkonfiguration Techniken

In der modernen IT sind Netzwerkkonfiguration Techniken von zentraler Bedeutung, um sicherzustellen, dass Netzwerke effizient und sicher betrieben werden. Diese Techniken umfassen eine Vielzahl von Aufgaben und Tools, die es ermöglichen, Netzwerke an die spezifischen Bedürfnisse einer Organisation oder Umgebung anzupassen.Zu den gängigen Techniken gehören das Konfigurieren von IP-Adressen, das Einrichten von VLANs und das Anpassen von Router- und Switch-Konfigurationen für optimierte Netzperformance.

IP-Adressierung und Subnetting

Die IP-Adressierung spielt eine wesentliche Rolle in der Netzwerkkonfiguration. Sie sorgt dafür, dass jedes Gerät in einem Netzwerk eine eindeutige Adresse erhält, wodurch die Kommunikation ermöglicht wird. Subnetting hingegen unterteilt ein großes Netzwerk in kleinere Subnetzwerke, was die Verwaltung und Sicherheit verbessert. Hier ein einfaches Beispiel für das Verständnis von Subnetting:

- Netzwerkadresse: 192.168.1.0/24

- Subnetzmaske: 255.255.255.0

- Mögliche Hosts pro Subnetz: 254

Um Subnetting zu illustrieren, betrachte folgendes Szenario: Du hast ein IP-Netzwerk von 192.168.1.0/24 und möchtest es in zwei gleichgroße Subnetze aufteilen. Das Ergebnis wären zwei Subnetze mit den folgenden Eigenschaften:

| Subnetz 1 | 192.168.1.0/25 |

| Subnetz 2 | 192.168.1.128/25 |

Ein tieferes Verständnis von Subnetting eröffnet zahlreiche Möglichkeiten für Netzwerkadministratoren. Neben der reinen Segmentierung ermöglicht es die Optimierung des Verkehrsflusses und der Reduzierung von Netzwerkkollusionen. IPv4-Adressen gehen immer mehr zur Neige; daher ist die effiziente Nutzung durch Subnetting wichtiger denn je. Es erlaubt, verfügbare Adressen besser zu verteilen und reduziert die Notwendigkeit für umfangreiche Hardware-Upgrades. Ein weiterer Vorteil ist die verbesserte Sicherheit. Da der Netzwerkverkehr stärker segmentiert ist, können Bedrohungen besser isoliert und innerhalb eines kleineren Bereichs behandelt werden, was die Ausbreitung von Sicherheitsvorfällen reduzieren kann.

Wusstest Du, dass Subnetting häufig genutzt wird, um Gastgeräte in eigenen Netzwerken zu halten? Das erhöht die Sicherheit für das Hauptnetzwerk.

VLAN-Konfiguration

VLANs oder Virtual Local Area Networks sind ein mächtiges Tool zur Netzwerkkonfiguration. Sie erlauben die Gruppierung von Geräten in einem physischen Netzwerk in logische Segmente, die unabhängig voneinander arbeiten. Der Vorteil von VLANs liegt in ihrer Flexibilität und Effizienz. Du kannst z.B. Abteilungen oder Teams innerhalb eines Unternehmensnetzwerks segmentieren, ohne dass physische Trennung notwendig ist, was zu besseren Verwaltungs- und Sicherheitsoptionen führt.

Ein typisches VLAN-Beispiel: Ein Unternehmen hat drei Abteilungen - IT, HR und Verkauf. Jede Abteilung erhält ihr eigenes VLAN:

| VLAN 10 | IT-Abteilung |

| VLAN 20 | HR-Abteilung |

| VLAN 30 | Verkaufsabteilung |

Netzwerkkonfiguration Einfach Erklärt

Eine effektive Netzwerkkonfiguration ist das Rückgrat eines jeden modernen IT-Systems. Sie ermöglicht es, Geräte intelligent zu vernetzen und sorgt für einen optimalen Datenfluss. Die Wichtigkeit einer präzisen Netzwerkkonfiguration wird besonders deutlich, wenn Du Aufgaben wie IP-Zuweisung und Sicherheitsimplementierung verstehst.

Grundlegende Netzwerkelemente

Um eine Netzwerkkonfiguration durchzuführen, solltest Du die grundlegenden Komponenten und Begriffe verstehen. Dazu gehören:

- Router: Verbinden verschiedene Netzwerke und leiten Datenpakete weiter.

- Switches: Verbinden Geräte innerhalb eines Netzwerks und leiten Datenpakete zu ihren Zielen.

- IP-Adressen: Eindeutige Nummern, die jedem Gerät im Netzwerk zugewiesen werden.

- Subnetze: Logische Unterteilungen eines Netzwerkes, um den Datenverkehr effizient zu lenken.

- VLANs: Erlauben die Segmentierung eines physischen Netzwerks in mehrere logische Netzwerke.

Ein Switch ist ein Netzwerkknoten, der Geräte innerhalb eines Netzwerkes verbindet und Datenpakete zielgerichtet weiterleitet. Er operiert auf der Schicht 2 des OSI-Modells, der Sicherungsschicht.

Ein einfaches Szenario: Du richtest ein kleines Büronetzwerk ein.

- Router: Verbindet das Büro mit dem Internet und anderen Abteilungen

- Switches: Verbinden mehreren Computer und Drucker untereinander

- IP-Adressen: Jeder Computer erhält eine eindeutige Adresse wie 192.168.1.1

- VLANs: Marketing und IT sind in unterschiedlichen VLANs für besseren Datenverkehr

Warum sind VLANs so effizient? Durch VLANs können Netzwerkadministratoren Broadcast-Domänen minimieren und die Netzwerkleistung steigern. Sie ermöglichen eine granulare Kontrolle über den Datenfluss, indem sie logische Partitionen über einen physischen Netzwerkbereich hinweg bereitstellen. Dies ist besonders in großen Unternehmen nützlich, um die Leistung zu optimieren und die Verwaltung zu vereinfachen. Darüber hinaus bieten VLANs Flexibilität. Mitarbeiter verschiedener geografischer Standorte können logisch auf derselben VLAN segmentiert werden, wodurch nahtlose Kommunikation ermöglicht wird – ohne dass physische Einschränkungen eine Rolle spielen. Sicherheit kann zusätzlich erhöht werden, indem vertrauliche Informationen innerhalb separater VLANs isoliert werden. Dadurch kannst Du schneller auf Sicherheitsbedrohungen reagieren.

Sicherheitsmaßnahmen wie Firewalls sollten unabhängig von VLANs implementiert werden, um die Netzwerksicherheit zu maximieren.

Netzwerkprotokolle und ihre Bedeutung

Netzwerkprotokolle sind die Regeln und Standards, die bestimmen, wie Daten im Netzwerk übertragen werden. Sie spielen eine entscheidende Rolle bei der Netzwerkkonfiguration, indem sie gewährleisten, dass Geräte effektiv miteinander kommunizieren. Einige der wesentlichen Protokolle sind:

- TCP/IP: Das Rückgrat des Internets, ermöglicht Datenübertragung in Paketen.

- HTTP/HTTPS: Verwendet für die Übertragung von Webseiten - HTTPS bietet zusätzliche Sicherheit.

- FTP/SFTP: Ermöglichen Dateiübertragungen zwischen Geräten; SFTP ist sicherer.

- SMTP/IMAP: Dienen dem Senden und Empfangen von E-Mails.

Netzwerkkonfiguration Beispiele

Netzwerkkonfiguration ist das Rückgrat für die Funktionalität eines Netzwerks. In diesem Abschnitt zeigen wir Dir einige praxisbezogene Beispiele, die Dir helfen können, die Konzepte besser zu verstehen und anzuwenden. Jedes Beispiel wird detailliert beschrieben, um Deine Kenntnisse in der Netzwerktechnik zu erweitern.

Netzwerkkonfiguration Schritt für Schritt

Ein strukturiertes Vorgehen bei der Netzwerkkonfiguration kann Dir helfen, effizienter zu arbeiten und Fehler zu vermeiden. Hier sind einige Schritte, die bei der Konfiguration eines Netzwerks häufig durchgeführt werden:

- Netzwerkziele festlegen: Bestimme die spezifischen Anforderungen und Ziele, die Dein Netzwerk erfüllen soll.

- Physische Verbindung herstellen: Verbinde alle Hardwarekomponenten wie Router, Switches und Rechner.

- IP-Adressen zuweisen: Gib jedem Gerät eine eindeutige IP-Adresse, um die Kommunikation zu ermöglichen.

- Netzwerkprotokolle konfigurieren: Stelle sicher, dass alle erforderlichen Protokolle korrekt eingerichtet sind, um die Datenübertragung zu unterstützen.

- Sicherheitsmechanismen implementieren: Richte Firewalls und Zugangskontrollen ein, um das Netzwerk zu schützen.

- Netzwerktests durchführen: Teste die Verbindung und Datenübertragung, um sicherzustellen, dass alles einwandfrei funktioniert.

Angenommen, Du richtest ein Heimnetzwerk ein. Die Schritte könnten wie folgt aussehen:

| Schritt 1 | Router mit dem Modem verbinden |

| Schritt 2 | Computer und Geräte mit dem Router verbinden |

| Schritt 3 | Den Router über die IP-Adresse konfigurieren |

| Schritt 4 | Sicherheitseinstellungen wie WPA2 für WLAN wählen |

| Schritt 5 | Die Netzwerkverbindung testen, indem eine Website geöffnet wird |

Verwende während der Netzwerkkonfiguration starke, einzigartige Passwörter, um die Sicherheit zu erhöhen.

Netzwerkkonfiguration Übungen

Um die Netzwerkkonfiguration zu meistern, sind praktische Übungen unerlässlich. Hier sind einige Übungen, die Du ausprobieren kannst, um Deine Fähigkeiten zu verbessern:

- Virtuelles Netzwerk einrichten: Nutze Software wie VirtualBox, um virtuelle Maschinen zu erstellen und ein virtuelles Netzwerk zu konfigurieren.

- Subnetzaufgabe: Erstelle Subnetze aus einem großen Netzwerkbereich und weise IP-Adressen logisch zu.

- Sicherheitsübung: Konfiguriere eine Firewall, um den Zugang zu bestimmten Websites zu blockieren und teste die Effektivität.

- Protokollanalyse: Verwende Netzwerktools wie Wireshark, um Datenpakete in deinem Netzwerk zu analysieren und Protokolle besser zu verstehen.

Wenn Du tief in das Thema Netzwerkkonfiguration eintauchst, wirst Du viele nützliche Tools entdecken:Wireshark: Ein Protokoll-Analysetool, das Dir hilft, die Datenpakete im Netzwerk zu sehen und zu analysieren. Dies ist nützlich, um Probleme in der Kommunikation zu identifizieren. Nessus: Ein Schwachstellenscanner, der potenzielle Sicherheitslücken im Netzwerk aufdeckt. Dies ermöglicht ein proaktives Sicherheitsmanagement.Das Verständnis und die Nutzung solcher Tools erweitern Deine Fähigkeiten, Probleme in Netzwerken zu diagnostizieren und zu lösen. Je mehr Du experimentierst, desto intuitiver wird Dein Ansatz zur Netzwerkkonfiguration.

Netzwerkkonfiguration - Das Wichtigste

- Netzwerkkonfiguration Definition: Bezug auf das Setup eines Netzwerks, das Komponenten zur effizienten Zusammenarbeit veranlasst.

- Netzwerkkonfiguration Techniken: Umfasst IP-Adressierung, VLANs, Router- und Switch-Konfiguration zur optimalen Netzperformance.

- Netzwerkkonfiguration einfach erklärt: Ein effektives Netzwerk-Setup unterstützt durch das Verständnis von Grundkomponenten wie Routern, Switches, IP-Adressen und VLANs.

- Netzwerkkonfiguration Beispiele: Praktische Szenarien zur Demonstration der Anwendung von Netzwerkkonzepten und -techniken.

- Netzwerkkonfiguration Schritt für Schritt: Strukturiertes Vorgehen zur effizienten Netzkonfiguration mit Schwerpunkt auf Zuweisung von IP-Adressen und Sicherheitsmechanismen.

- Netzwerkkonfiguration Übungen: Praktische Übungen zur Verbesserung von Netzwerkkonfigurationsfähigkeiten, wie das Einrichten eines virtuellen Netzwerks und Sicherheitskonfigurationen.

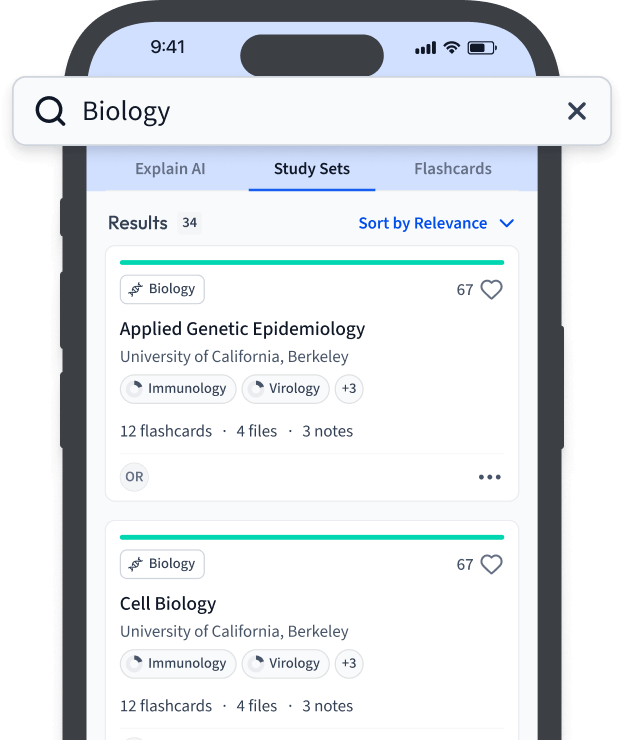

Lerne schneller mit den 12 Karteikarten zu Netzwerkkonfiguration

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Netzwerkkonfiguration

Über StudySmarter

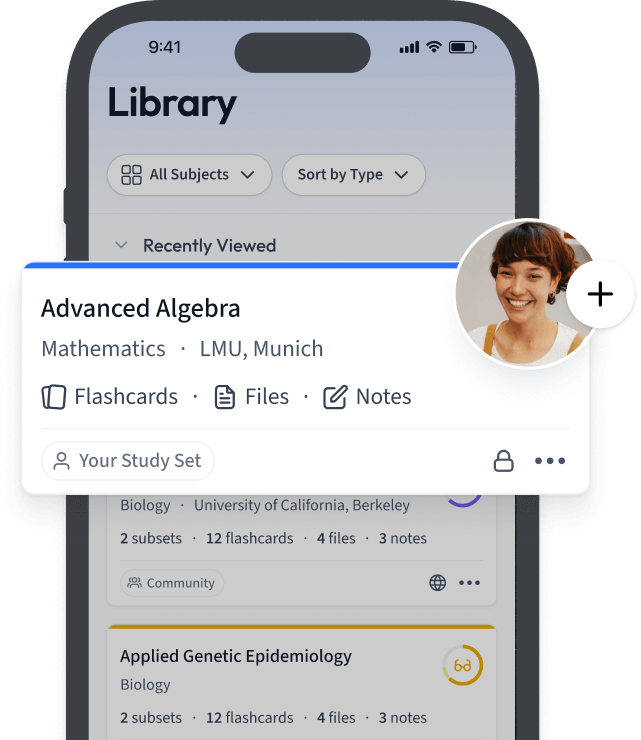

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr