Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenCloud-native Sicherheit einfach erklärt

Cloud-native Sicherheit spielt eine entscheidende Rolle in der modernen IT-Umgebung, insbesondere in der Entwicklung und Bereitstellung von Anwendungen in der Cloud. Diese Art der Sicherheit umfasst spezielle Praktiken, um Anwendungen vor Bedrohungen und Angriffen zu schützen, die spezifisch für Cloud-Umgebungen sind.Lernen über Cloud-native Sicherheit hilft Dir, zu verstehen, wie Du Cloud-Anwendungen sicherer machen kannst und vor welchen Risiken Du besonders Acht geben musst.

Cloud-native Sicherheit Definition

Cloud-native Sicherheit bezieht sich auf die Sicherheitsmaßnahmen und -prinzipien, die speziell für Cloud-native Anwendungen entwickelt wurden, um sie vor Bedrohungen zu schützen, die in einer Cloud-Infrastruktur bestehen. Diese Sicherheitspraktiken sind speziell auf die dynamische und verteilte Natur von Cloud-Computing angepasst.

- Verwendung von Sicherheitstools wie WAF (Web Application Firewall)

- Regelmäßige Sicherheitsüberprüfungen und Audits

- Implementierung von Identitäts- und Zugriffsmanagement

- Verschlüsselung von Daten sowohl im Ruhezustand als auch während der Übertragung

- Automatisierung von Sicherheitsmaßnahmen

Beispiele für Cloud-native Sicherheit

Um die Cloud-native Sicherheit besser zu verstehen, betrachten wir einige reale Beispiele:

- Container-Sicherheitslösungen: Tools wie Aqua Security und Twistlock werden genutzt, um Sicherheitsrichtlinien innerhalb von Container-Umgebungen zu implementieren.

- Service Mesh Security: Lösungen wie Istio erweitern die Sicherheit in Mikrodiensten, indem sie Traffic Management und Authentifizierung bieten.

- Kontinuierliche Integration und Bereitstellung (CI/CD): Sicherheit in den CI/CD-Pipelines durch Tools wie Jenkins und GitLab, die eine automatisierte Sicherheitstestsuite integrieren.

Bedenke, dass jeder Cloud-Anbieter unterschiedliche Sicherheitsfunktionen und -architekturen bietet. Daher ist es wichtig, die spezifischen Sicherheitsmaßnahmen Deines Anbieters zu kennen.

Cloud-native Sicherheitstechniken

In der modernen IT-Welt spielen Cloud-native Sicherheitstechniken eine entscheidende Rolle. Sie umfassen spezielle Strategien und Tools zum Schutz von Anwendungen in der Cloud. Das Verstehen dieser Techniken ist entscheidend, um die Sicherheit von Cloud-Services zu gewährleisten und Bedrohungen effektiv zu begegnen.

Effektive Cloud-native Sicherheitstechniken

Effektive Sicherheitstechniken sind notwendig, um Cloud-native Anwendungen vor Angriffen und Bedrohungen zu schützen. Hier sind einige der wichtigsten Techniken:

- Microservices-Architektur: Diese ermöglicht eine bessere Isolierung und Kontrolle über einzelne Komponenten einer Anwendung, was die Sicherheitsanfälligkeit reduziert.

- Automatisierte Sicherheitstests: Tools für CI/CD-Pipelines ermöglichen regelmäßige und automatische Sicherheitstests, um Sicherheitslücken frühzeitig zu erkennen.

- Datenverschlüsselung: Sichert Daten im Ruhezustand und während der Übertragung durch Verschlüsselungstechniken wie AES (Advanced Encryption Standard).

- Zero Trust Networking: Ein Ansatz, bei dem keine Entität von Natur aus vertraut wird, sondern durch ständige Validierung und Überprüfung.

- Identitäts- und Zugriffsmanagement (IAM): Control-Mechanismen zur Sicherstellung, dass nur autorisierte Benutzer auf Ressourcen zugreifen können.

- Beispiel einer Microservices-Architektur: Eine E-Commerce-Plattform betreibt mehrere unabhängige Dienste wie Authentifizierung, Produktkatalog und Zahlung. Ein Angriff auf einen Dienst hat minimale Auswirkungen auf den Rest des Systems, wenn ordnungsgemäße Isolierung und Sicherheitsmaßnahmen implementiert sind.

- CI/CD-Integration: Durch die Nutzung von Jenkins oder GitLab können automatisierte Sicherheitsscans während der Codebereitstellung durchgeführt werden.

Verwende Security Tools nicht nur zur Bedrohungserkennung, sondern auch zur proaktiven Prävention.

Herausforderungen bei Cloud-native Sicherheitstechniken

Die Anwendung von Sicherheitstechniken in Cloud-nativen Umgebungen bringt Herausforderungen mit sich, die es zu beachten gilt.

- Verteilte Systeme: Die dezentrale Natur von Cloud-Diensten erschwert es, Sicherheitsrichtlinien zentral zu implementieren und zu überwachen.

- Schnell wechselnde Umgebungen: Dank der Dynamik in der Cloud entstehen Konfigurationen, die Sicherheitslücken verursachen können, wenn nicht korrekt überwacht.

- Komplexität und Skalierung: Die Implementierung und Verwaltung von Sicherheitsmaßnahmen in einem großen Maßstab erfordert spezialisierte Kenntnisse und Ressourcen.

- Compliance-Anforderungen: Vorschriften können je nach Region unterschiedlich sein, was die Entwicklung lokalisierter Sicherheitsstrategien erfordert.

Globale Sicherheitsstandards und ihre Rolle in der Cloud-SicherheitInternationale Standards wie ISO/IEC 27001 oder NIST Cybersecurity Framework spielen eine wesentliche Rolle bei der Definition von Sicherheitsrichtlinien in Cloud-Umgebungen. Ihre Implementierung gewährleistet nicht nur grundlegende Sicherheitspraktiken, sondern schafft auch Vertrauen bei Kunden und Partnern. Ein klares Verständnis und die Einhaltung solcher Standards sind in der heutigen digitalen Landschaft von entscheidender Bedeutung.

Cloud-native Sicherheit in der Ausbildung

Cloud-native Sicherheit ist ein wesentlicher Bestandteil der IT-Ausbildung. Sie sorgt dafür, dass Du als angehender IT-Experte verstehst, wie Anwendungen in der Cloud vor Bedrohungen geschützt werden. In der zunehmend digitalen Welt ist dieses Wissen entscheidend für Deine Karriere in der IT.

Relevanz von Cloud-native Sicherheit in der IT-Ausbildung

Die Relevanz von Cloud-native Sicherheit in der IT-Ausbildung wächst stetig. Cloud-Technologien sind allgegenwärtig, und die Bedeutung von Sicherheit kann nicht überbetont werden. Hier sind einige Gründe, warum dieses Thema in der Ausbildung priorisiert wird:

- Anstieg der Cloud-Nutzung: Unternehmen verlagern ihre Dienste und Daten zunehmend in die Cloud, was neue Sicherheitsanforderungen mit sich bringt.

- Komplexität moderner Cloud-Infrastrukturen: Die Vielfalt und Verteilung der Cloud-Dienste machen das Wissen um spezifische Sicherheitspraktiken notwendig.

- Cyberbedrohungen gegen die Cloud: Cloud-Systeme sind Ziele für Cyberangriffe, was fundierte Kenntnisse in Sicherheitspraktiken erfordert.

- Marktanreiz: Fachkräfte mit Kenntnissen in Cloud-native Sicherheit sind auf dem Arbeitsmarkt sehr gefragt, da Unternehmen in sichere Cloud-Implementierungen investieren.

- Regulatorische Anforderungen: Gesetze und Regulationen fordern spezifische Sicherheitsstandards für Cloud-basierte Anwendungen.

Cloud-native Sicherheit bezieht sich auf die speziellen Strategien, Tools und Prozesse, die zum Schutz von Anwendungen entwickelt wurden, die in der Cloud operieren. Diese Sicherheitsmechanismen sind unerlässlich, um die Integrität, Vertraulichkeit und Verfügbarkeit von Daten in der Cloud sicherzustellen.

Ein praktisches Beispiel für die Anwendung von Cloud-native Sicherheit ist die Nutzung von Identity and Access Management (IAM). Dieses Tool hilft Unternehmen, Zugriffsrechte von Nutzern sicher zu verwalten und überwachen, indem nur autorisierte Personen Zugriff auf bestimmte Ressourcen erhalten.Ein weiteres Beispiel wäre der Einsatz von Container Security in einer DevOps-Umgebung, die sicherstellt, dass alle Container durch kontinuierliche Sicherheitsupdates und Scans geschützt sind.

Unterschätze nicht den Wert von Zertifikaten wie dem AWS Certified Security – Specialty, die Deine Kompetenz in Cloud-Sicherheit untermauern.

Lernmodule zur Cloud-native Sicherheit

Lernmodule spielen eine wesentliche Rolle, um Cloud-native Sicherheit verständlich und zugänglich zu machen. Diese Module gliedern sich typischerweise in mehrere wichtige Komponenten:

- Grundlagen der Cloud-Sicherheit: Einführung in die Grundkonzepte und Werkzeuge.

- Praktische Sicherheitsanwendungen: Workshops und Laborübungen, die echte Bedrohungsszenarien simulieren.

- Erweiterte Sicherheitspraktiken: Vertiefte Themen wie die Implementierung von Zero-Trust-Architekturen.

- Sicherheitszertifizierungen: Vorbereitungsinhalte für anerkannte Sicherheitszertifikate.

Einfluss von Artificial Intelligence (AI) auf Cloud-native SicherheitDer Einsatz von AI in der Cloud-Sicherheit eröffnet neue Dimensionen des Schutzes. AI-Systeme können Anomalien in großen Datenmengen identifizieren, die menschliche Analysten möglicherweise übersehen würden. Sie ermöglichen eine vorausschauende Wartung, indem potenzielle Bedrohungen vorausgesagt und abgewehrt werden können, bevor sie Schaden anrichten. Diese fortschrittlichen Sicherheitsmethoden werden zunehmend zu einem integralen Bestandteil von Cloud-nativ Sicherheitskursen.

Übungen zur Cloud-native Sicherheit

Das Verständnis von Cloud-native Sicherheit erfordert praktische Übungen, die Dir helfen, die Prinzipien und Werkzeuge der Sicherheit in Cloud-Umgebungen effektiv anzuwenden. Durch gezielte Übungen kannst Du reale Szenarien erleben und lernen, wie Du sichere Lösungen in Cloud-Infrastrukturen implementieren kannst.

Praktische Aufgaben für Cloud-native Sicherheit

Praktische Aufgaben sind besonders hilfreich, um die Theorie in der Praxis zu testen. Hier sind einige Übungen, die Dir helfen könnten, Deine Cloud-native Sicherheit zu verbessern:

- Aufbau einer Mikroservices-Architektur: Entwickle eine Anwendung, die aus verschiedenen Microservices besteht, um ihre Sicherheitsanfälligkeiten zu verstehen.

- Implementierung von IAM-Richtlinien: Richte Identity and Access Management (IAM) in einer Cloud-Plattform ein, um Zugriffsrechte zu verwalten.

- Datenverschlüsselung und -sicherheit: Teste die Implementierung von Verschlüsselungsmechanismen, um Daten sowohl im Ruhezustand als auch während der Übertragung zu schützen.

- Verwendung von Container-Sicherheits-Tools: Setze Tools wie Aqua Security ein, um die Sicherheit von Container-Umgebungen zu gewährleisten.

- Erstellung eines CI/CD Security Pipeline: Integriere automatisierte Sicherheitsüberprüfungen in die Continuous Integration/Continuous Deployment (CI/CD) Pipelines.

Ein Beispiel für eine praktische Aufgabe könnte das Erstellen einer sicheren Anwendung in einer AWS-Umgebung sein. Du könntest IAM verwenden, um verschiedene Berechtigungen für Entwickler zu konfigurieren, EC2-Instanzen zu verschlüsseln und AWS Security Hub zur Überwachung der Sicherheitslage zu verwenden.

Du kannst kostenlose Cloud-Dienste für Übungszwecke nutzen. Viele Anbieter bieten ein kostenloses Kontingent an, das ideal ist, um Sicherheitstechnologien auszuprobieren.

Tipps für Übungen zur Cloud-native Sicherheit

Hier sind einige nützliche Tipps, die Du bei der Durchführung von Cloud-native Sicherheitsübungen beachten solltest:

- Verwende Sandbox-Umgebungen: Erstelle separate Testumgebungen, um Risiken für die Produktionsumgebung zu vermeiden.

- Bleibe auf dem neuesten Stand: Halte Dich über die neuesten Sicherheitsbedrohungen und -praktiken informiert.

- Dokumentiere Deine Prozesse: Halte alle Sicherheitsimplementierungen und -änderungen schriftlich fest, um Dein Lernen zu festigen.

- Nimm an Online-Kursen teil: Plattformen wie Coursera oder edX bieten spezielle Kurse zur Cloud-Sicherheit an.

- Zusammenarbeit und Austausch: Arbeite in Communities oder mit anderen Lernenden zusammen, um unterschiedliche Perspektiven und Informationen zu gewinnen.

Vertieftes Wissen über die Rolle von DevSecOps in der Cloud-SicherheitDevSecOps ist ein integrativer Ansatz, der Sicherheitsmaßnahmen in den Entwicklungs- und Betriebslifecycle integriert. Er versetzt Teams in die Lage, Sicherheitsprobleme proaktiv anzugehen. Eine gängige Praxis in DevSecOps ist die Implementierung von Sicherheitskontrollen direkt im Code-Repository, wodurch Entwickler von Anfang an Sicherheitsaspekte berücksichtigen können. Dies reduziert nicht nur Risiken, sondern verbessert auch die Qualität und Zuverlässigkeit der Anwendungen insgesamt.

Cloud-native Sicherheit - Das Wichtigste

- Cloud-native Sicherheit ist entscheidend für den Schutz von Anwendungen in Cloud-Umgebungen durch spezifische Sicherheitstechniken.

- Definition von Cloud-native Sicherheit: Sicherheitsmaßnahmen speziell für Cloud-native Anwendungen, angepasst an die dynamische Cloud-Computing-Umgebung.

- Cloud-native Sicherheitstechniken umfassen Microservices-Architekturen, automatisierte Tests, Datenverschlüsselung und Zero Trust Networking.

- Übungen zur Cloud-native Sicherheit helfen, praktische Erfahrungen durch reale Szenarien, wie z.B. Microservices-Architekturen, zu sammeln.

- Cloud-native Sicherheit in der Ausbildung ist essenziell, da Kenntnisse in der Cloud-Sicherheit gefragt sind und helfen, Cloud-Anwendungen zu schützen.

- Beispiele für Cloud-native Sicherheit beinhalten die Nutzung von Container-Sicherheitslösungen wie Aqua Security und CI/CD-Integrationen.

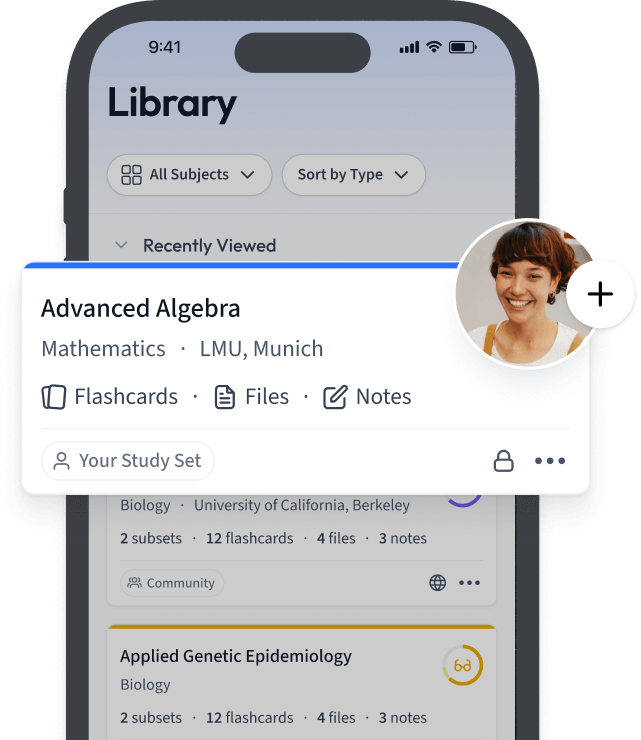

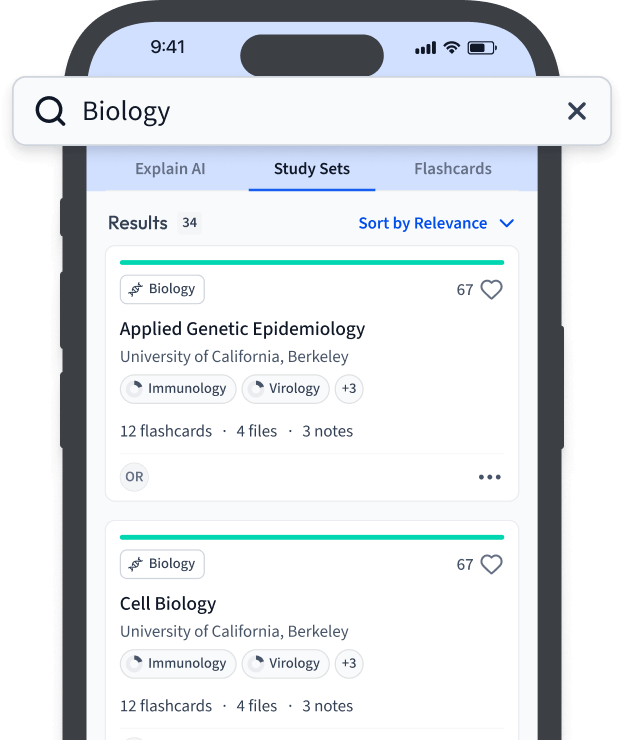

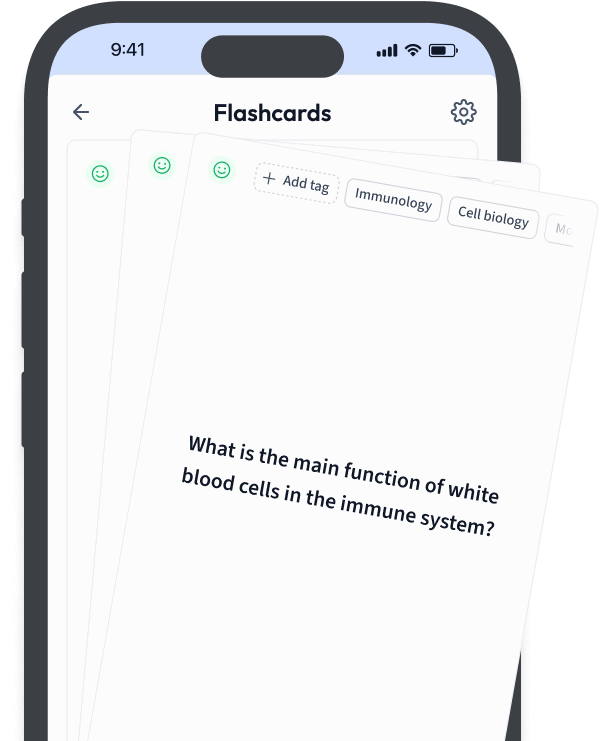

Lerne schneller mit den 12 Karteikarten zu Cloud-native Sicherheit

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Cloud-native Sicherheit

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr