Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenDatenschutzentwurf Definition

Datenschutzentwurf ist ein zentraler Begriff, wenn es um den Schutz persönlicher Daten geht. Im digitalen Zeitalter ist es von entscheidender Bedeutung, die verschiedenen Aspekte des Datenschutzes zu verstehen. Dies umfasst Richtlinien, Verfahren und technische Methoden, die zum Schutz der Daten eingesetzt werden.

Datenschutzentwurf bezieht sich auf die Planung und Gestaltung von Verfahren und Richtlinien zum Schutz persönlicher Daten innerhalb eines Unternehmens oder einer Organisation. Ziel ist es, die Privatsphäre und Sicherheit der Daten vor unerlaubtem Zugriff und Missbrauch zu bewahren.

Ein Beispiel für einen Datenschutzentwurf könnte ein Unternehmen sein, das ein neues Software-System entwickelt. In diesem Fall sollten folgende Maßnahmen im Datenschutzentwurf enthalten sein:

- Verschlüsselung sensibler Daten

- Zugriffsbeschränkungen für Mitarbeiter

- Regelmäßige Sicherheitsüberprüfungen

- Sicherungskopien der Daten

Wenn Du an einem Ausbildungskurs in der IT-Branche interessiert bist, ist es wichtig, dass Du die Grundlagen des Datenschutzes verstehst. Jeder, der mit personenbezogenen Daten arbeitet, muss sowohl gesetzliche Anforderungen als auch technische Schutzmaßnahmen kennen. Der Datenschutzentwurf spielt hierbei eine große Rolle, da er die Struktur für den sicheren Umgang mit Daten bietet.

Ein tieferes Verständnis des Datenschutzentwurfs erfordert die Kenntnis über relevante Gesetze und Verordnungen, wie beispielsweise die DSGVO in Europa. Die DSGVO stellt sicher, dass personenbezogene Daten sicher verarbeitet und gespeichert werden. Ein Beispiel für die Anwendung könnte sein, dass ein Unternehmen regelmäßig Datenschutz-Workshops für seine Mitarbeiter durchführt, um die neuesten Anforderungen und Best-Practices zu vermitteln. Des Weiteren können Unternehmen spezielle Softwarelösungen einsetzen, um ihre Datenverwaltung zu optimieren. Diese Lösungen können Data Masking, Datenklassifizierung und Datenminimierung beinhalten. Durch den Einsatz solcher Technologien wird sichergestellt, dass nur die notwendigen Daten für einen bestimmten Zweck verarbeitet werden, was das Risiko von Datenlecks minimiert.

Wusstest Du, dass regelmäßige Sicherheitsüberprüfungen nicht nur Gesetzesanforderungen erfüllen, sondern auch dazu beitragen können, das Vertrauen der Kunden in ein Unternehmen zu steigern?

Grundlagen des Datenschutzes in der IT

Im Bereich der Informationstechnologie ist der ordnungsgemäße Schutz personenbezogener Daten unerlässlich. IT-Fachkräfte müssen in der Lage sein, Datenschutzrichtlinien zu verstehen und anzuwenden, um die Sicherheit der Daten zu gewährleisten.

Bedeutung für Fachinformatiker Anwendungsentwicklung

Als Fachinformatiker in der Anwendungsentwicklung bist Du im täglichen Umgang mit sensiblen Daten verantwortlich dafür, dass die Softwarelösungen, die Du entwickelst, den Datenschutzstandards entsprechen. Hierbei sind einige wesentliche Faktoren zu beachten:

- Kenntnis der Datenschutzgesetze: Du musst über die gesetzlichen Anforderungen wie DSGVO informiert sein.

- Sichere Programmierung: Schreibe Code, der Sicherheitslücken minimiert.

- Datenminimierung: Sammle und speichere nur die Daten, die unbedingt notwendig sind.

- Zugriffsrechte verwalten: Stelle sicher, dass nur autorisierte Personen Zugriff auf die Daten haben.

Ein wesentlicher Teil der Anwendungsentwicklung ist die Implementierung von Datenschutzanforderungen schon in der Entwurfsphase der Software. Hierzu gehört das Konzept Privacy by Design, welches besagt, dass Datenschutz von Beginn an in die technischen Prozesse der Softwareentwicklung einfließen muss.Beispielsweise kannst Du bei der Entwicklung einer Anwendung sicherstellen, dass:

- Ein Logging-System integriert ist, welches Zugriffe auf die Daten nachvollziehbar macht.

- Die Daten in einer verschlüsselten Form gespeichert werden.

- Regelmäßige Penetrationstests durchgeführt werden, um Sicherheitslücken zu identifizieren.

Berücksichtige auch die Auswirkungen sozialer Netzwerke auf den Datenschutz bei der Softwareentwicklung. Die Integration von Social-Media-Features kann zusätzliche Risiken mit sich bringen.

Datenschutzentwurf einfach erklärt

Der Weg zu einem erfolgreichen Datenschutzentwurf beginnt mit der systematischen Analyse der Risiken. Ein guter Datenschutzentwurf hilft Dir dabei, diese Risiken zu mindern und die Daten Deiner Nutzer zu schützen. Hier ist, wie Du vorgehen kannst:

- Risikobewertung: Identifiziere potenzielle Schwachstellen in Deinem System.

- Technische Schutzmaßnahmen: Implementiere Möglichkeiten der Verschlüsselung und der Zugriffskontrolle.

- Organisatorische Maßnahmen: Entwickle klare Richtlinien für das Datenmanagement in Deinem Team.

Angenommen, Du arbeitest an einer Webanwendung für ein Krankenhaus. In Deinem Datenschutzentwurf könntest Du folgende Strategien integrieren:

| Zugangssicherung | Nutzung von starken Passwörtern und Zwei-Faktor-Authentifizierung |

| Datenverschlüsselung | SSL für die Datenübertragung verwenden |

| Backup-Lösungen | Regelmäßige Backups, um Datenverlust zu verhindern |

'Stelle sicher, dass der Code in der Anwendung keine öffentlich zugänglichen API-Schlüssel enthält.'

Setze auf kontinuierliche Weiterbildung in Sachen Datenschutz. Die Technologien und gesetzlichen Anforderungen ändern sich ständig, und es ist wichtig, stets auf dem Laufenden zu bleiben.

Datenschutzentwurf Technik

In einer Zeit, in der der Schutz persönlicher Daten immer wichtiger wird, spielen technische Maßnahmen im Datenschutzentwurf eine entscheidende Rolle. Von der Verschlüsselung bis zur Implementierung von Zugriffskontrollen müssen IT-Fachkräfte über verschiedene Techniken Bescheid wissen, um Daten sicher zu verwalten.

Technik im Datenschutzentwurf verstehen

Es ist wichtig, die verschiedenen technischen Aspekte zu verstehen, die in einem Datenschutzentwurf berücksichtigt werden müssen. Hier einige wesentliche Konzepte:

- Verschlüsselung: Der Prozess, bei dem Daten in eine geheime Kodierung umgewandelt werden, die nur von autorisierten Benutzern gelesen werden kann.

- Zugriffskontrollen: Sicherheitsmaßnahmen, die sicherstellen, dass nur befugte Personen Zugang zu wichtigen Informationen haben.

- Protokollierung: Überwachungs- und Aufzeichnungsmechanismen, um den Zugriff auf Daten zu verfolgen.

Angenommen, Du entwickelst eine App, die medizinische Daten speichert. Hier könnten technische Schutzmaßnahmen beinhalten:

- Integration eines Zwei-Faktor-Authentifizierungsmechanismus

- Verwendung von SSL-Verschlüsselung für alle Datenübertragungen

- Implementierung von regelmäßigen Sicherheits-Updates

- Einrichtung von Zugriffsprotokollen, um jede Datenabfrage zu dokumentieren

Berücksichtige auch die Verwendung von Cloud-Sicherheitslösungen, da diese oft zusätzliche Schichten des Schutzes bieten.

Die Implementierung von Privacy by Design ist ein entscheidender technischer Aspekt im Datenschutzentwurf. Bei Privacy by Design werden Datenschutzmaßnahmen bereits in der Anfangsphase eines Projekts berücksichtigt. Dies hilft, potenzielle Risiken früh zu erkennen und effektiv zu managen. Ein weiteres fortgeschrittenes Konzept ist die Datenanonymisierung, bei der direkt identifizierbare Informationen entfernt oder verschleiert werden. Dies reduziert die Wahrscheinlichkeit, dass Daten versehentlich persönlichen Identitäten zugeordnet werden können.In der Praxis könnte dies bedeuten, dass während der Entwicklung eines neuen Systems bestimmte Verschleierungstechniken angewendet werden, um sensible Daten zu schützen. Ein wichtiger Schritt dabei ist, sicherzustellen, dass alle Beteiligten durch Schulungen im Bereich Datenschutz auf dem neuesten Stand sind und wissen, wie sie diese Konzepte korrekt und effektiv einsetzen können.

Tools und Methoden

Um einen effektiven Datenschutzentwurf zu erstellen, stehen verschiedene Tools und Methoden zur Verfügung. Diese helfen, Prozesse zu optimieren und sicherzustellen, dass alle Datenschutzanforderungen erfüllt sind.Hier sind einige gängige Tools und Methoden, die nützlich sein können:

| Tool/Methoden | Beschreibung |

| Data Masking | Technik, um sensitive Daten durch ein Ersatzzeichen zu verbergen |

| Datenklassifizierung | Prozess zum Erkennen und Organisieren von Daten nach ihrer Sensibilität |

| Penetrationstests | Simulierte Angriffe zur Bewertung der Sicherheitslage eines Systems |

Ein Unternehmen könnte regelmäßige Penetrationstests nutzen, um Schwachstellen in der Systemsicherheit zu identifizieren. Diese Tests simulieren Cyberangriffe, um die Sicherheitsmaßnahmen des Unternehmens kritisch zu hinterfragen und zu verbessern. Ein weiteres Beispiel wäre die Anwendung von Data Masking zur Sicherung von Testdaten in einer Entwicklungsumgebung. Dabei werden echte Datensätze durch semantisch gleichwertige, aber fiktive Daten ersetzt, um die Privatsphäre zu gewährleisten, während die Testprozesse dennoch genau bleiben.

Vergiss nicht, dass einige Tools Open-Source sind und Du diese an Deine spezifischen Bedürfnisse anpassen kannst.

Datenschutzentwurf Durchführung

Die Durchführung eines Datenschutzentwurfs ist ein wesentlicher Prozess, der sicherstellt, dass alle Aspekte der Datenverarbeitung effektiv geschützt sind. Es involviert die Anwendung von strategischen Schritten, um die Sicherheit persönlicher Informationen zu wahren.

Schritte zur Umsetzung

Die Umsetzung eines Datenschutzentwurfs erfordert eine sorgfältige Planung und Durchführung. Hier sind die wesentlichen Schritte, die beachtet werden sollten:

- Analyse der Daten: Identifiziere alle zu schützenden Daten innerhalb der Organisation.

- Risikobewertung: Bewerte die potenziellen Bedrohungen und Schwachstellen, die die Daten gefährden könnten.

- Implementierung von Sicherheitsmechanismen: Setze Verschlüsselungen, Zugriffskontrollen und Protokollierungen ein.

- Schulung der Mitarbeiter: Stelle sicher, dass alle Beteiligten über die Datenschutzrichtlinien informiert sind.

- Monitoring und Anpassung: Überwache kontinuierlich die Systeme und passe die Sicherheitsmaßnahmen bei Bedarf an.

Ein praktisches Beispiel für die Umsetzung eines Datenschutzentwurfs kann in einem E-Commerce-Unternehmen gefunden werden, das mit sensiblen Kundendaten arbeitet. Um die Daten zu schützen, könnten sie:

- Zugangskontrollen für administrative Systeme einsetzen.

- Verschlüsselte Datenbanken verwenden, um Kundendaten sicher zu speichern.

- Regelmäßig Mitarbeiterschulungen durchführen, um Sicherheitsbewusstsein zu fördern.

Eine tiefere Betrachtung der Umsetzung eines Datenschutzentwurfs zeigt, dass technologische und organisatorische Maßnahmen Hand in Hand greifen müssen. Zum Beispiel können fortgeschrittene Verschlüsselungstechniken wie Advanced Encryption Standard (AES) eingesetzt werden, um Datentransfers zu sichern. Organisatorisch bedeutet das, dass ein Unternehmen Prozesse etablieren muss, die sicherstellen, dass jeder Zugriff auf die Daten genau protokolliert und überwacht wird.Des Weiteren ist es ratsam, auf das Konzept der Data Governance zu setzen, welches klare Verantwortlichkeiten und Eigentumsverhältnisse innerhalb der IT-Struktur festlegt. Dies beinhaltet, dass Datenflussdiagramme erstellt werden, um zu visualisieren, wo und wie Daten innerhalb eines Systems verarbeitet werden.

Herausforderungen und Lösungen

In der Praxis stößt die Durchführung eines Datenschutzentwurfs auf verschiedene Herausforderungen. Hier sind einige gängige Herausforderungen und mögliche Lösungen:

| Herausforderung | Lösung |

| Kosten der Implementierung | Priorisierung der kritischen Daten und stufenweise Einführung von Sicherheitsmaßnahmen |

| Technologische Komplexität | Verwendung von etablierten Frameworks und regelmäßige Fortbildungen |

| Widerstand der Mitarbeiter | Einbeziehung der Mitarbeiter in den Prozess und Sensibilisierung für die Bedeutung von Datenschutz |

| Schritt halten mit technologischen Entwicklungen | Budgetierung für technologische Upgrades und Forschungen |

Der Einsatz von cloudbasierten Lösungen kann helfen, die technologische Komplexität zu reduzieren und den Zugriff auf fortgeschrittene Sicherheitstechnologien zu erleichtern.

Datenschutzentwurf und IT-Sicherheit

Der Datenschutzentwurf ist ein integraler Bestandteil der IT-Sicherheit. Beide Konzepte arbeiten zusammen, um die Integrität, Vertraulichkeit und Verfügbarkeit von Daten zu gewährleisten. Im digitalen Zeitalter sind Unternehmen gefordert, sowohl gesetzliche als auch technische Anforderungen im Bereich Datenschutz und Sicherheit zu erfüllen.

Verbindung zwischen Datenschutz und IT-Sicherheit

Die Verbindung zwischen Datenschutz und IT-Sicherheit ist eng, da beide darauf abzielen, die Daten vor unbefugtem Zugriff und Missbrauch zu schützen. IT-Sicherheit bietet die technischen Mittel, während der Datenschutz die rechtlichen Rahmenbedingungen liefert.

- Durch IT-Sicherheitsmaßnahmen wie Firewalls und Verschlüsselung werden Daten gegen Cyberangriffe geschützt.

- Datenschutzvorgaben verlangen, dass Unternehmen Verantwortung für die Vertraulichkeit der Informationen übernehmen.

- Eine gute IT-Sicherheitspolitik umfasst auch klare Datenschutzvereinbarungen und Protokolle.

Ein Beispiel für diese Verbindung wäre ein Onlineshop, der Kreditkartendaten von Kunden speichert. Die IT-Sicherheit gewährleistet, dass diese Daten über verschlüsselte Kanäle gesendet werden, während der Datenschutz sicherstellt, dass die gleichen Informationen nur mit ausdrücklicher Zustimmung der Kunden genutzt werden.

Im Detail betrachtet ist die Symbiose von Datenschutz und IT-Sicherheit komplex. Die technischen Kontrollen wie Intrusion Detection Systeme (IDS) und Intrusion Prevention Systeme (IPS) spielen eine entscheidende Rolle bei der präventiven Überwachung und Abwehr von Bedrohungen. Dabei wird der Netzwerkverkehr in Echtzeit analysiert, um Anomalien zu identifizieren und zu blockieren. Dieser technologische Ansatz schützt vor Datenverlust und unbefugtem Zugriff.Im Rahmen des Datenschutzes ist es essentiell, die Nutzer über ihre Rechte und Informationspraktiken aufzuklären. Programme wie Data Loss Prevention (DLP) erweitern die Sicherheit, indem sie verhindern, dass sensible Daten Unternehmensgrenzen überschreiten, ohne geeignete Richtlinien, wie zum Beispiel das Verschwinden von Kundendaten in unverschlüsselten Speichern.

Eine starke IT-Sicherheitsarchitektur kann als Grundlage für eine effektive Datenschutzpolitik dienen, indem sie technischen Schutz mit richtlinienbasierter Compliance kombiniert.

Praktische Tipps für den Alltag

Um im Alltag den Datenschutz und die IT-Sicherheit zu verbessern, können einfache praktische Maßnahmen ergriffen werden. Diese helfen nicht nur, die Sicherheit zu erhöhen, sondern auch, die Datenschutzanforderungen zu erfüllen.

- Verwendung starker Passwörter: Stelle sicher, dass Du komplexe und einzigartige Passwörter für verschiedene Konten nutzt.

- Regelmäßige Software-Updates: Halte Deine Software und Betriebssysteme auf dem neuesten Stand, um Sicherheitslücken zu schließen.

- Datensicherungen: Erstelle regelmäßig Sicherungskopien Deiner Daten, um im Fall eines Verlustes geschützt zu sein.

- Benutzerzugriffsrechte: Überprüfe und aktualisiere regelmäßig, wer Zugriff auf welche Daten hat.

Ein praktisches Beispiel wäre die Implementierung eines Passwort-Managers, der sicher starke und einzigartige Passwörter für alle Konten generiert. Dies reduziert die Gefahr von Brute-Force-Angriffen erheblich, die oft durch schwache oder wiederverwendete Passwörter erleichtert werden.

Denke daran: Auch die Nutzung von Zwei-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsschicht, um unbefugten Zugriff auf Deine Konten zu verhindern.

Ein tiefgreifender Ansatz bei der Anwendung alltäglicher Sicherheitstipps umfasst auch die Nutzung von VPNs (Virtual Private Networks), um den Datenverkehr zu verschlüsseln und Identitäten im Internet zu verschleiern. Dieser Technikeinsatz bietet ein weiteres Schutzniveau gegen Man-in-the-Middle-Angriffe und ist besonders wichtig bei der Verwendung öffentlicher WLAN-Netzwerke. Weiterhin sollte das Konzept der Sicherheitsbewussten Nutzung digitaler Plattformen (Cyber Hygiene) in allen Datenverarbeitungsprozessen integriert sein. Dies bedeutet, vorsichtige Überprüfung bei der Installation neuer Software oder dem Öffnen von E-Mail-Anhängen vorzunehmen.

Datenschutzentwurf - Das Wichtigste

- Datenschutzentwurf Definition: Ein Datenschutzentwurf umfasst die Planung und Gestaltung von Verfahren und Richtlinien zum Schutz personenbezogener Daten innerhalb eines Unternehmens oder einer Organisation.

- Grundlagen des Datenschutzes in der IT: IT-Fachkräfte müssen Datenschutzrichtlinien verstehen und anwenden, um die Sicherheit personenbezogener Daten zu gewährleisten.

- Datenschutzentwurf Technik: Beinhaltet technische Maßnahmen wie Verschlüsselung, Zugriffskontrollen und Protokollierung, um die Sicherheit von Daten zu erhöhen.

- Datenschutzentwurf Durchführung: Sie umfasst die Analyse von Daten, Risikobewertung und Implementierung von Sicherheitsmechanismen, sowie die Schulung der Mitarbeiter im Umgang mit Datenschutzrichtlinien.

- Datenschutzentwurf und IT-Sicherheit: Zusammenarbeit von Datenschutz- und IT-Sicherheitsmaßnahmen, um die Daten vor unbefugtem Zugriff zu schützen.

- Datenschutzentwurf einfach erklärt: Ein strukturierter Ansatz zur Minderung von Risiken und Schutz der Daten durch Risikobewertung, technische und organisatorische Maßnahmen.

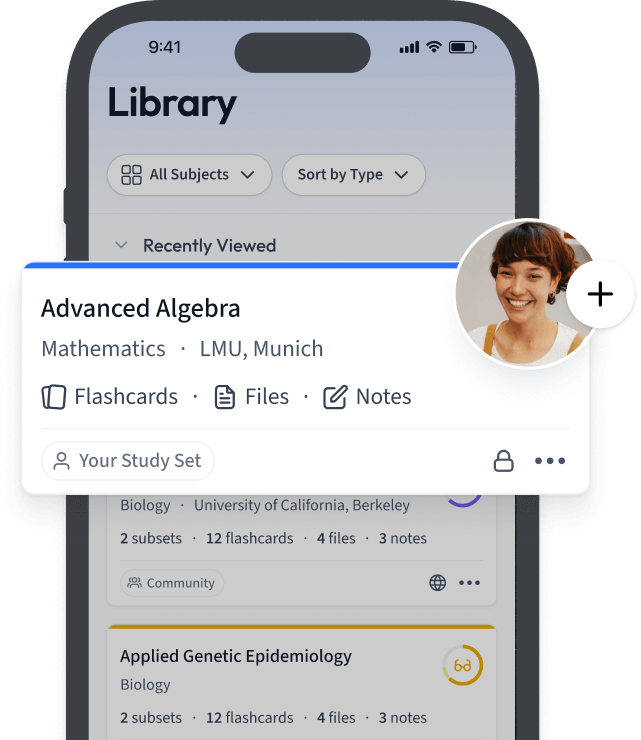

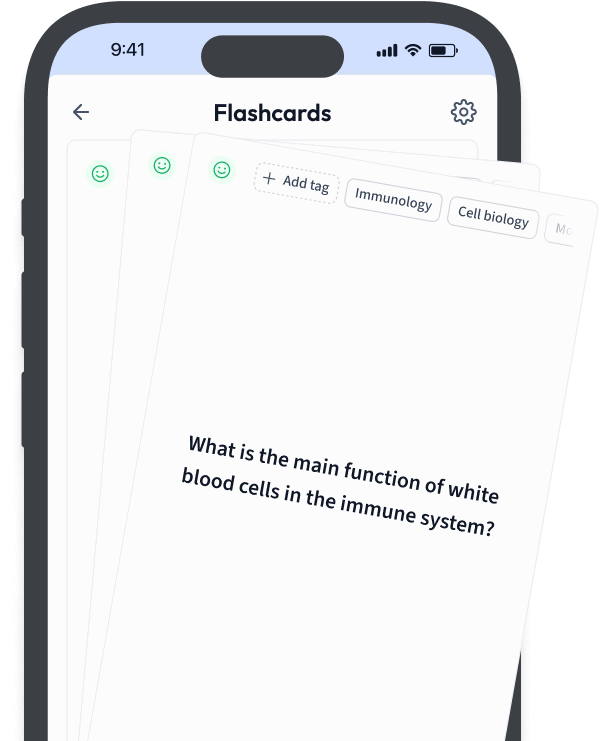

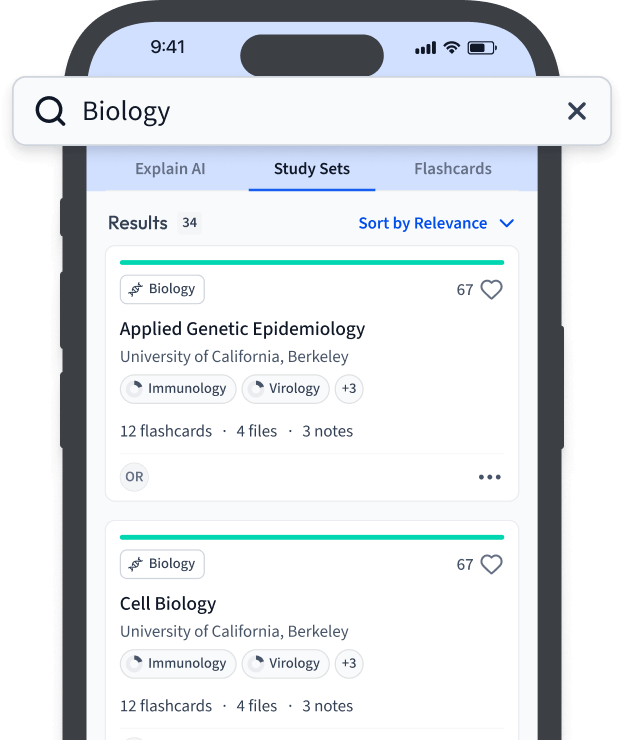

Lerne schneller mit den 10 Karteikarten zu Datenschutzentwurf

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Datenschutzentwurf

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr