Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenGrundlagen der Sicherheitsprogrammierung

Sicherheitsprogrammierung ist ein entscheidender Aspekt in der modernen Informationstechnologie. Sie sorgt dafür, dass Softwareanwendungen sicher und widerstandsfähig gegen unbefugte Zugriffe und Datenverluste sind. Das Wissen um die sichere Programmierung hilft Dir nicht nur bei der Entwicklung sicherer Systeme, sondern steigert auch Deine Karrierechancen in der IT-Branche.

Warum Sicherheit Programmierung wichtig ist

Im heutigen digitalen Zeitalter spielt die Sicherheit in der Programmierung eine zentrale Rolle. Ohne geeignete Sicherheitsmaßnahmen könnten Anwendungen Opfer von Hackerangriffen werden, die personenbezogene Daten stehlen oder Systeme unbrauchbar machen. Hier sind einige Gründe, warum Sicherheit in der Programmierung unerlässlich ist:

- Schutz sensibler Daten: Die Daten von Nutzern müssen vor unbefugtem Zugriff geschützt werden.

- Verfügbarkeit: Anwendungen sollten gegen DDoS-Angriffe und andere Ausfälle gesichert sein.

- Rechtliche Anforderungen: Einhaltung gesetzlicher Anforderungen wie der DSGVO schützt vor rechtlichen Konsequenzen.

- Nutzervertrauen: Sicher programmierte Anwendungen erhöhen das Vertrauen der Nutzer.

Ein Beispiel aus der Praxis zeigt, wie wichtig es ist, regelmäßig Sicherheitsupdates durchzuführen. Im Jahr 2017 wurde eine Schwachstelle in einem großen Softwareprodukt gefunden, die nur aufgrund von fehlenden Updates ausgenutzt werden konnte. Dies führte zu einem großen Datenleck, das vermeidbar gewesen wäre.

Prinzipien der sicheren Programmierung

Um sichere Anwendungen zu entwickeln, sollten bestimmte Prinzipien befolgt werden. Diese Grundsätze helfen dabei, potentielle Schwachstellen frühzeitig zu identifizieren und zu beheben.

- Minimale Berechtigungen: Programme sollten mit den geringsten notwendigen Berechtigungen ausgeführt werden.

- Vermeidung von Sicherheitslücken: Bekannte Sicherheitslücken sollten regelmäßig geschlossen werden.

- Eingabefilterung: Eingaben des Nutzers müssen sorgfältig gefiltert werden, um SQL-Injection oder Cross-Site-Scripting zu verhindern.

- Regelmäßige Tests: Sicherheitsüberprüfungen und Pen-Tests sorgen für ein robustes System.

SQL-Injection: Eine häufige Angriffsmethode, bei der Angreifer schädlichen SQL-Programmcode in Formulareingaben eingeschleust wird, um unberechtigten Zugriff auf Datenbanken zu erhalten.

Einführung in Sicherheitskonzepte in der Softwareentwicklung

In der Softwareentwicklung spielen verschiedene Sicherheitskonzepte eine Rolle, um Anwendungen widerstandsfähiger gegen Angriffe zu machen. Diese Konzepte helfen bei der Strukturierung der Entwicklungsprozesse:

- Sicherheitsrichtlinien: Dokumentierte Regeln, die den Umgang mit Sicherheitsfragen regeln.

- Codeanalyse: Werkzeuge zur Analyse des Codes, um Schwachstellen zu finden.

- Bedrohungsmodellierung: Identifizierung potenzieller Bedrohungen und Bewertung ihres Einflusses.

try: # versuche Daten zu ladenexcept Exception as e: # Fehlerbehandlung

Implementierung von sicheren Coding-Praktiken.

Ein weiteres interessantes Konzept ist die Bedrohungsmodellierung. Dieser Prozess erstreckt sich über mehrere Phasen:1. Identifikation der Assets: Bestimmung der wertvollsten Daten und Systeme.2. Analyse der potenziellen Angriffe: Überlegung, welche Angriffe realistisch sind.3. Bewertung der Schwachstellen: Ermittlung der kritischsten Schwachstellen.4. Risikobewertung: Bewertung des Risikos basierend auf den identifizierten Schwachstellen.5. Implementierung von Sicherheitsmaßnahmen: Entwicklung und Einsatz geeigneter Kontrollen zur Risikominderung.

Sicherheitskonzepte in der Softwareentwicklung

Sicherheitskonzepte in der Softwareentwicklung sind essenziell, um robuste und sichere Anwendungen zu gewährleisten. Diese Konzepte helfen dabei, Bedrohungen frühzeitig zu erkennen und entsprechende Gegenmaßnahmen zu ergreifen. Sie bieten eine strukturierte Herangehensweise an die sichere Softwareentwicklung.

Bedrohungsmodelle und Risikoanalyse

Eine effektive Bedrohungsmodellierung und Risikoanalyse sind entscheidend für die Sicherheit von Anwendungen. Diese Prozesse helfen, potenzielle Bedrohungen zu identifizieren und ihre Auswirkungen zu bewerten.

- Identifikation von Bedrohungen: Hierbei werden mögliche Angriffsvektoren und Schwachstellen untersucht.

- Risikobewertung: Bewertung der potenziellen Auswirkungen jeder Bedrohung auf das System.

- Priorisierung der Risiken: Bestimmung, welche Bedrohungen zuerst angegangen werden sollten, basierend auf ihrem Risiko.

- Entwicklung von Reaktionsplänen: Strategien zur Minderung von Risiken und zur Handhabung von Sicherheitsverstößen.

Bedrohungsmodellierung: Ein Prozess zur Identifikation und Bewertung potenzieller Sicherheitsbedrohungen in einer Softwareanwendung.

Ein typisches Beispiel für Bedrohungsmodellierung ist die Verwendung der STRIDE-Methode, bei der man verschiedene Bedrohungskategorien wie Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service und Elevation of Privilege analysiert.

Die Risikomatrix ist ein wertvolles Werkzeug in der Risikoanalyse. Sie hilft, die Wahrscheinlichkeit und die Auswirkungen von Risiken auf einer Skala zu bewerten, wodurch Entwickler priorisieren können, welche Risiken zuerst angegangen werden müssen.

| Risikokategorie | Wahrscheinlichkeit | Auswirkung |

| Niedrig | Niedrig | Gering |

| Mittel | Mittel | Moderat |

| Hoch | Hoch | Kritisch |

Sichere Entwicklungsmethoden

Sichere Entwicklungsmethoden sind eine Reihe von Techniken und Ansätzen, die darauf abzielen, Sicherheitslücken bereits während der Entwicklungsphase zu identifizieren und zu beheben.

- Secure Coding Practices: Schreiben von Code mit den besten Sicherheitspraktiken im Hinterkopf.

- Code Reviews: Eine andere Person überprüft den Code, um sicherzustellen, dass keine Sicherheitslücken vorliegen.

- Automatische Sicherheitstests: Tools, die den Code auf bekannte Sicherheitsprobleme untersuchen.

- Entwicklung mit minimalen Berechtigungen: Anwendung für Nutzer mit den wenigen notwendigen Rechten ausführen.

Entwicklungsteams sollten regelmäßig an Sicherheitsschulungen teilnehmen, um auf dem neuesten Stand der Bedrohungs- und Abwehrtechniken zu bleiben.

Sicherheitslücken erkennen und vermeiden

Das Erkennen und Vermeiden von Sicherheitslücken ist ein kontinuierlicher Prozess in der Softwareentwicklung. Der Prozess umfasst verschiedene Praktiken:

- Regelmäßige Updates: Stetiges Aktualisieren von Bibliotheken und Abhängigkeiten, um bekannte Sicherheitslücken zu schließen.

- Verwendung von Scanner-Tools: Diese Tools durchleuchten den Code auf Schwachstellen und geben Empfehlungen.

- Pentests: Simulierte Angriffe auf das System, um mögliche Schwächen zu finden.

def sichereFunktion(daten): if sichereEingabe(daten): verarbeite(daten)Durch vorsichtige Eingabeverarbeitung kannst Du die Möglichkeit von Angriffen wie SQL-Injection erheblich reduzieren.

Best Practices in der Sicherheitsprogrammierung

In der Welt der Softwareentwicklung ist die Sicherheitsprogrammierung von größter Wichtigkeit. Um sicherzustellen, dass Deine Anwendungen widerstandsfähig gegen Bedrohungen sind, gibt es bewährte Praktiken, die Du umsetzen solltest. Diese Best Practices helfen nicht nur dabei, Risiken zu minimieren, sondern fördern auch die Entwicklung sicherer Softwareprojekte.

Sichere Programmierstandards

Die Implementierung sicherer Programmierstandards ist ein grundlegender Schritt, um Anwendungen vor potenziellen Sicherheitsbedrohungen zu schützen. Hier sind einige wichtige Standards, die Du beachten solltest:

- Secure Coding Guidelines: Nutze bewährte Richtlinien und Praktiken, um den Code sicher zu schreiben.

- Code Audits: Regelmäßige Überprüfung des Codes, um Schwachstellen zu erkennen.

- Input Validation: Sorgfältige Überprüfung und Filterung aller Benutzereingaben.

- Least Privilege Principle: Reduziere Berechtigungen auf das Nötigste.

Secure Coding Guidelines: Ein Satz von Best Practices, der Entwicklern hilft, Code sicher zu schreiben und Schwachstellen zu vermeiden.

Ein tiefergehender Blick in die sicheren Programmierstandards kann die Bedeutung von Codereviews verdeutlichen. Bei Codereviews überprüfen Entwickler auf strukturelle Konsistenz und Sicherheitslücken. Diese Reviews ermöglichen einen Austausch zwischen Teammitgliedern und fördern nicht nur die Sicherheit, sondern auch das Wissen im Team:

Ein Beispiel: Stelle Dir vor, Du schreibst eine Funktion zur Benutzerregistrierung. Bei der Eingabevalidierung könntest Du folgende Methode verwenden:

def registriere_benutzer(benutzername, passwort): if not validiere_eingabe(benutzername, passwort): return 'Ungültige Eingabe' # Benutzer hinzufügen

Fehlerbehandlung und -management

Die richtige Fehlerbehandlung spielt eine wesentliche Rolle bei der Sicherheitsprogrammierung. Ein schlechter Umgang mit Fehlern kann Schwachstellen verursachen und Angriffe ermöglichen. Hier sind einige Tipps zur effektiven Fehlerbehandlung:

- Exception Handling: Fange alle möglichen Fehler ab und reagiere angemessen.

- Keine sensiblen Informationen: Stelle sicher, dass Fehlermeldungen keine sensiblen Informationen preisgeben.

- Benutzerfreundliche Meldungen: Gib verständliche Fehlermeldungen aus, die den Anwender informieren, ohne zu viel zu verraten.

Stelle sicher, dass alle abgefangenen Fehler im Systemprotokoll vermerkt werden, um eine vollständige Übersicht über aufgetretene Probleme zu gewährleisten.

Sichere Kommunikation im Code

Die Einhaltung dieser Grundsätze verbessert die Sicherheit der Datenübertragung erheblich.

Ein interessanter Aspekt der sicheren Kommunikation ist der Einsatz von SSL/TLS Protokollen. Diese Protokolle sorgen dafür, dass Daten zwischen Clients und Servern verschlüsselt werden, um unbefugten Zugriff zu verhindern. Ein gängiger Ansatz zur Implementierung erfolgt durch feste Richtlinien, die verlangen, dass alle internen und externen Verbindungen verschlüsselt ablaufen. Ein Beispiel für die Verwendung von TLS in einer Python-Anwendung:

import sslcontext = ssl.create_default_context()context.check_hostname = Truecontext.verify_mode = ssl.CERT_REQUIREDconnection = context.wrap_socket(socket.socket(socket.AF_INET), server_hostname=host)connection.connect((host, port))

C Programmierung Sicherheit

Die Sicherheit in der C-Programmierung ist entscheidend, um Anwendungen vor potenziellen Bedrohungen und Schwachstellen zu schützen. Aufgrund der Flexibilität und Leistung von C sind Programme anfälliger für bestimmte Arten von Sicherheitslücken, wenn nicht sorgfältig programmiert wird. Es ist wichtig, dass Du als Entwickler entsprechende Sicherheitsstrategien implementierst, um den Schutz Deiner Anwendungen zu gewährleisten.

Spezifische Sicherheitsaspekte in C

C bietet große Flexibilität, ist jedoch auch mit Sicherheitsrisiken verbunden. Einige spezifische Aspekte der Sicherheitsprogrammierung in C umfassen:

- Zugriff auf den Speicher: Direkter Zugriff auf den Speicher kann zu Sicherheitslücken führen, wenn nicht richtig gehandhabt.

- Fehlerbehandlung: Unzureichende Fehlerbehandlung kann zu unvorhersehbarem Verhalten und Sicherheitslücken führen.

- Nutzung unsicherer Funktionen: Vermeide veraltete oder unsichere Funktionen wie gets() oder strcpy().

Ein klassisches Beispiel für eine unsichere C-Funktion ist gets(). Diese Funktion liest zwar Eingaben von der Konsole, jedoch ohne die Größe des Pufferbereichs zu beschränken, was zu einem Pufferüberlauf führen kann. Stattdessen sollte eine sicherere Alternative wie fgets() verwendet werden.

Speicherverwaltung und Pufferüberläufe

Eine der häufigsten Sicherheitslücken in C-Programmen ist der Pufferüberlauf. Aufgrund mangelnder Sicherheitsabfragen während der Speicherverwaltung kann es zu unkontrollierten Speicherzugriffen kommen.

- Statisches vs. dynamisches Speichermanagement: Vermeide statische Speicherallokationen, wann immer möglich. Nutze dynamische Speichertechniken verantwortungsvoll.

- Grenzwerte prüfen: Vor dem Zugriff auf Arrays oder Puffer stelle sicher, dass die Indizes innerhalb gültiger Grenzen liegen.

- Sicherheitslücken vermeiden: Implementiere immer Überprüfungen von Eingabedaten und setze sichere Bibliotheken ein.

Pufferüberlauf: Ein häufiger Programmfehler, bei dem Daten über die vorgesehenen Grenzen eines Arrays oder Puffers hinausgeschrieben werden, was zu Speicherbeschädigungen führen kann.

Du solltest präzise testen und validieren, wo benutzereingabebezogene Operationen stattfinden, um Pufferüberläufe zu vermeiden.

Sicherer Einsatz von Bibliotheken und Tools

Ein entscheidender Faktor für die Sicherheit in der Programmierung ist der Einsatz sicherer Bibliotheken und Tools. Nicht alle C-Bibliotheken bieten per se sicherheitsoptimierte Funktionen. Hier einige Tipps zum sicheren Umgang:

- Aktualisierte Bibliotheken: Verwende stets die neuesten Versionen von Bibliotheken, um von den Sicherheitsaktualisierungen zu profitieren.

- Vermeidung unsicherer Funktionen: Vermeide Funktionen, die als unsicher bekannt sind, wie zum Beispiel strcpy() oder strcat().

- Sicherheitsüberprüfungstools nutzen: Setze Tools zur statischen und dynamischen Codeanalyse ein, um potentielle Sicherheitslücken frühzeitig zu erkennen.

Während Du verstehen solltest, welche Funktionen unsicher sind, ist es ebenso wichtig, effektive Sicherheitswerkzeuge zu nutzen, um diese Schwächen zu identifizieren. Einige nützliche Tools sind:

| Tool | Beschreibung |

| Valgrind | Ein Tool zur Speicheranalyse, das hilft, Speicherlecks und -fehler zu erkennen. |

| Static Analysis Tools | Tools wie cppcheck helfen, den Quellcode auf potenzielle Sicherheitslücken zu untersuchen. |

| Dynamic Analysis Tools | Werkzeuge, die zur Laufzeit Fehler wie Race Conditions erkennen können. |

Sicherheit Programmierung - Das Wichtigste

- Sicherheit Programmierung: Ein entscheidender Aspekt in der IT, um Software vor unbefugtem Zugriff und Datenverlust zu schützen.

- Sichere Programmierung: Notwendig für den Schutz sensibler Daten und die Einhaltung rechtlicher Anforderungen.

- Sicherheitskonzepte in der Softwareentwicklung: Strategien wie Bedrohungsmodellierung zur Erkennung und Abwehr von Angriffen.

- Grundlagen der Sicherheitsprogrammierung: Prinzipien wie minimale Berechtigungen und Eingabefilterung zur Vermeidung von Sicherheitslücken.

- Best Practices Sicherheitsprogrammierung: Sichere Coding Guidelines und regelmäßige Code Audits zur Minimierung von Risiken.

- C Programmierung Sicherheit: Wichtige Sicherheitsaspekte wie sichere Speicherverwaltung zur Vermeidung von Pufferüberläufen.

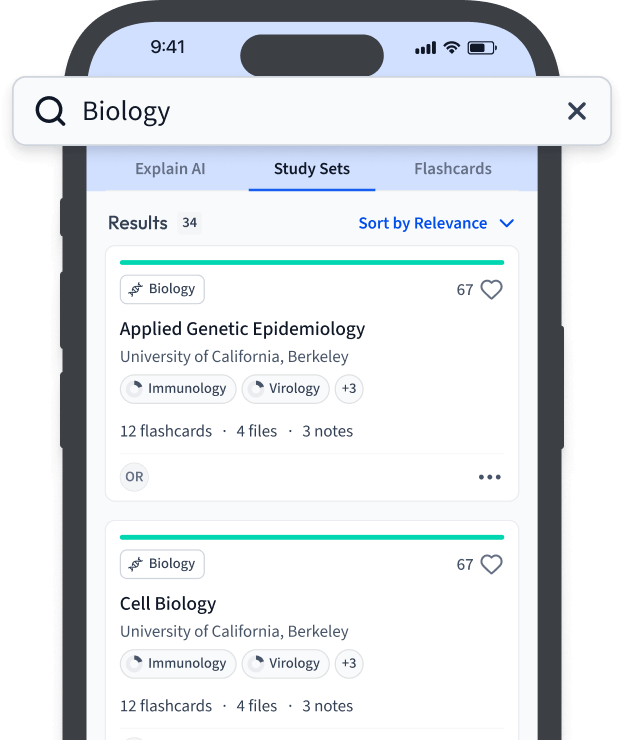

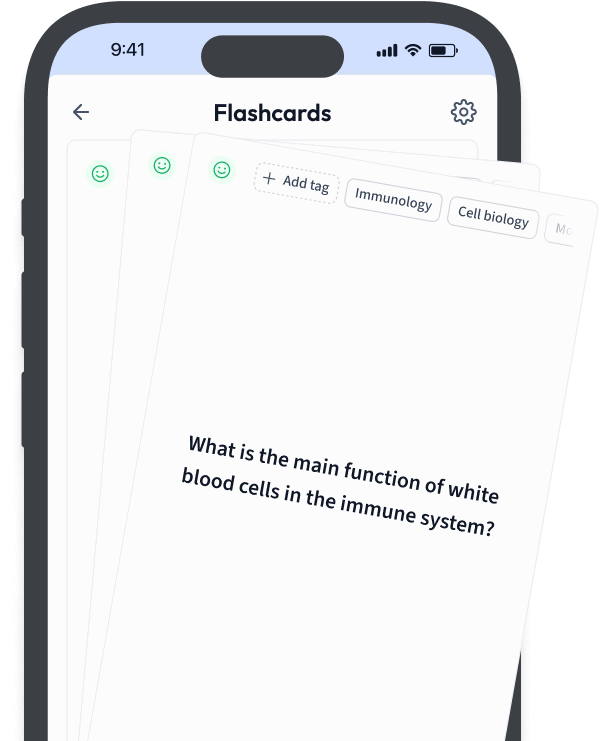

Lerne schneller mit den 12 Karteikarten zu Sicherheit Programmierung

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Sicherheit Programmierung

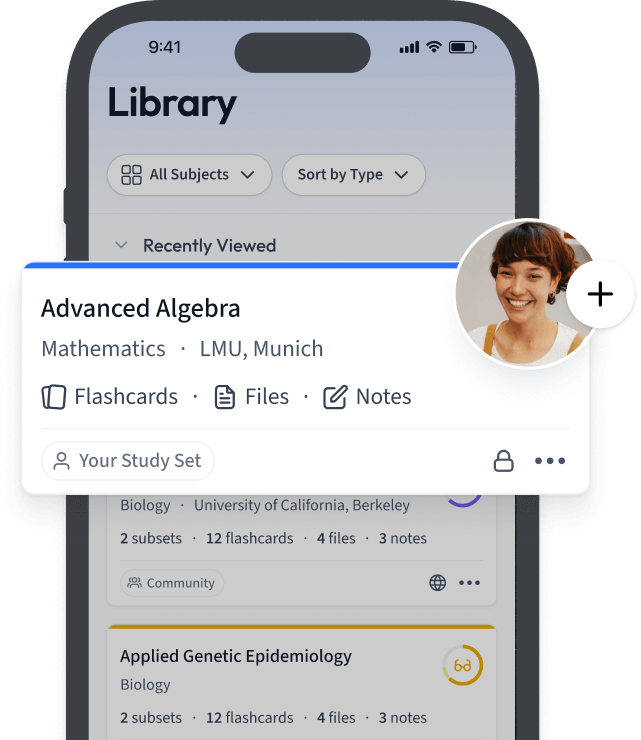

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr