Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenDefinition von Sicherungspolitik

Sicherungspolitik ist ein wesentlicher Bestandteil deines IT-Ausbildungsprozesses. In der heutigen digitalen Welt ist es von größter Bedeutung, Daten und Systeme vor unerlaubtem Zugriff und Verlust zu schützen. Sichere Sicherungspolitiken helfen dabei, Informationen zu schützen und die Integrität essenzieller Daten sicherzustellen.

Grundlagen der Sicherungspolitik

Unter einer Sicherungspolitik versteht man Richtlinien und Verfahren, die dazu dienen, Daten und Systeme vor Verlust, Diebstahl oder Missbrauch zu schützen. Die Grundlagen einer effektiven Sicherungspolitik beinhalten:

- Regelmäßige Backups: Diese sind entscheidend, um Daten im Falle von Systemausfällen oder Angriffen wiederherstellen zu können.

- Zugriffssteuerung: Kontrolle, wer auf welche Daten zugreifen kann, um unbefugte Zugriffe zu verhindern.

- Verschlüsselung: Implementierung von Algorithmen, um Daten unleserlich für Unbefugte zu machen.

- Schulung: Regelmäßige Schulungen für Mitarbeiter, um das Bewusstsein und die Vorsicht im Umgang mit IT-Systemen zu erhöhen.

Sicherungspolitik: Ein Satz von Richtlinien und Verfahren zur Sicherung von Daten und IT-Systemen gegen Verlust und unbefugten Zugriff.

Bedeutung der Sicherungspolitik in der IT

In der IT ist die Sicherungspolitik unerlässlich, um die Datenintegrität und das Vertrauen der Kunden zu gewährleisten. Sie schützt sensible Daten vor Cyberangriffen und minimiert finanzielle Risiken. Außerdem stärkt sie das Unternehmensimage und erfüllt rechtliche Anforderungen. Hier ist eine Tabelle zur Veranschaulichung:

| Vorteil | Beschreibung |

| Datenintegrität | Schützt die Genauigkeit und Konsistenz von Daten über ihren Lebenszyklus. |

| Kundenzufriedenheit | Gewährleistet, dass Kundendaten sicher behandelt werden. |

| Rechtliche Konformität | Erfüllt gesetzliche Anforderungen zum Datenschutz. |

| Unternehmensimage | Verbessert das Vertrauen der Kunden in die Marke. |

Wusstest Du, dass 60% der kleinen Unternehmen innerhalb von sechs Monaten nach einem schweren Datenverlust pleite gehen? Eine wirksame Sicherungspolitik kann solch drastische Auswirkungen verhindern.

Beispiel für eine Sicherungspolitik: Ein mittelständisches Unternehmen implementiert eine Sicherungspolitik, die tägliche Backups aller Daten, eine Zwei-Faktor-Authentifizierung für Mitarbeiterzugänge und regelmäßige Sicherheitsschulungen umfasst.

Ein tieferer Einblick in die Sicherungspolitik zeigt, dass neben den gängigen Maßnahmen wie Backups und Verschlüsselung auch fortgeschrittene Technologien wie Blockchain eine Rolle spielen können. Blockchain kann verwendet werden, um manipulationssichere Transaktionsaufzeichnungen zu erstellen, die die Datensicherheitsrichtlinien eines Unternehmens stärken. Diese Technologie ermöglicht es, jede Änderung in einem digitalen Ledger so zu protokollieren, dass keine Partei die Möglichkeit hat, ohne Erkennung Änderungen vorzunehmen, was die Sicherheit entscheidend steigern kann. In Zukunft könnte Blockchain eine Schlüsselrolle in der Entwicklung von Sicherungspolitiken spielen.”}]} 😊{

Sicherungspolitik in IT-Ausbildung

In der IT-Ausbildung ist das Verständnis von Sicherungspolitiken entscheidend, um sichere und verlässliche Systeme zu entwickeln und zu bewahren. Diese Politiken sind Richtlinien und Praktiken, die darauf abzielen, Daten zu schützen und vor unberechtigtem Zugriff zu bewahren. Know-how über Sicherungstechniken und -prinzipien ist ein zentraler Bestandteil jeder IT-Ausbildung.

Techniken der Sicherungspolitik in IT

Die Implementierung von Sicherungstechniken ist entscheidend, um die digitale Infrastruktur von Unternehmen zu schützen. Folgende Techniken gehören zu den am häufigsten angewandten in der IT:

- Backup-Systeme: Regelmäßiges Erstellen von Sicherungskopien deiner Daten, um für den Fall von Systemausfällen gewappnet zu sein.

- Verschlüsselungsverfahren: Sicherstellung der Datenverschlüsselung, um unberechtigte Zugriffe zu verhindern, wenn Daten in Bewegung sind.

- Netzwerksicherheit: Einsatz von Firewalls und Intrusion Detection Systems, um Netzwerke zu überwachen und zu sichern.

- Benutzerberechtigungen: Implementierung von Zugriffskontrollen, die nur autorisierten Personen Zugang zu wichtigen Daten gewähren.

Denke daran, dass ältere Backup-Systeme regelmäßig auf ihre Wiederherstellungsfähigkeit getestet werden sollten, um im Notfall funktionstüchtig zu sein.

Netzwerksicherheit: Die Praxis, ein Computernetzwerk vor Hackern zu schützen und seine Integrität zu wahren.

Stelle dir ein Unternehmen vor, das eine Sicherungspolitik implementiert, bei der alle seine Daten in einem Cloud-Service gesichert werden, um sicherzustellen, dass im Katastrophenfall keine Informationen verloren gehen. Mitarbeiter benutzen Multi-Faktor-Authentifizierung, um auf systemkritische Anwendungen zuzugreifen.

Prinzipien der Sicherungspolitik

Prinzipien der Sicherungspolitik bieten eine solide Grundlage, auf der Sicherungstechniken basieren. Wesentliche Elemente dieser Prinzipien sind:

- Vertraulichkeit: Gewährleistung, dass nur befugte Nutzer Zugang zu sensiblen Informationen haben.

- Integrität: Schutz von Daten vor unbefugter Veränderung oder Zerstörung, um deren Genauigkeit zu garantieren.

- Verfügbarkeit: Sicherstellen, dass Daten und Systeme jederzeit verfügbar sind, wenn sie benötigt werden.

Die Prinzipien der Vertraulichkeit, Integrität und Verfügbarkeit (oft als CIA-Triad bezeichnet) sind der Kern jeder Sicherungspolitik. Diese Triade stellt sicher, dass die Informationen eines Unternehmens geschützt und zuverlässig sind. In der Praxis bedeutet dies die Verwendung verschlüsselter Kommunikationskanäle, die Implementierung redundanter Systeme und die regelmäßige Durchführung von Sicherheitsbewertungen. Vertraulichkeit wird oft durch Datenverschlüsselung oder Zugangskontrollmaßnahmen erreicht. Die Integrität der Daten kann durch kryptografische Hash-Funktionen sichergestellt werden, die Änderungen an den Daten erkennen und protokollieren. Schließlich ist die Verfügbarkeit durch Notfallwiederherstellungsstrategien und redundante Serverstrukturen gewährleistet.

Sicherungspolitik Strategien für Schüler und Studenten

Effektive Sicherungspolitik ist nicht nur in der Berufswelt wichtig, sondern auch während deiner Ausbildung. Als Schüler oder Student ist das Wissen über Datenschutz und Computersicherheit von unschätzbarem Wert, um dein Studium erfolgreich zu meistern und dich auf eine Karriere im IT-Bereich vorzubereiten.

Best Practices für Sicherungspolitik in IT Ausbildung

In der IT Ausbildung ist es essenziell, Best Practices der Sicherungspolitik zu verstehen und anzuwenden. Hier sind einige der bewährten Methoden:

- Regelmäßige Aktualisierungen: Halte deine Software und Betriebssysteme immer auf dem neuesten Stand, um Sicherheitslücken zu schließen.

- Sichere Passwörter: Verwende starke und einzigartige Passwörter für jede Anwendung. Ein Passwort-Manager kann hilfreich sein, sich diese Passwörter zu merken.

- Firewall-Nutzung: Aktiviere die Firewall auf deinem Computer, um dein Netzwerk vor unberechtigten Zugriffen zu schützen.

- Antiviren-Software: Installiere eine zuverlässige Antiviren-Software, um Rechner vor Malware und Viren zu schützen.

Denke daran, deine Passwörter alle sechs Monate zu ändern, um die Sicherheit zu erhöhen.

Sicherungspolitik: Eine Reihe von Richtlinien und Praktiken zum Schutz von Daten und digitalen Systemen vor unbefugtem Zugriff und Verlust.

In einem IT-Ausbildungskurs setzt die Schule eine Sicherungspolitik um, die den Gebrauch von Cloud-Speichern regelt. Alle Schüler müssen ihre Kursarbeiten in einem zugewiesenen, verschlüsselten Cloud-Konto speichern, um sicherzustellen, dass bei einem Geräteausfall keine Daten verloren gehen.

Anwendung der Sicherungspolitik im Studium

Im Studium ist die Anwendung von Sicherungspolitik ebenso wichtig wie in einem Unternehmen. Hier sind einige Ansätze, wie du die Sicherungspolitik in deinem Studienalltag integrieren kannst:

- Datenmanagement: Organisiere und verwalte deine Dateien systematisch, um sie im Notfall schnell wiederzufinden.

- Backup-Strategien: Erstelle regelmäßige Backups deiner Arbeiten auf externen Festplatten oder in der Cloud, um Datenverluste zu vermeiden.

- Zugangskontrollen: Sei vorsichtig, mit wem du deine Geräte und Dokumente teilst, um unbefugten Zugriff zu verhindern.

- Vertraulichkeit von Informationen: Halte persönliche und akademische Informationen sicher und teile sie nur mit vertrauenswürdigen Quellen.

Ein tieferer Blick auf die Sicherungspolitik im Bildungswesen zeigt, dass viele Hochschulen mittlerweile spezialisierte IT-Sicherheitsfelder in ihren Lehrplänen anbieten. Diese Kurse vermitteln nicht nur theoretisches Wissen, sondern auch praktische Fertigkeiten zur Anwendung von Sicherungspolitiken in realen Szenarien. Du kannst lernen, wie man Sicherheitsvorfälle analysiert, sich gegen Cyberbedrohungen schützt und effektive Sicherungssysteme implementiert.

Sicherungspolitik - Das Wichtigste

- Sicherungspolitik: Ein zentraler Bestandteil der IT-Ausbildung, um Daten und Systeme vor unerlaubtem Zugriff und Verlust zu schützen.

- Definition von Sicherungspolitik: Richtlinien und Verfahren zur Sicherung von Daten und IT-Systemen gegen Verlust und unbefugten Zugriff.

- Techniken der Sicherungspolitik in IT: Regelmäßige Backups, Verschlüsselungsverfahren, Netzwerksicherheit und Benutzerberechtigungen.

- Prinzipien der Sicherungspolitik: Vertraulichkeit, Integrität und Verfügbarkeit als Grundpfeiler jeder Sicherungspolitik.

- Sicherungspolitik Strategien für Schüler und Studenten: Effektive Sicherungspolitiken sind essenziell während der Ausbildung für eine erfolgreiche Karriere im IT-Bereich.

- Best Practices für Sicherungspolitik in IT Ausbildung: Regelmäßige Updates, sichere Passwörter, Firewall-Nutzung und Antiviren-Software als Fundament einer sicheren IT-Ausbildung.

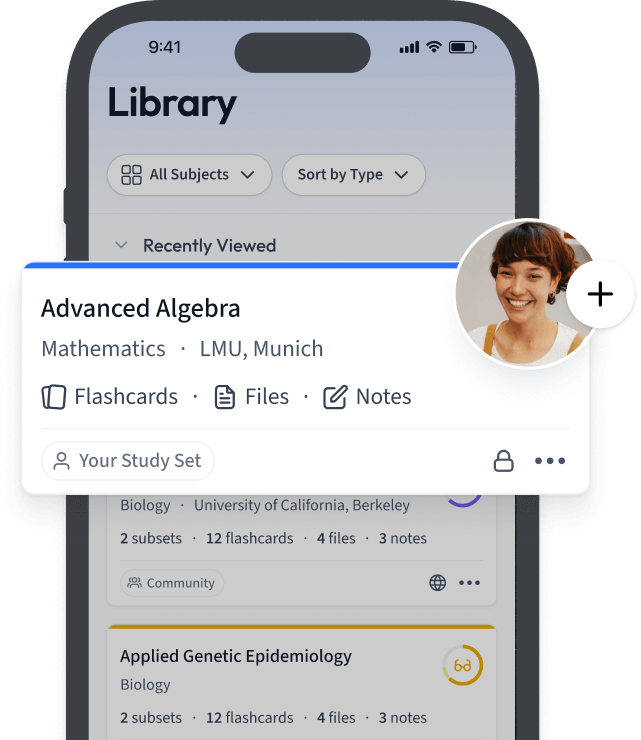

Lerne schneller mit den 12 Karteikarten zu Sicherungspolitik

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Sicherungspolitik

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr