Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenEinführung in Cloud Security

Cloud Security ist ein entscheidender Aspekt der IT-Ausbildung, da immer mehr Unternehmen ihre Daten und Anwendungen in die Cloud verschieben. In dieser Einführung erfährst Du die Grundlagen und wesentlichen Konzepte, die für das Verständnis der Sicherheit in der Cloud erforderlich sind.

Was ist Cloud Security?

Cloud Security bezieht sich auf eine Vielzahl von Maßnahmen und Technologien, die verwendet werden, um Daten, Anwendungen und Infrastrukturen in der Cloud zu schützen. Es umfasst:

- Datensicherheit: Schutz sensibler Informationen vor unbefugtem Zugriff.

- Anwendungsintegrität: Sicherstellung, dass Anwendungen vor Bedrohungen sicher sind.

- Compliance: Einhaltung gesetzlicher und regulatorischer Anforderungen.

Eine Cloud ist ein Netzwerk von Servern, die über das Internet zugänglich sind und Dienstleistungen wie Speicher, Rechenleistung und Softwareanwendungen bereitstellen.

Warum ist Cloud Security wichtig?

In der heutigen digitalen Welt ist die Cloud für viele Unternehmen ein wesentlicher Bestandteil ihrer IT-Strategie. Die Bedeutung von Cloud Security ergibt sich aus mehreren Gründen:

- Schutz vor Cyberangriffen: Hacker zielen zunehmend auf Cloud-Umgebungen, und eine robuste Sicherheit ist unerlässlich.

- Datenschutz: Unternehmen müssen den Schutz sensibler Daten sicherstellen, um ihre Reputation zu bewahren.

- Vermeidung von Datenverlust: Sicherheitslösungen helfen, den Verlust oder die Beschädigung von Geschäftsinformationen zu verhindern.

- Gesetzliche Anforderungen: In vielen Branchen gibt es strenge Vorschriften, die eingehalten werden müssen.

Beispiel für Cloud Security: Ein Unternehmen verwendet Verschlüsselung, um seine Kundendaten in der Cloud zu schützen. Selbst wenn ein Cyberangriff erfolgt, können die Daten ohne den Entschlüsselungsschlüssel nicht gelesen werden.

Herausforderungen in der Cloud Security

Die Umstellung auf die Cloud bringt eine Reihe von Herausforderungen mit sich, die die Sicherheit betreffen:

- Datenverlust: Bei mangelnden Schutzmaßnahmen können Daten verlorengehen oder gestohlen werden.

- Misskonfiguration: Fehler bei der Konfiguration von Cloud-Diensten können Sicherheitslücken verursachen.

- Unsichere Schnittstellen: APIs können Angriffspunkte für Cyberkriminelle sein, wenn sie nicht ordnungsgemäß gesichert sind.

Ein tieferes Verständnis der Cloud-Sicherheit zeigt, wie Zero Trust Modelle in der Cloud implementiert werden, um sicherzustellen, dass alle Verbindungen und Anwendungen authentifiziert und überprüft werden. Diese Sicherheitsarchitektur lehnt das Konzept, dass alles innerhalb des Netzwerks vertraut ist, ab und erfordert eine kontinuierliche Validierung und Überprüfung, was die Sicherheit erheblich erhöht.

Denke daran, dass das Erlernen der Grundlagen von Netzwerksicherheit und Kryptografie beim Verständnis von Cloud Security sehr hilfreich sein kann.

Definition von Cloud Security

Cloud Security bezieht sich auf den Schutz von Daten, Anwendungen und Infrastruktur, die in der Cloud gehostet werden. Es nutzt eine Vielzahl von Technologien, Richtlinien, Kontrollen und Dienstleistungen, um die Sicherheit zu gewährleisten.

Ein Cloud Service Provider (CSP) ist ein Unternehmen, das Cloud-basierte Plattformen, Infrastruktur, Anwendungen oder Speicherleistungen über das Internet zur Verfügung stellt.

Schlüsselkomponenten der Cloud Security

Cloud Security besteht aus mehreren Schlüsselaspekten:

- Datensicherheit: Verschlüsselung und Zugriffssteuerung, um Daten vor unbefugtem Zugriff zu schützen.

- Anwendungssicherheit: Schutz der in der Cloud laufenden Anwendungen durch Sicherheitsprotokolle und Zugangsbeschränkungen.

- Netzwerksicherheit: Maßnahmen zur Sicherung der Netzwerkinfrastruktur, wie Firewalls und Intrusion Detection Systeme.

- Identitäts- und Zugriffsmanagement (IAM): System zur Verwaltung von Nutzerzugangsrechten und -berechtigungen.

Beispiel: Ein Unternehmen verwendet Multi-Faktor-Authentifizierung (MFA), um den Zugang zu seinen Cloud-Diensten zusätzlich zu stärken. Dies bedeutet, dass neben dem Passwort ein zweiter Authentifizierungsfaktor benötigt wird, um Zugang zu erhalten.

Eine starke Passwortpolitik in Kombination mit regelmäßigen Schulungen kann die Cloud-Security erheblich verbessern.

Ein tiefergehendes Konzept in der Cloud Security ist die Implementierung eines shared responsibility model. Dieses Modell legt fest, dass sowohl der CSP als auch der Cloud-Nutzer spezifische Rollen und Verantwortungen in Bezug auf die Sicherheit haben. Der CSP ist in der Regel für die Sicherung der Infrastruktur verantwortlich, während der Nutzer Sorgfaltspflichten in Bezug auf den Zugang und die Datenaufbewahrung hat.Eine typische Aufteilung könnte so aussehen:

| Cloud-Anbieter | Cloud-Nutzer |

| Physische Sicherheit der Rechenzentren | Datenverschlüsselung |

| Netzwerksicherheits-Infrastruktur | Zugriffsmanagement |

| Korrektur und Aktualisierung der Systeme | Konfiguration der Sicherheitseinstellungen |

Cloud Security Grundlagen

Im Bereich der Cloud Security dreht sich alles um den Schutz von Daten, Anwendungen und Dienstleistungen in der Cloud. Dies ist ein wesentlicher Bestandteil der IT-Infrastruktur, da viele Unternehmen auf Cloud-Dienste angewiesen sind, um ihre Geschäftsprozesse zu optimieren. Hier lernst du die Grundlagen der Cloud-Sicherheit kennen.

Die wichtigsten Aspekte der Cloud Security

- Datensicherheit: Maßnahmen wie Verschlüsselung und Zugangskontrollen, um die Integrität und Vertraulichkeit von Daten zu gewährleisten.

- Anwendungssicherheit: Einsatz von Sicherheitsprotokollen und -tools, um Anwendungen vor Bedrohungen wie Malware zu schützen.

- Netzwerkschutz: Nutzung von Firewalls und VPNs, um sichere Kommunikationswege zu etablieren.

- Compliance: Einhaltung rechtlicher Standards und Vorschriften für Datenschutz und Sicherheit.

Der Begriff Verschlüsselung beschreibt das Verfahren, bei dem Daten so umgewandelt werden, dass sie nur mit einem speziellen Schlüssel lesbar sind.

Ein typisches Beispiel für Cloud-Sicherheit ist die End-to-End-Verschlüsselung bei E-Mail-Diensten, bei der die Nachrichten während der gesamten Übertragung verschlüsselt bleiben.

Gemeinsame Herausforderungen in der Cloud Security

- Datenverlust: Kann durch versehentliche Löschung oder unsachgemäße Backups auftreten.

- Misskonfiguration: Falsche Einstellungen im Cloud-Dienst können Sicherheitslücken schaffen.

- Nicht autorisierter Zugang: Unzureichende Zugangskontrollen können unbefugte Benutzer in die Cloud lassen.

Ein interessantes Feld der Cloud Security ist das Container Security für Anwendungen. Container bieten eine isolierte Umgebung für Anwendungen, die in der Cloud laufen. Bei der Container-Sicherheit geht es darum, sicherzustellen, dass diese Anwendungen sicher und ohne Sicherheitslücken bereitgestellt werden. Dies beinhaltet:

- Härten der Container-Basisimages: Nur notwendige Anwendungen und Dienste einbeziehen.

- Überwachung: Nutzung von Analysetools, um verdächtige Aktivitäten in laufenden Containern zu erkennen.

- Zugriffssteuerung: Strikte Nutzerrechte und Zugriffspolicen implementieren.

Wusstest du? Viele Cloud-Dienstanbieter bieten kostenlose Schulungsressourcen an, um ihren Nutzern bei der Erfüllung von Sicherheitsstandards zu helfen.

Techniken der Cloud Security

Cloud Security umfasst eine Vielzahl von Techniken und Strategien, die entwickelt wurden, um Daten und Anwendungen in der Cloud zu schützen. Da immer mehr Unternehmen ihre Geschäftsprozesse in die Cloud verlagern, wird die Implementierung robuster Sicherheitsmechanismen immer wichtiger.

IT-Sicherheit in der Cloud

Die IT-Sicherheit in der Cloud beinhaltet verschiedene Methoden, um die Integrität und Vertraulichkeit der Daten zu gewährleisten. Einige der gebräuchlichsten Techniken sind:

- Zugriffskontrolle: Sicherstellen, dass nur autorisierte Benutzer Zugang erhalten.

- Verschlüsselung: Schutz der Daten durch Verschlüsselung während der Übertragung und im Ruhezustand.

- Firewalls: Implementierung von Barrieren, um den unbefugten Datenverkehr zu blockieren.

- Intrusion Detection: Systeme, die verdächtige Aktivitäten überwachen und melden.

Verschlüsselung ist ein Sicherheitsprozess, bei dem Daten in ein nicht lesbares Format umgewandelt werden, das nur mit einem speziellen Schlüssel decodiert werden kann.

Ein Beispiel für IT-Sicherheit in der Cloud ist die Verwendung von End-to-End-Verschlüsselung bei elektronischen Gesundheitsakten, wodurch sensible Patientendaten während der gesamten Übertragung geschützt bleiben.

Ein tieferes Verständnis der IT-Sicherheit in der Cloud erfordert die Betrachtung von Zero Trust Architekturen. Diese basieren auf dem Prinzip, dass keinem Gerät oder Benutzer innerhalb des Netzwerks vertraut wird, selbst wenn sie über vermeintlich sichere Zugänge verfügen. Zu den Hauptkomponenten einer Zero Trust Architektur gehören:

- Strikte Authentifizierung: Mehrfaktor-Authentifizierung und adaptive Zugriffskontrollen.

- Kontinuierliche Überwachung: Permanente Überwachung aller Zugriffe und Aktivitäten.

- Segmentierung des Netzwerks: Aufteilung der Netzwerkressourcen in kleine, leicht zu steuernde Segmente.

Viele Cloud-Service-Anbieter implementieren standardmäßig grundlegende Sicherheitsmaßnahmen, aber es ist dennoch entscheidend, zusätzliche Schutzmaßnahmen gemäß den Anforderungen deiner Organisation zu evaluieren und zu integrieren.

Sicherheit bei Cloud-Computing

Sicherheit bei Cloud-Computing bezieht sich auf alle Maßnahmen, die ergriffen werden, um Cloud-basierte Daten und Dienste zu sichern. Die Implementierung effektiver Sicherheitsmaßnahmen ist entscheidend, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten sicherzustellen. Zu den wesentlichen Aspekten gehören:

- Backup und Disaster Recovery: Regelmäßige Datensicherungen und Notfallpläne zum Schutz vor Datenverlust.

- Regelmäßige Sicherheitsüberprüfungen: Durchführung von Audits und Penetrationstests, um Schwachstellen zu identifizieren.

- Compliance und Rechtsvorschriften: Sicherstellung, dass alle Datenschutzbestimmungen und Branchenstandards eingehalten werden.

Ein Beispiel für die Sicherheit im Cloud-Computing ist die Implementierung eines umfassenden Backup-Systems bei einem Unternehmen, um sicherzustellen, dass alle kritischen Daten an mehreren geografisch verteilten Standorten gespeichert werden.

Cloud Security - Das Wichtigste

- Cloud Security: Schutz von Daten, Anwendungen und Infrastruktur in der Cloud.

- Wichtige Aspekte: Datensicherheit, Anwendungssicherheit, Netzwerkschutz und Compliance.

- Definition Cloud Security: Maßnahmen und Technologien zum Schutz von Cloud-basierten Diensten.

- Herausforderungen: Datenverlust, Misskonfiguration, unsichere Schnittstellen.

- Techniken der Cloud Security: Zugriffskontrolle, Verschlüsselung, Firewalls, Intrusion Detection.

- Sicherheit bei Cloud-Computing: Backup, Disaster Recovery, regelmäßige Sicherheitsüberprüfungen.

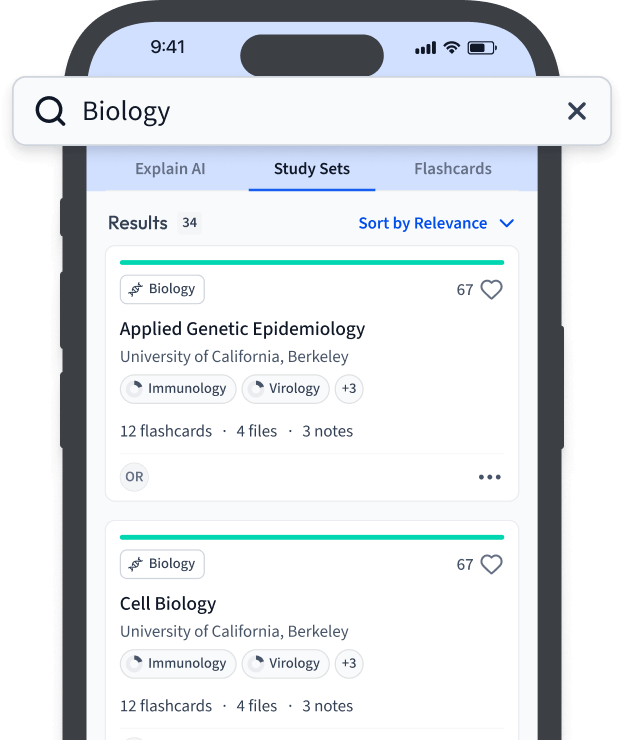

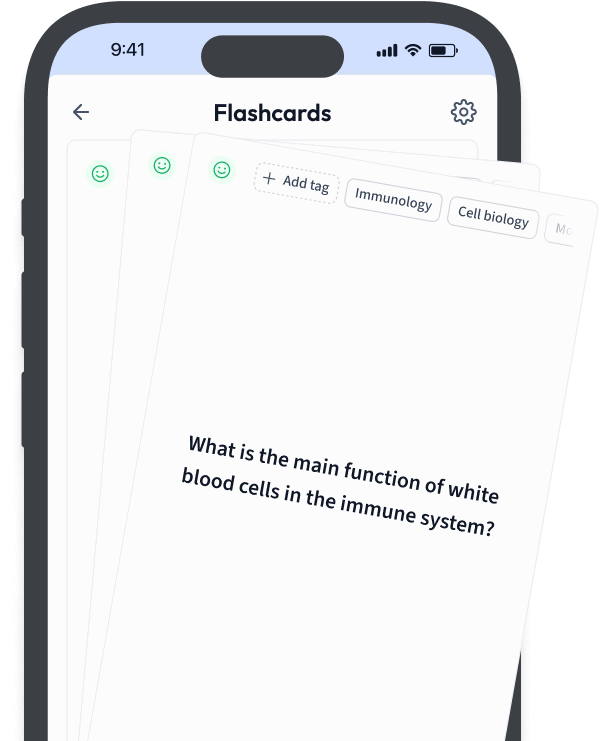

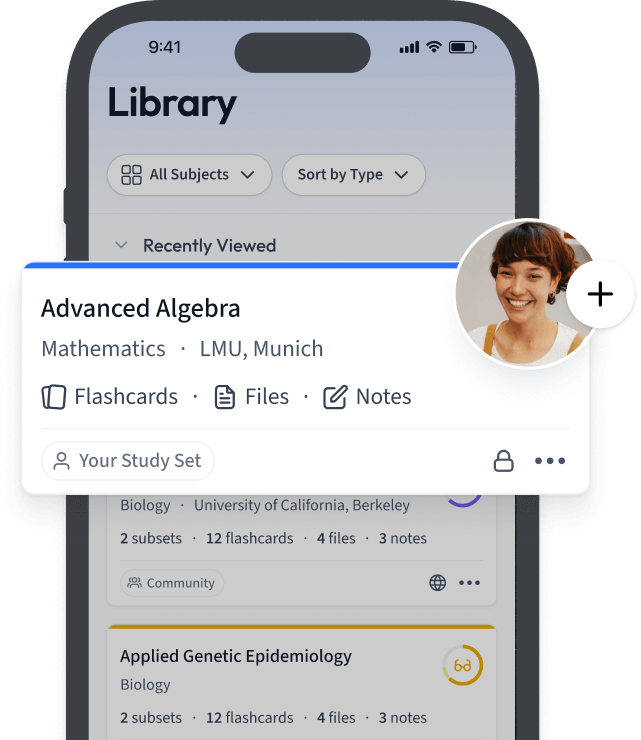

Lerne schneller mit den 12 Karteikarten zu Cloud Security

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Cloud Security

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr