Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenKerberos Authentifizierung Grundlagen

Die Kerberos Authentifizierung ist ein bedeutendes Verfahren im Bereich der IT-Sicherheit. Es ermöglicht eine sichere Kommunikation innerhalb unsicherer Netzwerke. Kerberos basiert auf der Vergabe von Tickets für die Authentifizierung von Benutzern und Diensten. Der Name stammt aus der griechischen Mythologie, benannt nach dem mehrköpfigen Hund, der die Unterwelt bewacht.

Kerberos Authentifizierung Definition

Die Kerberos Authentifizierung ist ein sicherheitskritisches Identifikationsverfahren, das auf einem Trusted Third Party Modell basiert. Es verwendet symmetrische Verschlüsselung und Tickets, die von einer zentralen Key Distribution Center (KDC) ausgestellt werden. Diese Tickets dienen dazu, die Identität von Benutzern oder Diensten sicher zu bestätigen.

Kerberos Authentifizierung einfach erklärt

Um die Kerberos Authentifizierung zu verstehen, kann man den Ablauf in mehrere Schritte unterteilen:

- Der Benutzer gibt seine Anmeldedaten ein.

- Diese Daten werden an das KDC gesendet, das ein Ticket Granting Ticket (TGT) ausstellt.

- Mit diesem TGT kann der Benutzer Zugang zu verschiedenen Diensten erhalten, ohne erneut seine Anmeldedaten angeben zu müssen.

- Jeder Dienst stellt seinerseits spezifische Tickets aus, um Zugang zu gewähren.

Die Nutzung von Kerberos ist in vielen großen Netzwerken Standard, da es den Verwaltungsaufwand deutlich reduziert.

Kerberos Authentifizierung Technik

Kerberos ist eine weitverbreitete Technik zur sicheren Authentifizierung in Netzwerken. Dieses Protokoll erhöht nicht nur die Sicherheit, sondern vereinfacht auch den Prozess der mehrfachen Authentifizierung für Benutzer, die verschiedene Dienste nutzen. Die Kerberos Authentifizierung ist unerlässlich für Systeme, die auf eine zuverlässige Benutzer- und Dienstebestätigung angewiesen sind.

Funktionsweise der Kerberos Authentifizierung

Das Kerberos System verwendet einen Key Distribution Center (KDC), der aus zwei Hauptkomponenten besteht: dem Authentication Server (AS) und dem Ticket Granting Server (TGS). Der Ablauf der Authentifizierung erfolgt in mehreren Schritten:

- Der Benutzer loggt sich ein und erhält von dem AS ein Ticket Granting Ticket (TGT).

- Der Benutzer verwendet das TGT, um vom TGS Zugangs-Berechtigungen für spezifische Dienste anzufordern.

- Die Beweise für die Authentifizierung über den KDC werden verschlüsselt und sichern so die Kommunikation.

Beispiel: Angenommen, Du arbeitest in einem Unternehmensnetzwerk, das Kerberos nutzt. Wenn Du Dich für einen Druckdienst authentifizieren möchtest, muss Dein Computer zuerst mit dem Kerberos KDC kommunizieren, um das TGT zu erhalten, gefolgt von einem Service-Ticket für den Druckdienst.

Ein sauberes Kerberos Protokoll hilft bei der Minimierung von Passwort-Angriffen, da das Passwort nicht ständig über das Netzwerk gesendet wird.

Sicherheitsaspekte bei Kerberos

Die Kerberos Authentifizierung bietet verschiedene Sicherheitsebenen:

- Symmetrische Verschlüsselung: Die Tickets und ihre dazugehörigen Schlüssel sind symmetrisch verschlüsselt.

- Zeitbeschränkung: Die Lebensdauer von Tickets ist begrenzt, was Zeitachsen-Angriffe minimiert.

- Zentralisierung: Durch die Nutzung eines einzigen KDC werden Zugriffsüberprüfungen zentral gesteuert und erleichtert.

Trotz seiner Stärken gibt es Situationen, in denen Kerberos möglicherweise nicht ideal ist. Berücksichtige folgende Punkte:

- Ohne eine zuverlässige Zeitsynchronisation können erhebliche Sicherheitsrisiken entstehen.

- Ein KDC kann ein einzelner Punkt des Versagens werden, wodurch ein Ausfall den gesamten Authentifizierungsprozess beeinträchtigt.

- In heterogenen Umgebungen, wo nicht alle Betriebssysteme Kerberos unterstützen, kann die Integration komplex sein.

Kerberos Authentifizierung Active Directory

Die Kerberos Authentifizierung spielt eine zentrale Rolle in der sicheren Kommunikation und Verwaltung von Benutzerberechtigungen innerhalb von Active Directory-Umgebungen. Active Directory (AD) ist ein Verzeichnisdienst von Microsoft, der speziell für Windows-Domänen entwickelt wurde. Durch die Implementierung von Kerberos in AD können Organisationen ein hohes Maß an Sicherheit und Effizienz bei der Benutzeranmeldung und Ressourcenzugriffsverwaltung gewährleisten.

Integration von Kerberos in Active Directory

Die Integration von Kerberos in Active Directory ist ein wichtiger Schritt, der mehrere Vorteile bringt. Hier sind die Schritte zur Integration:

- Active Directory nutzt standardmäßig Kerberos als Authentifizierungsmechanismus für Windows-Domänen.

- Jede Windows-Domänensteuerung fungiert als Key Distribution Center (KDC), bestehend aus dem Authentication Server (AS) und dem Ticket Granting Server (TGS).

- Der erste Schritt beinhaltet die Synchronisation der Systemzeiten aller beteiligten Rechner, um mögliche Komplikationen durch die Zeitabhängigkeit in Kerberos zu vermeiden.

- Danach werden die Domänenbenutzer im Active Directory verwaltet, die durch Kerberos gesicherten Zugang zu den Netzwerkressourcen erhalten.

Beispiel: Wenn Du in einem Büro arbeitest, das Active Directory verwendet, meldest Du Dich morgens an Deinem Rechner an. Anstatt jedes Mal Dein Passwort für jeden einzelnen Dienst im Netzwerk einzugeben, verwendet Kerberos Dein initiales Login-Ticket, um Dich bei allen notwendigen Anwendungen automatisch anzumelden.

Die Integration von Kerberos in Active Directory ist nicht nur eine Frage der Sicherheit, sondern auch der Optimierung. Durch den Einsatz von Kerberos als standardisierte Authentifizierungsmethode in Microsoft Active Directory können Organisationen Cyber-Bedrohungen effektiver bekämpfen und gleichzeitig den Verwaltungsaufwand für IT-Administratoren reduzieren. Kerberos bietet auch Unterstützung für verschiedene Authentifizierungsprotokolle, wodurch es sich in heterogene IT-Umgebungen nahtlos einfügt. Darüber hinaus erfreuen sich Organisationen an einem reduzierten Grad an Netzwerkverkehr und einer verbesserten Gesamtleistung, da Kerberos die Notwendigkeit für wiederholte Authentifizierungen minimiert. Dies ist besonders in großen Unternehmen von Vorteil, die mit einer Vielzahl von Benutzern, Anwendungen und Netzwerken arbeiten.

Vorteile der Kerberos Authentifizierung in Active Directory

Die Vorteile der Verwendung von Kerberos in Active Directory sind zahlreich und tragen zur Verbesserung der IT-Infrastruktur bei:

- Erhöhte Sicherheit: Kerberos bietet mehrstufige Authentifizierung mit minimalem Passwort-Austausch.

- Bessere Benutzererlebnisse: Durch Single Sign-On (SSO) müssen Benutzer ihre Anmeldedaten nicht mehrfach eingeben.

- Zentralisierte Verwaltung: Active Directory ermöglicht die zentrale Steuerung und Verwaltung von Benutzerrechten.

- Skalierbarkeit: Kerberos ist ideal für große Netzwerke und Domänen mit vielen Nutzern.

- Interoperabilität: Kann in vielen unterschiedlichen Systemen und Plattformen eingesetzt werden.

Neben der Nutzung in Windows-Umgebungen ist Kerberos auch in vielen Unix-basierten Systemen ein weit verbreiteter Standard für die Netzwerk-Authentifizierung.

Kerberos Authentifizierung Beispiel

Die Kerberos Authentifizierung ist ein zentraler Bestandteil moderner Netzwerksicherheit. Um die Funktionsweise zu verstehen, ist es hilfreich, praktische Beispiele zu betrachten, die den Ablauf verdeutlichen.

Praktisches Beispiel der Kerberos Authentifizierung

Stell dir ein Schulnetzwerk vor, in dem Schüler auf digitale Lehrmaterialien und Bibliotheksdatenbanken zugreifen können. Hierbei kommt Kerberos zum Einsatz:

- Ein Schüler loggt sich an einem Schulcomputer ein.

- Das Kerberos-System authentifiziert den Schüler beim Key Distribution Center (KDC).

- Der Schüler erhält ein Ticket Granting Ticket (TGT), das später verwendet wird, um spezifische Zugangsrechte zu erhalten.

- Immer wenn der Schüler eine neue Anwendung wie die digitale Bibliothek öffnet, überprüft ein Ticket Granting Server (TGS) das TGT und gibt ein Service-Ticket aus, das den Zugriff ermöglicht.

Kerberos Tickets dienen dazu, Passwörter nicht immer wieder über das Netzwerk senden zu müssen, was die Gefahr von Passwort-Diebstählen durch Netzwerk-Sniffing minimiert.

Besonders in großen Bildungseinrichtungen kann Kerberos die Verwaltung von Zugriffsrechten immens vereinfachen. Jede digitale Ressource wird von Diensten angeboten, die mit Kerberos kompatibel sind, was eine einheitliche Authentifizierungsstruktur über viele verschiedene Plattformen hinweg garantiert. Die Implementierung erfordert eine klare Richtlinie zur Einrichtung der Zeitserver, denn sind die Systemzeiten nicht synchronisiert, können Probleme auftreten. Außerdem unterstützt Kerberos viele Zugriffsprotokolle, was es vielseitig für zukünftige Erweiterungen macht.

Umsetzung eines Kerberos Systems

Die Umsetzung eines Kerberos Systems erfolgt in mehreren Schritten und erfordert eine sorgfältige Planung und Konfiguration. Hier sind die wichtigsten Schritte:

- Etablierung eines Key Distribution Centers (KDC), das als zentrale Authentifizierungsinstanz dient.

- Konfiguration der Zeitserver, da Kerberos stark von der Zeitsynchronität aller beteiligten Systeme abhängt.

- Integration von Kerberos-fähigen Anwendungen und Diensten, um eine nahtlose Single Sign-On (SSO) Erfahrung für Benutzer zu ermöglichen.

- Verwaltung und regelmäßige Aktualisierung von Service-Principals und deren Geheimnissen (Schlüssel). Diese sind für die sichere Kommunikation zwischen den Diensten und dem KDC entscheidend.

Durch diesen Prozess können große IT-Infrastrukturen sicherer und effizienter gestaltet werden. Die Verwendung von Kerberos als Authentifizierungsprotokoll bietet nicht nur Sicherheit, sondern erleichtert auch die Verwaltung von Benutzer- und Diensteberechtigungen.

Kerberos Authentifizierung - Das Wichtigste

- Kerberos Authentifizierung Grundlagen: Ein IT-Sicherheitsverfahren zur sicheren Kommunikation in unsicheren Netzwerken durch die Vergabe von Tickets zur Authentifizierung von Benutzern und Diensten.

- Kerberos Authentifizierung Definition: Ein sicherheitskritisches Identifikationsverfahren basierend auf einem Trusted Third Party Modell, das symmetrische Verschlüsselung und Tickets verwendet.

- Kerberos Authentifizierung Active Directory: Kerberos ist standardmäßig in Active Directory integriert und ermöglicht eine sichere Verwaltung von Benutzeranmeldungen innerhalb von Windows-Domänen.

- Kerberos Authentifizierung Technik: Der Einsatz eines Key Distribution Centers, bestehend aus einem Authentication Server und einem Ticket Granting Server, welches die Authentifizierung sicherstellt.

- Kerberos Authentifizierung einfach erklärt: Benutzer erhalten ein Ticket Granting Ticket (TGT) zur Authentifizierung bei verschiedenen Diensten, ohne wiederholtes Eingeben der Anmeldedaten.

- Kerberos Authentifizierung Beispiel: Nutzer in einem Netzwerk authentifizieren sich einmalig und nutzen dann Tickets, um auf verschiedene Dienste zugreifen zu können, ohne ihre Anmeldedaten erneut übermitteln zu müssen.

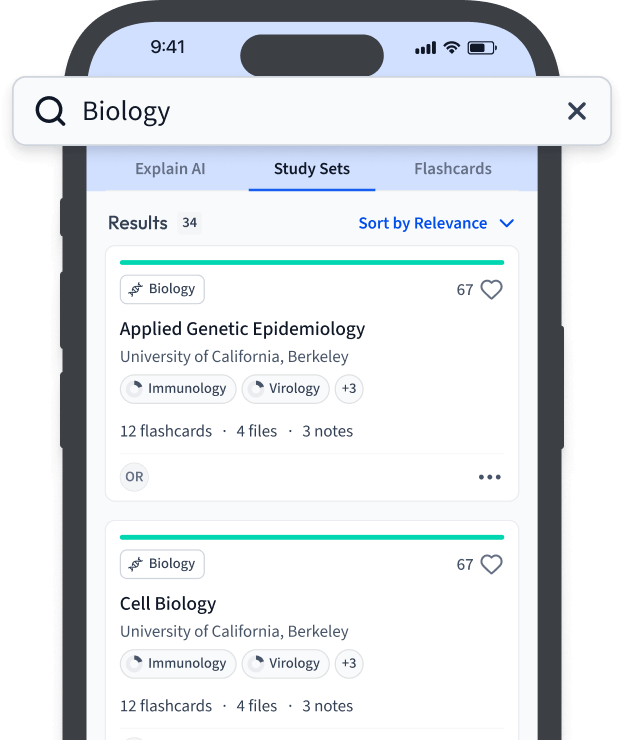

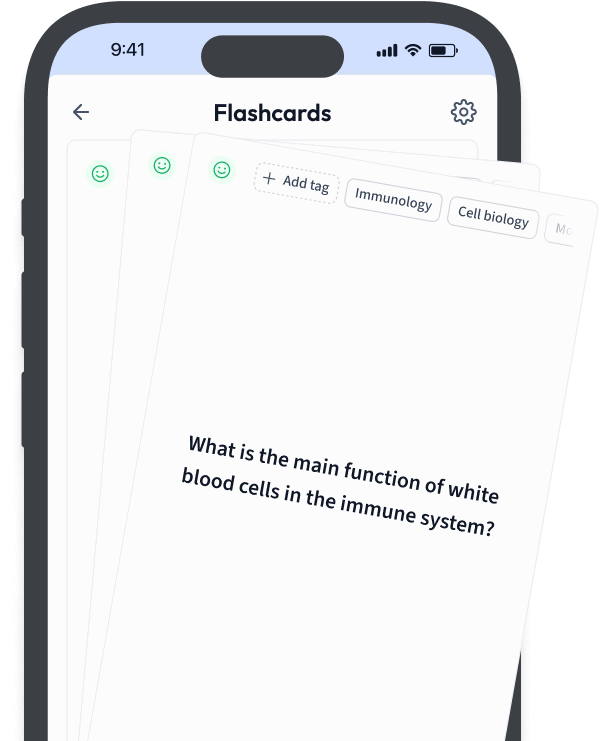

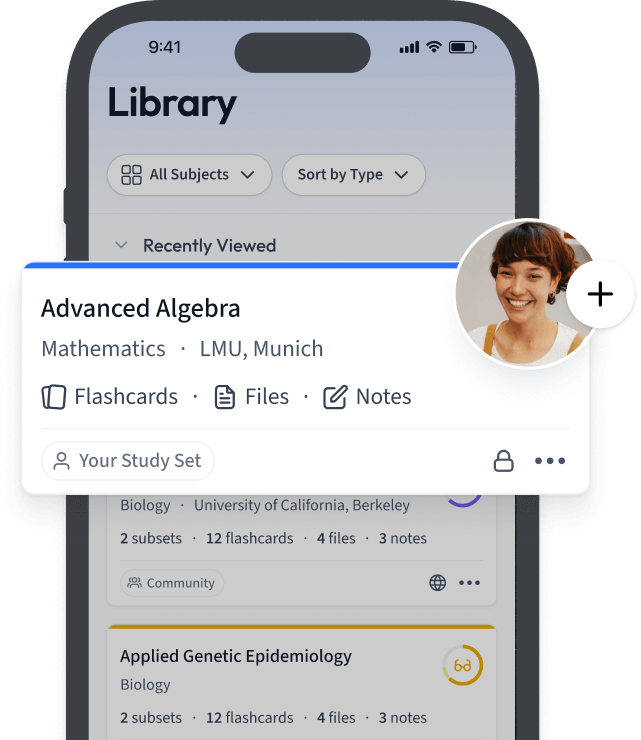

Lerne schneller mit den 12 Karteikarten zu Kerberos Authentifizierung

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Kerberos Authentifizierung

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr