Danke für dein Interesse an Audio-Lernen!

Die Funktion ist noch nicht ganz fertig, aber wir würden gerne wissen, warum du Audio-Lernen bevorzugst.

Warum bevorzugst du Audio-Lernen? (optional)

Feedback sendenDefinition von Malware-Analysen

Malware-Analysen sind ein zentraler Bestandteil in der IT-Sicherheit. Sie befassen sich mit der Untersuchung und Analyse schädlicher Software, um deren Funktionsweise zu verstehen und Sicherheitsmaßnahmen zu verbessern.

Was ist eine Malware-Analyse?

Unter einer Malware-Analyse versteht man den Prozess, bei dem schädliche Software untersucht wird, um deren Funktionsweise, Herkunft und Ziele zu verstehen. Es ist ein essenzieller Bestandteil der Cyber-Sicherheit und hilft, potenzielle Bedrohungen frühzeitig zu identifizieren und abzuwehren. Malware kann in verschiedenen Formen auftreten, darunter Viren, Würmer, Trojaner und Ransomware.

Malware-Analysen unterteilen sich oft in statische und dynamische Analysen. Dabei wird bei der statischen Analyse der Code untersucht, ohne ihn auszuführen, während bei der dynamischen Analyse das Verhalten der Malware zur Laufzeit beobachtet wird.

Statische Analyse: Eine Methode der Malware-Analyse, bei der der Quellcode der Malware ohne Ausführung untersucht wird. Dies hilft, potenziell schädlichen Code und Schwachstellen zu identifizieren.

Ein tieferes Verständnis für Malware-Analysen erfordert Kenntnisse in der Programmierung und im Reverse Engineering.

- Programmierung: Grundkenntnisse in Programmiersprachen wie C oder Python sind hilfreich, um den Quellcode der Malware besser zu verstehen.

- Reverse Engineering: Dieser Prozess erfordert spezialisierte Tools wie IDA Pro, mit denen der Code analysiert und das Verhalten der Malware nachvollzogen wird.

Ein Beispiel für eine bekannte Malware ist der Trojaner Emotet. Emotet verbreitet sich über E-Mails und klaut vertrauliche Informationen. Die Analyse solcher Malware hilft, effektive Schutzmaßnahmen zu entwickeln und ähnliche zukünftige Bedrohungen abzuwehren.

Bedeutung von Malware-Analysen in der IT

Malware-Analysen sind entscheidend für die IT-Sicherheit, da sie helfen, schadhafte Software schnell zu erkennen und zu neutralisieren. Hier einige Gründe, warum sie so wichtig sind:

- Frühzeitige Erkennung: Durch aktive Analyse können potenzielle Bedrohungen rechtzeitig erkannt werden.

- Minimierung von Schäden: Eine schnelle Reaktion auf Malware-Angriffe kann die Auswirkungen auf Systeme reduzieren.

- Verbesserung der Sicherheitsmaßnahmen: Durch das Verstehen von Malware-Funktionalitäten können bestehende Sicherheitsstrategien angepasst werden.

Ein weiter Blick in die IT-Sicherheit zeigt die Bedeutung globaler Zusammenarbeit. Internationale Organisationen wie das CERT (Computer Emergency Response Team) überwachen und analysieren neue Malware-Bedrohungen weltweit. Diese Teams teilen ihre Erkenntnisse, um Unternehmen zu helfen, ihre IT-Infrastruktur besser zu schützen.

Ansätze zur Malware Analyse

Die Malware-Analyse ist ein wichtiges Instrument in der Cybersicherheit. Es gibt verschiedene Ansätze, um die Funktionen und Auswirkungen schädlicher Software zu verstehen. In diesem Abschnitt werden zwei wesentliche Methoden behandelt: die statische und die dynamische Malware-Analyse.

Statische Malware-Analyse

Bei der statischen Malware-Analyse wird der Quellcode der Malware untersucht, ohne dass diese ausgeführt wird. Ziel ist es, potenzielle Schwachstellen und gefährlichen Code zu identifizieren. Diese Methode ist besonders effizient, um die Struktur und Logik der Software zu ergründen.

Zu den Vorteilen der statischen Analyse zählen:

- Kein Bedarf an Ausführungsumgebungen

- Geringes Risiko für Computersysteme

- Aufdecken von hardcodierten Schwachstellen

Ein typisches Werkzeug für die statische Malware-Analyse ist das Disassembler-Tool IDA Pro. Es erlaubt die Dekompilierung von Binärdateien, um den Maschinencode als gut verständlichen Quellcode anzuzeigen.

Die statische Analyse kann von Verschleierungstechniken oder verschlüsseltem Code behindert werden, was sie in ihrer Effektivität einschränken kann.

Ein vertiefter Einblick in die statische Analysetechnik zeigt, dass man auch mit Skriptsprachen wie Python arbeiten kann, um Teile eines Malware-Codes automatisch zu dekodieren oder zu analysieren.

'from Crypto.Cipher import AESkey = b'secret_key_12345'cipher = AES.new(key, AES.MODE_EAX)plaintext = cipher.decrypt(nonce, ciphertext)'Dieses Beispiel zeigt, wie Verschlüsselungen mit entdeckten Schlüsseln analysiert werden könnten.

Dynamische Malware-Analyse

Im Gegensatz zur statischen Methode wird bei der dynamischen Malware-Analyse die Ausführung der Malware beobachtet. Diese Methode bietet Einblicke in das tatsächliche Verhalten und die Auswirkungen auf ein System.

Wichtige Aspekte der dynamischen Analyse sind:

- Beobachtung des Netzwerks und Dateisystems

- Überwachung von Prozesserstellungen und -beendigungen

- Verhalten bei verschiedenen Ausführungsbedingungen

Für die dynamische Analyse wird häufig eine Virtual Machine (VM) verwendet, um eine gesicherte, isolierte Umgebung zu schaffen. Programme wie VMware oder VirtualBox sind gängige Werkzeuge.

Bei der dynamischen Analyse ist Vorsicht geboten, da die Malware sich unvorhersehbar verhalten kann und eventuell das Analyseumfeld beeinflussen könnte.

Ein tieferes Verständnis für dynamische Analysen zeigt die Verwendung von sogenannten Sandboxing-Techniken. Eine Sandbox simuliert ein Betriebssystem, beobachtet die Malware während der Ausführung und analysiert ihr Verhalten in Echtzeit, ohne das eigene System zu gefährden.

Malware Analysen Techniken

Die Untersuchungstechniken von Malware stehen im Mittelpunkt der Cyber-Sicherheit. Effektive Analysen helfen, Bedrohungen frühzeitig zu erkennen und Systeme zu schützen. Verschiedene Tools und Praxisansätze bieten dabei wertvolle Unterstützung.

Tools und Software für Malware-Analysen

Um eine effektive Malware-Analyse durchzuführen, stehen Dir zahlreiche Tools zur Verfügung. Diese Werkzeuge helfen, die Malware zu dekonstruieren und ihr Verhalten zu analysieren.

Hier sind einige der gängigsten Tools:

- IDA Pro: Ein umfassendes Disassembler-Tool für statische Analysen.

- Wireshark: Nutzt Netzwerkprotokollanalysen, um Datenverkehr zu überwachen.

- Process Explorer: Ermöglicht detaillierte Einblicke in Systemprozesse zur Laufzeit.

- Sandboxing-Tools: Virtuelle Umgebungen, die das Verhalten von Malware in einem isolierten Raum untersuchen.

Ein praktisches Beispiel ist die Verwendung von Wireshark, um den Netzwerkverkehr eines infizierten Systems zu überwachen. Dadurch lassen sich verdächtige Datenmuster identifizieren und Angriffe nachverfolgen.

Für weiterführende Analysen nutzen Experten oft eine Kombination aus Tools:

'from miasm.analysis.machine import Machinefrom miasm.analysis.sandbox import Sandbox'import time'Dieser Code zeigt, wie verschiedene Tools integriert und automatisiert in einer Sandbox-Umgebung eingesetzt werden, um komplexe Malware-Verhalten zu beobachten.

Praktische Techniken für Malware-Analysen

Praktische Techniken entwickeln sich stetig weiter und sind entscheidend für den Erfolg der Malware-Analyse. Diese Techniken helfen, Schwächen in schädlicher Software zu erkennen und zu beseitigen.

Zu den gebräuchlichen Techniken zählen:

- Behavior Monitoring: Beobachten des Laufzeitverhaltens der Software.

- Code Review: Sorgfältiges Überprüfen des Quellcodes auf Schwachstellen.

- Memory Forensics: Untersuchung des Arbeitsspeichers auf Spuren von Malware.

Behavior Monitoring: Diese Technik dient dazu, das Laufzeitverhalten einer Software zu überwachen, um Anomalien oder verdächtige Aktivitäten zu identifizieren.

Ein typisches Szenario für Memory Forensics wäre das Auffinden von schädlichen Prozessen, die im Arbeitsspeicher eines Systems verborgen sind. Dafür können Tools wie Volatility zum Einsatz kommen.

Viele Analysten kombinieren statische und dynamische Techniken, um ein möglichst umfassendes Bild der Malware zu erhalten.

Malware-Analysen Beispiele und Übungen

Malware-Analysen sind ein wichtiger Bestandteil der IT-Sicherheit. Praktische Beispiele und Übungen helfen Dir, ein besseres Verständnis für verschiedene Malware-Typen und ihre Auswirkungen zu entwickeln.

Beispiele erfolgreicher Malware-Analysen

Das Kennenlernen realer Anwendungsfälle ist entscheidend, um die Prinzipien der Malware-Analyse zu verstehen. Hier sind einige bemerkenswerte Beispiele:

- Stuxnet: Eine speziell entwickelte Malware, die industrielle Steuerungssysteme ins Visier nahm und internationale Aufmerksamkeit erregte.

- Wannacry: Ein berühmter Ransomware-Angriff, bei dem Verschlüsselungstechniken benutzt wurden, um Lösegeld zu erpressen.

- NotPetya: Ähnlich wie Wannacry, jedoch mit stärkeren destruktiven Absichten, die massive Datenverluste verursachten.

Die genaue Untersuchung solcher Fälle ermöglicht es, zukünftige Sicherheitsrisiken besser zu erkennen und ihnen entgegenzuwirken.

Ein vertiefter Blick auf den Stuxnet-Wurm zeigt die Komplexität moderner Malware: Der Wurm war in der Lage, spezifische Industriemaschinen zu beeinflussen, indem er deren Steuerungssoftware manipulierte. Die Schadsoftware nutzte dabei mehrere Zero-Day-Schwachstellen gleichzeitig aus, ein deutliches Zeichen für die hohe Raffinesse solcher Angriffe.

Ein praktisches Beispiel für die Analyse von Wannacry ist die Nutzung von Tools wie Wireshark, um die Kommunikation der Malware mit ihren Command-and-Control-Servern zu überwachen. Dadurch können Sicherheitsforscher die Angriffsmechanismen besser verstehen und geeignete Gegenmaßnahmen entwickeln.

Du kannst Dir Open-Source-Projekte wie Cuckoo Sandbox anschauen, die für Malware-Analysen genutzt werden, um Deine Fähigkeiten zu verbessern.

Malware-Analysen Übung für Einsteiger

Für Einsteiger sind praktische Übungen der Schlüssel, um die Theorien der Malware-Analyse in die Praxis umzusetzen. Diese Übungen stärken Dein Verständnis und bereiten Dich auf komplexere Analysen vor.

Eine ideale Übung könnte folgendes beinhalten:

- Verwende eine Virtual Machine, um eine geschützte Umgebung zu schaffen.

- Installiere ein Analysetool, beispielsweise IDA Pro oder Ghidra.

- Führe eine statische Analyse einer bekannten Malware durch, um deren Struktur zu verstehen.

- Erstelle einen Bericht über Deine Erkenntnisse und diskutiere mögliche Sicherheitsmaßnahmen.

Ein Übungsszenario könnte beinhalten, dass Du einen einfachen Trojaner analysierst. Du könntest dabei herausfinden, wie er Daten exfiltriert und welche Daten er an seinen Entwickler sendet.

Fange mit weniger komplexer Malware an, um Dein Wissen schrittweise zu erweitern und selbstvertrauen aufzubauen.

Wenn Du bereit bist, vertiefe Dich in die Welt der Malware-Analyse mit ReversingLabs oder mache einen Kurs bei Malware Unicorn, um fortgeschrittene Techniken von Erfahrenen zu lernen. Hier hast Du die Möglichkeit, in echte Fälle einzutauchen und Dein Wissen in einer kontrollierten Umgebung anzuwenden.

Malware-Analysen - Das Wichtigste

- Definition von Malware-Analysen: Untersuchung und Analyse schädlicher Software zur Verbesserung der IT-Sicherheit.

- Malware Analyse: Prozess, um die Funktionsweise, Herkunft und Ziele von Malware zu verstehen.

- Statische vs. Dynamische Malware-Analyse: Statische Analyse untersucht den Code ohne Ausführung, während die dynamische Analyse das Laufzeitverhalten beobachtet.

- Malware-Analysen Techniken: Nutzung von Tools wie IDA Pro (statisch) und Virtual Box (dynamisch) zur Untersuchung von Malware.

- Malware-Analysen Beispiele: Bekannte Fälle wie Emotet, Stuxnet und Wannacry als Studienobjekte für Sicherheitsmaßnahmen.

- Malware-Analysen Übung: Praktische Übungen in einer sicheren Umgebung, Nutzung von Analysetools zur Vertiefung des Wissens.

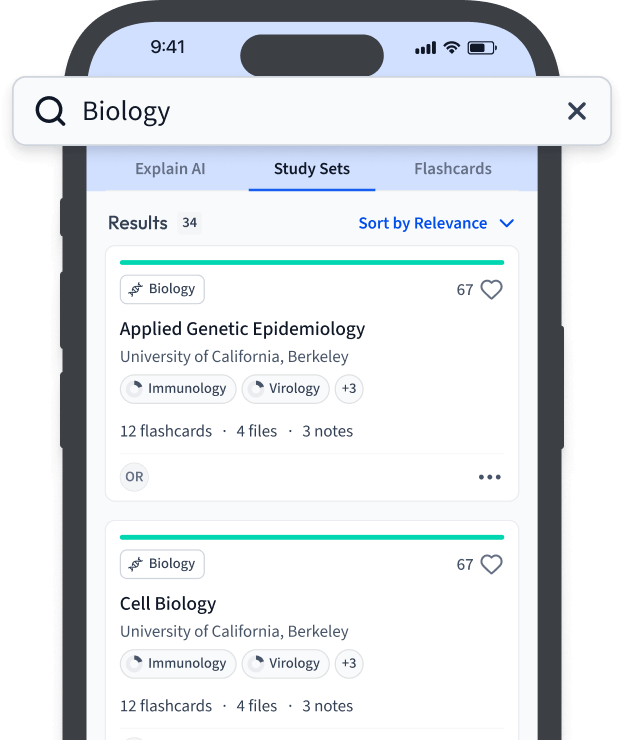

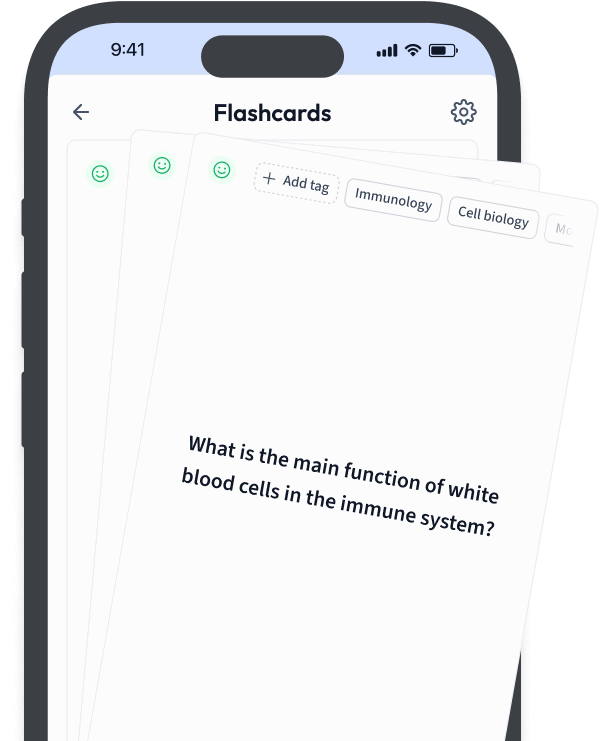

Lerne schneller mit den 12 Karteikarten zu Malware-Analysen

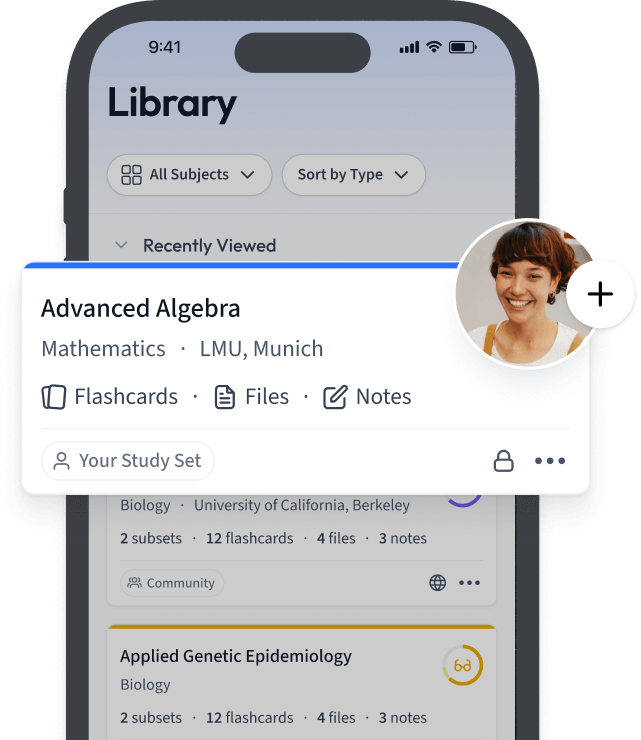

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Malware-Analysen

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr