Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenNetzwerkprotokoll-Sicherheit

Netzwerkprotokoll-Sicherheit ist ein entscheidender Aspekt der IT-Ausbildung, insbesondere wenn es um den Schutz der Kommunikation zwischen Computernetzwerken geht. Ohne geeignete Sicherheitsmaßnahmen können sensible Daten abgefangen oder manipuliert werden.

Unter Netzwerkprotokoll-Sicherheit versteht man Maßnahmen und Strategien, die eingesetzt werden, um die Integrität, Vertraulichkeit und Authentizität von Daten zu gewährleisten, die über Netzwerkprotokolle übertragen werden.

Wichtige Protokolle und ihre Sicherheitsmaßnahmen

Es gibt mehrere Netzwerkprotokolle, die eine entscheidende Rolle in der Netzwerksicherheit spielen. Hier sind einige der wichtigsten:

- HTTP/HTTPS: Während HTTP unverschlüsselte Daten überträgt, sorgt HTTPS für eine verschlüsselte Übertragung und erhöht somit die Sicherheit.

- FTP/SFTP: Wie HTTP, aber für den Dateitransfer. SFTP bietet durch Verschlüsselung zusätzlichen Schutz.

- SMTP/SMTPS: Für den E-Mail-Verkehr. SMTPS fügt ein Verschlüsselungselement hinzu, um den Versand sicherer E-Mails zu gewährleisten.

- DNSSEC: Eine Erweiterung des DNS-Protokolls, die Datenintegrität und Authentizität sicherstellt.

Ein Beispiel für Netzwerkprotokoll-Sicherheit ist die Verwendung von HTTPS anstelle von HTTP. Dadurch wird sichergestellt, dass die Daten, die zwischen einem Webbrowser und einem Server gesendet werden, durch das Transport Layer Security (TLS)-Protokoll verschlüsselt sind, wodurch sie vor Abhören oder Manipulation geschützt werden.

Wusstest Du, dass die Verwendung von HTTPS nicht nur die Sicherheit erhöht, sondern auch das Vertrauen der Nutzer stärkt? Viele moderne Browser zeigen eine Warnung an, wenn eine Website kein HTTPS verwendet.

Sicherheitsprotokolle implementieren

Die Implementierung von Sicherheitsprotokollen erfordert eine Kombination aus Softwarekonfiguration und Netzwerkarchitektur. Hier einige Schritte, die Du beachten solltest:

- Installiere und konfiguriere SSL/TLS-Zertifikate auf Webservern, um Kommunikation zu verschlüsseln.

- Nutze VPNs (Virtual Private Networks) für den sicheren Zugriff vom und zum Unternehmensnetzwerk.

- Setze Firewalls ein, um unerwünschte Zugriffe auf Dein Netzwerk zu blockieren.

- Setze Monitoring-Tools ein, um den Verkehr zu überwachen und potenzielle Bedrohungen zu erkennen.

Ein tieferes Verständnis von Netzwerkprotokoll-Sicherheit kann durch die Untersuchung der Funktionsweise von Verschlüsselungsalgorithmen erreicht werden. Diese Algorithmen sind das Herzstück der meisten Sicherheitsprotokolle. Ein häufiger Algorithmus ist AES (Advanced Encryption Standard), der weit verbreitet ist, um Daten zu verschlüsseln. Die Analyse des AES-Algorithmus zeigt, wie Blockchiffren und Schlüsselmanagement zusammenkommen, um robuste Verschlüsselung bereitzustellen.

Netzwerkprotokoll-Sicherheit einfach erklärt

Die Netzwerkprotokoll-Sicherheit spielt eine entscheidende Rolle beim Schutz der Datenkommunikation in Netzwerken. Der Fokus liegt hierbei auf der Sicherstellung der Integrität, Vertraulichkeit und Authentizität von Daten während ihrer Übertragung über verschiedene Netzwerkprotokolle.

Schlüsselprotokolle der Netzwerksicherheit

Einige der am häufigsten genutzten Netzwerkprotokolle und ihre Sicherheitsmaßnahmen sind:

- HTTPS: Sichert die Kommunikation zwischen Browsern und Webservern durch die Verwendung von Verschlüsselung.

- SFTP: Eine gesicherte Variante des FTP, die Verschlüsselung verwendet, um Dateiübertragungen zu schützen.

- SMTP mit TLS: Fügt E-Mail-Kommunikation Sicherheitsebenen durch Verschlüsselung hinzu.

- DNSSEC: Bietet sichere DNS-Antworten durch die Verwendung digitaler Signaturen.

Betrachte ein einfaches Beispiel: Wenn Du eine Webseite aufrufst, die HTTPS verwendet, kommuniziert Dein Browser über eine sichere Verbindung, die durch das TLS-Protokoll verschlüsselt wird, was verhindert, dass Dritte die übertragenen Informationen abfangen oder ändern können.

Interessanterweise zeigt ein Auge-Symbol in vielen Browsern an, dass die Seite mit einem HTTPS verbunden ist, was auf eine gesicherte Verbindung hinweist.

Implementierung von Sicherheitsprotokollen

Um Sicherheitsprotokolle effektiv zu implementieren, müssen folgende Schritte durchgeführt werden:

- Einrichten und Konfigurieren von SSL/TLS-Zertifikaten auf Webservern für verschlüsselte Kommunikation.

- Verwendung von VPNs, um sichere Verbindungen für den Fernzugriff herzustellen.

- Installation und Konfiguration von Firewalls, um unerlaubte Zugriffe auf Netzwerke zu verhindern.

- Kontinuierliches Monitoring von Netzwerkverkehr zur Identifikation und Abwehr potenzieller Bedrohungen.

Ein tieferes Verständnis der Verschlüsselungstechnologien ist für die Netzwerkprotokoll-Sicherheit essenziell. Zum Beispiel ist der Advanced Encryption Standard (AES) weit verbreitet und bildet die technische Grundlage vieler Verschlüsselungsprotokolle. Es beinhaltet komplexe Algorithmen, die sicherstellen, dass Daten sowohl sicher als auch effizient verschlüsselt werden.

Einführung in Netzwerkprotokolle

Netzwerkprotokolle sind grundlegende Regeln und Konventionen, die bestimmen, wie Daten über ein Netzwerk gesendet und empfangen werden. Diese Protokolle sind essenziell für den reibungslosen Austausch von Informationen zwischen Computern.

Funktion von Netzwerkprotokollen

Netzwerkprotokolle erfüllen mehrere wichtige Funktionen:

- Datenübertragung: Sie verwalten den genauen Ablauf, wie Datenpakete über Netzwerke gesendet werden.

- Synchronisation: Sie sorgen dafür, dass Sender und Empfänger synchron sind und in der Lage sind, die ausgetauschten Daten richtig zu interpretieren.

- Fehlerkontrolle: Sie bieten Mechanismen, um Fehler zu erkennen und zu korrigieren.

Ein Netzwerkprotokoll ist ein Satz von formalen Regeln und Verfahren, die die Form, den Zeitpunkt und die Bedeutung des Datentransfers in Netzwerksystemen bestimmen.

Betrachte das HTTP-Protokoll, das verwendet wird, um Webseiten im Internet anzufordern und zu empfangen. Es legt fest, wie Anfragen und Antworten formuliert werden müssen, um korrekt verarbeitet zu werden.

Ein Großteil des Internets setzt auf das TCP/IP-Protokoll, das als Rückgrat für Internetkommunikation dient.

Arten von Netzwerkprotokollen

Es gibt verschiedene Arten von Netzwerkprotokollen, die in verschiedene Kategorien unterteilt werden können:

- Kommunikationsprotokolle: Diese Protokolle bestimmen die Grundlagen für den Nachrichtenaustausch (z.B. TCP, UDP).

- Sicherheitsprotokolle: Sie sorgen dafür, dass Daten sicher übertragen werden, indem sie Mechanismen wie Verschlüsselung beinhalten (z.B. SSL/TLS).

- Routing-Protokolle: Sie spezifizieren, wie Daten über Netzwerke hinweg geroutet werden (z.B. BGP, OSPF).

Eine tiefere Betrachtung der verschiedenen Schichten des OSI-Modells hilft, die Rolle von Netzwerkprotokollen zu verstehen. Das OSI-Modell unterteilt Netzwerke in sieben unterschiedliche Schichten, von der physischen Verbindung bis hin zur Anwendung. Dieses Modell erleichtert es, die verschiedenen Aspekte der Netzwerkkommunikation isoliert zu betrachten und zu verbessern.

Netzwerksicherheit in der Ausbildung

Netzwerksicherheit ist ein zentraler Bestandteil der Ausbildung im IT-Bereich. Der Schutz vor Cyber-Angriffen und der sichere Austausch von Informationen sind entscheidend für den Erfolg in der heutigen digitalen Welt.

Protokolle in der Netzwerksicherheit

Protokolle spielen eine wesentliche Rolle in der Netzwerksicherheit, da sie die Regeln und Verfahren festlegen, die den sicheren Datentransfer ermöglichen:

- HTTPS: Sichert den Datenverkehr zwischen Browsern und Webservern durch Verschlüsselung.

- SSL/TLS: Bietet eine sichere Schicht für Internetkommunikation, wird oft mit HTTPS kombiniert.

- IPSec: Stellt Verschlüsselung sowie Authentifizierung für IP-Pakete bereit und sichert VPN-Kommunikation.

Ein Netzwerkprotokoll ist eine Menge von Regeln, die bestimmen, wie Daten über ein Netzwerk von einem Endpunkt zum anderen übertragen werden.

Ein Beispiel für ein Sicherheitsprotokoll ist IPSec. Dieses Protokoll bietet Schutz auf der Netzwerkebene, indem es Pakete während ihrer Übertragung verschlüsselt und authentifiziert, um Manipulation und Abhören zu verhindern.

Nicht jedes Protokoll bietet von Natur aus Sicherheit. Beispielsweise ist das FTP-Protokoll nicht verschlüsselt, weswegen sichere Alternativen wie SFTP im Einsatz sind.

Techniken der Netzwerksicherheit

Zur Sicherung von Netzwerken werden verschiedene Techniken eingesetzt, um Daten vor unbefugtem Zugriff zu schützen:

- Firewall: Verhindert unerlaubten Zugriff auf das Netzwerk durch Regelwerke.

- Intrusion Detection System (IDS): Überwacht den Netzwerkverkehr auf verdächtige Aktivitäten und potenzielle Bedrohungen.

- Verschlüsselung: Schützt die Vertraulichkeit und Integrität von Daten während der Übertragung.

Ein tieferes Verständnis der Kryptographie verbessert die Fähigkeit, Netzwerksicherheitsprotokolle zu verwalten. Kryptographie umfasst Techniken zur Verschlüsselung (z.B. AES), die sicherstellen, dass nur autorisierte Parteien auf die Daten zugreifen können. In einer sicheren Netzwerkarchitektur fließen Kryptographie und Protokolle nahtlos zusammen, um ein abhörsicheres Umfeld zu schaffen.

Netzwerkprotokoll-Sicherheit - Das Wichtigste

- Netzwerkprotokoll-Sicherheit umfasst Maßnahmen zur Sicherstellung von Integrität, Vertraulichkeit und Authentizität von Daten im Netzwerk.

- Wichtige Protokolle in der Netzwerksicherheit sind HTTPS, SFTP, SMTPS und DNSSEC.

- Zur Implementierung von Sicherheitsprotokollen werden SSL/TLS-Zertifikate, VPNs und Firewalls eingesetzt.

- Netzwerksicherheit ist ein zentraler Bestandteil der IT-Ausbildung und zielt auf den Schutz vor Cyber-Angriffen ab.

- Techniken der Netzwerksicherheit umfassen Firewalls, Intrusion Detection Systeme und Verschlüsselung.

- Einsatz von Kryptographie, wie AES, ist essenziell für die Netzwerkprotokoll-Sicherheit.

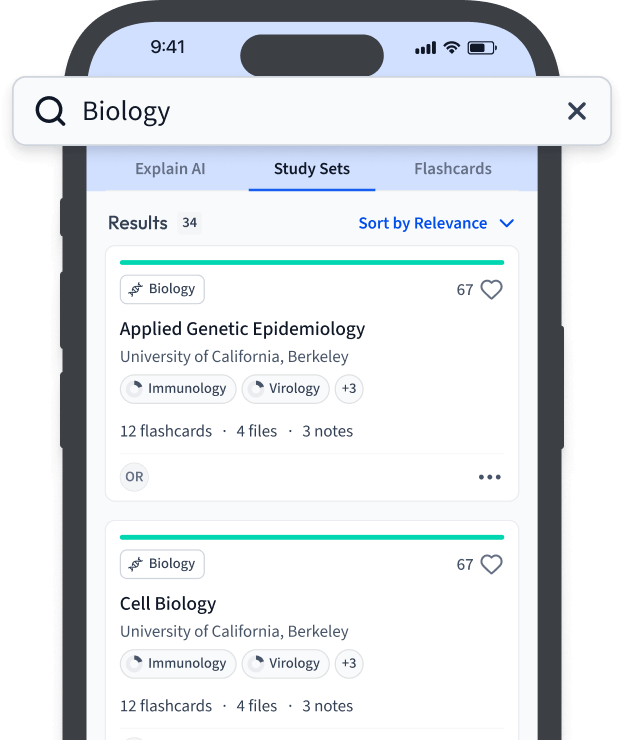

Lerne schneller mit den 12 Karteikarten zu Netzwerkprotokoll-Sicherheit

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Netzwerkprotokoll-Sicherheit

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr