Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenNetzwerksicherheitspolitik in der Ausbildung

Das Thema Netzwerksicherheitspolitik spielt in der IT-Ausbildung eine entscheidende Rolle. Es umfasst alle Maßnahmen und Regeln, die nötig sind, um Netzwerke vor unbefugtem Zugriff und Datenverlust zu schützen. Ein Verständnis dieser Prinzipien ist wesentlich, um als zukünftiger IT-Experte oder -Expertin effektiv arbeiten zu können.

Grundlagen der Netzwerksicherheitspolitik

Um die Grundlagen der Netzwerksicherheitspolitik zu verstehen, ist es wichtig, sich mit bestimmten Schlüsselkonzepten vertraut zu machen:

- Authentifizierung: Sicherstellung, dass Benutzer echt sind und Zugang erhalten, basierend auf ihrer Identität.

- Autorisierung: Festlegung der Berechtigungen, die ein Benutzer nach der Authentifizierung hat.

- Datensicherheit: Schutz sensibler Informationen gegen Verlust oder Diebstahl.

- Virenschutz: Einsatz von Software zur Erkennung und Entfernung von Malware.

Netzwerksicherheitspolitik: Ein Set von Regeln und Maßnahmen, das entwickelt wurde, um Netzwerke vor unbefugtem Zugriff und Bedrohungen zu schützen.

Ein alltägliches Beispiel für Netzwerksicherheitspolitik ist die Verwendung von starken Passwörtern und regelmäßige Änderungen dieser Passwörter in Unternehmen, um unbefugten Zugriff zu verhindern.

Ein tieferer Einblick in die Netzwerksicherheitspolitik zeigt die Bedeutung von Schulungen und Sensibilisierung der Anwender. Viele Sicherheitsverletzungen werden durch menschliches Fehlverhalten verursacht. Das Bewusstsein der Mitarbeiter für Phishing-E-Mails und sicheres Surfen im Internet kann das Risiko von Angriffen erheblich verringern. Zudem spielt das Zero Trust-Modell eine immer bedeutendere Rolle. Dieses Modell basiert auf der Philosophie 'niemals vertrauen, immer verifizieren', was bedeutet, dass jedem Benutzer nur minimale Zugangsrechte gewährt werden, die regelmäßig überprüft und angepasst werden müssen.

Netzwerksicherheitspolitik einfach erklärt

Wenn man die Netzwerksicherheitspolitik einfach erklären möchte, kann man sagen, dass es sich um eine Art Sicherheitsleitfaden für Netzwerke handelt. Hier sind die wichtigsten Punkte zusammengefasst:

- Grundregeln festlegen: Erstellen von Richtlinien, die erklären, welche Sicherheitsmaßnahmen wichtig sind und warum.

- Schulung der Nutzer: Regelmäßige Schulungen, um das Bewusstsein für Sicherheitsrichtlinien zu erhöhen.

- Technologische Maßnahmen: Einsatz von Firewalls, Intrusion Detection Systems und Verschlüsselungstechniken.

- Überwachung und Wartung: Kontinuierliche Überwachung der Netzwerkaktivitäten und regelmäßige Updates der Sicherheitssysteme.

Denke daran, dass praktische Beispiele und reale Bedrohungsszenarien die Komplexität der Netzwerksicherheitspolitik für Lernende zugänglicher machen können.

Netzwerksicherheitspolitik Definition

Die Netzwerksicherheitspolitik ist ein grundlegender Bestandteil jeder IT-Infrastruktur. Sie umfasst eine Reihe von Regeln und Maßnahmen, die darauf abzielen, die Sicherheit von Netzwerken zu gewährleisten und sensible Daten vor unbefugtem Zugriff zu schützen.Im Mittelpunkt steht dabei die Kontrolle über den Zugang zu Netzwerkressourcen und die Überwachung von Aktivitäten innerhalb des Netzwerkes. Diese Politik spielt eine Schlüsselrolle bei der Minimierung von Risiken und der Sicherstellung der Datenintegrität.

Netzwerksicherheitspolitik: Ein strategischer Plan, um ein Netzwerk vor Bedrohungen zu schützen, indem es Zugriffsberechtigungen festlegt und die Nutzung überwacht.

Bedeutung und Ziel der Netzwerksicherheitspolitik

Das Hauptziel der Netzwerksicherheitspolitik ist der Schutz von Netzwerken und sensiblen Daten. Die Bedeutung dieser Politik kann nicht unterschätzt werden.Zu den zentralen Zielen gehören:

- Vertraulichkeit: Schutz der Daten vor unberechtigtem Zugriff.

- Integrität: Sicherstellung, dass Daten nicht unbemerkt verändert werden können.

- Verfügbarkeit: Sicherstellen, dass autorisierte Benutzer jederzeit Zugriff auf die benötigten Ressourcen haben.

Ein Beispiel für eine Netzwerksicherheitspolitik in Aktion wäre der Einsatz von Zwei-Faktor-Authentifizierung in einem Unternehmen. Dies erhöht die Sicherheit, da Benutzer neben ihrem Passwort einen zusätzlichen Code eingeben müssen, um Zugang zu erhalten.

Eine gut definierte Netzwerksicherheitspolitik beinhaltet auch einen Plan zur Reaktion auf Sicherheitsvorfälle, um den Schaden zu minimieren.

Netzwerksicherheitspolitik im IT-Sektor

Im IT-Sektor ist die Netzwerksicherheitspolitik besonders wichtig, da die Digitalisierung und die Nutzung von Cloud-Diensten die Angriffsfläche erheblich vergrößert haben.Einige Herausforderungen dabei sind:

- Erhöhte Bedrohung durch Cyberkriminalität und Hacking.

- Notwendigkeit, mit technologischen Änderungen Schritt zu halten.

- Erfüllung regulatorischer Anforderungen wie der DSGVO.

Ein tieferer Blick in die Vergangenheit zeigt, dass traditionelle Abwehrmaßnahmen nicht mehr ausreichen. Moderne Netzwerksicherheitspolitiken implementieren das Konzept der Schichtenverteidigung. Dieses Konzept beinhaltet:

- Nutzung von mehrstufigen Authentifizierungsprozessen.

- Implementierung regelmäßiger Sicherheits-Patches und Updates.

- Menschliche Faktoren durch Schulungen und Awareness-Programme adressieren.

Ein erfolgreiches Sicherheitskonzept sollte regelmäßig überprüft und angepasst werden, um den ständig wechselnden Cyberbedrohungen gerecht zu werden.

Techniken der Netzwerksicherheitspolitik

Die Netzwerksicherheitspolitik beinhaltet eine Vielzahl von Techniken und Verfahren, die zum Schutz von Netzwerken vor unbefugtem Zugriff und Angriffen eingesetzt werden. Diese Techniken sind entscheidend für den Erhalt der Sicherheit und Integrität von IT-Infrastrukturen.

Wichtige Richtlinien und Verfahren

Zu den wichtigsten Richtlinien und Verfahren in der Netzwerksicherheit gehören:

- Zugriffskontrollen: Definition klarer Berechtigungen, um zu steuern, wer auf welche Daten zugreifen kann.

- Verschlüsselung: Sichere Datenübertragung durch Kodierung von Informationen, um sie für Unbefugte unlesbar zu machen.

- Netzwerküberwachung: Ständige Überwachung aller Netzwerkaktivitäten, um ungewöhnliche oder verdächtige Aktivitäten zu identifizieren.

Ein Beispiel für eine effektive Richtlinie ist die Implementierung einer Firewall. Eine Firewall überwacht den eingehenden und ausgehenden Datenverkehr und blockiert Zugriffe, die nicht den festgelegten Sicherheitsrichtlinien entsprechen.

Die Einführung von Multi-Faktor-Authentifizierung kann die Sicherheit erheblich erhöhen, indem sie zusätzlich zum Passwort eine weitere Bestätigung erfordert.

Praktische Anwendungen der Netzwerksicherheitspolitik

Die praktische Anwendung der Netzwerksicherheitspolitik erfordert die Umsetzung der theoretischen Richtlinien in reale Szenarien. Hier sind einige praxisorientierte Methoden aufgeführt:

- Security Audits: Regelmäßige Überprüfungen des gesamten Netzwerksystems, um Schwachstellen und Risiken zu identifizieren.

- Schulungsprogramme: Sensibilisierung der Mitarbeiter für Sicherheitsprotokolle und Bedrohungen, um menschliche Fehler zu minimieren.

- Notfallpläne: Vorbereitung auf mögliche Sicherheitsvorfälle durch detaillierte Aktionspläne zur Schadensbegrenzung.

Ein faszinierender Aspekt der Netzwerksicherheitspolitik ist die Nutzung von Künstlicher Intelligenz (KI) zur Bedrohungserkennung. KI-Systeme können Anomalien im Netzwerkverkehr automatisch identifizieren und auf potenzielle Bedrohungen reagieren, bevor sie Schaden anrichten können. Diese Technologie ist besonders leistungsfähig bei der Erkennung von Mustern, die für das menschliche Auge unsichtbar sind.

Durchführung von Netzwerksicherheitspolitik

Die Implementierung einer effektiven Netzwerksicherheitspolitik ist wesentlich, um die Sicherheit und Integrität eines Netzwerks zu gewährleisten. Es erfordert eine sorgfältige Planung und eine durchdachte Strategie, um potenzielle Bedrohungen erfolgreich abzuwehren.

Planung und Strategieentwicklung

Der erste Schritt zur Durchführung einer effektiven Netzwerksicherheitspolitik ist die Planung und Entwicklung einer klaren Strategie.Hier sind einige wichtige Aspekte, die bei der Planung berücksichtigt werden sollten:

- Zielsetzung: Definition klarer Sicherheitsziele, die durch die Netzwerksicherheitspolitik erreicht werden sollen.

- Ressourcenbewertung: Analyse der verfügbaren Ressourcen und Festlegung des Budgets für Sicherheitsmaßnahmen.

- Risikoanalyse: Identifizierung potenzieller Sicherheitsbedrohungen und Schwachstellen im Netzwerk.

Strategieentwicklung: Der Prozess der Erstellung von Plänen und Verfahren zur effektiven Umsetzung von Sicherheitsmaßnahmen in einem Netzwerk.

Ein Beispiel für eine Sicherheitsstrategie könnte die Priorisierung von Netzwerkteilen sein, die den größten Schutzbedarf haben, wie z.B. Server mit sensiblen Daten. Diese Priorisierung ermöglicht die optimale Allokation von Sicherheitsressourcen.

In der Planung der Netzwerksicherheit spielt die Berücksichtigung von Zukunftstrends eine entscheidende Rolle. Zunehmende Trends wie das Internet der Dinge (IoT) erweitern die Netzwerkinfrastruktur und bringen neue Sicherheitsherausforderungen mit sich. Die Entwicklung von Sicherheitsstrategien muss diese Trends einbeziehen und flexible Lösungen bereitstellen, die mit der technologischen Entwicklung Schritt halten.

Herausforderungen und Lösungen

Die Implementierung von Netzwerksicherheitspolitik ist oft mit diversen Herausforderungen konfrontiert. Zu den häufigsten gehören:

- Sich ändernde Bedrohungslandschaft: Cyberkriminelle entwickeln ständig neue Methoden, Sicherheitsmaßnamen zu umgehen.

- Menschliche Faktoren: Fehler durch Benutzer oder Mitarbeiter können ungewollte Sicherheitslücken schaffen.

- Komplexität der Netzwerke: Moderne Netzwerke sind oft sehr komplex und erfordern umfangreiche Sicherheitslösungen.

- Fortlaufende Weiterbildung: Regelmäßige Schulungen für Mitarbeiter, um das Sicherheitsbewusstsein zu erhöhen.

- Einsatz fortschrittlicher Technologien: Implementierung von KI-basierten Überwachungssystemen, die Bedrohungen in Echtzeit erkennen können.

- Simulation von Angriffsszenarien: Regelmäßige Tests der Sicherheitsstrategien durch simulierte Angriffe, um Schwachstellen zu identifizieren und zu beheben.

Automatisierte Tools können helfen, die Netzwerksicherheitspolitik effizienter zu gestalten, indem sie Routineaufgaben übernehmen und menschliche Fehler reduzieren.

Netzwerksicherheitspolitik - Das Wichtigste

- Netzwerksicherheitspolitik Definition: Ein Satz von Regeln und Maßnahmen zum Schutz von Netzwerken vor unbefugtem Zugriff und Bedrohungen.

- Netzwerksicherheitspolitik in der Ausbildung: Essentiell für IT-ExpertInnen zur Prävention von Datenverlust und Schutz vor Angriffen.

- Grundlagen der Netzwerksicherheitspolitik: Beinhaltet Authentifizierung, Autorisierung, Datensicherheit und Virenschutz.

- Techniken der Netzwerksicherheitspolitik: Nutzung von Firewalls, Verschlüsselung, Zugriffskontrollen und Überwachungssystemen.

- Netzwerksicherheitspolitik einfach erklärt: Leitfaden zur Sicherung von Netzwerken durch Richtlinien, Schulungen und technologische Maßnahmen.

- Durchführung von Netzwerksicherheitspolitik: Umfasst Planung, Risikoanalyse und Strategieentwicklung zur Sicherung von Netzwerken.

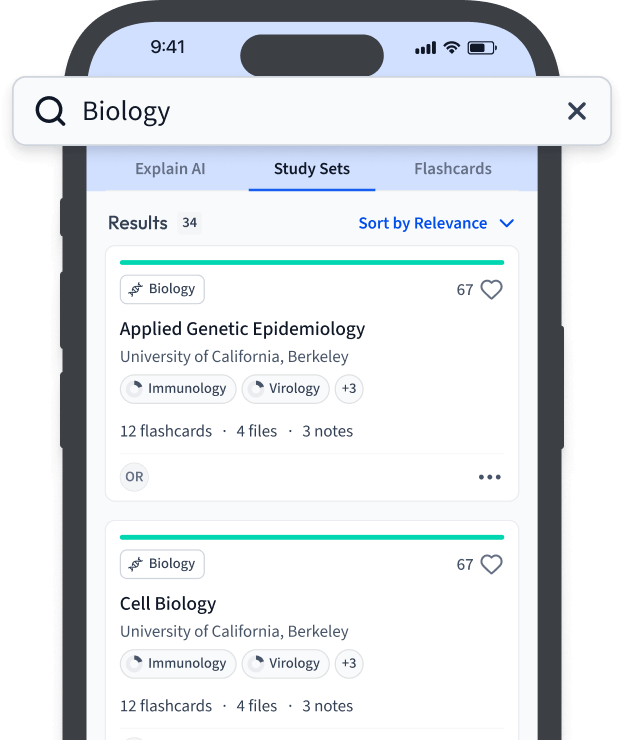

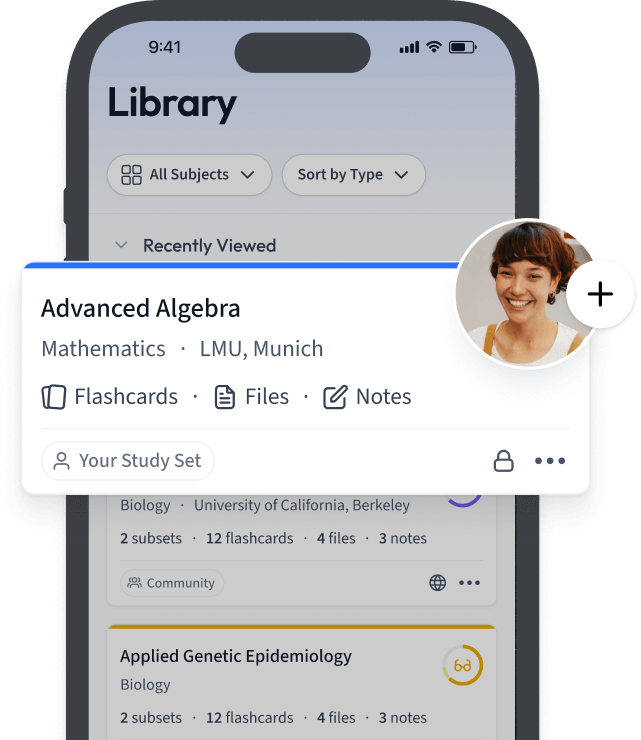

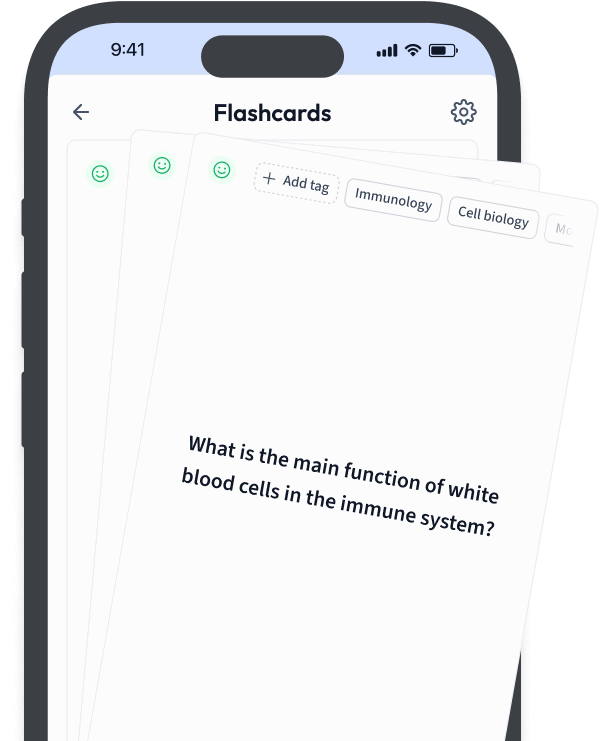

Lerne schneller mit den 12 Karteikarten zu Netzwerksicherheitspolitik

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Netzwerksicherheitspolitik

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr