Danke für dein Interesse an Audio-Lernen!

Die Funktion ist noch nicht ganz fertig, aber wir würden gerne wissen, warum du Audio-Lernen bevorzugst.

Warum bevorzugst du Audio-Lernen? (optional)

Feedback sendenVLAN Einführung für Schüler

Die Implementierung von Virtual Local Area Networks (VLANs) spielt eine entscheidende Rolle in der IT-Ausbildung. Sie ermöglicht es dir, besser zu verstehen, wie Netzwerke effizient organisiert und verwaltet werden können.

VLAN Definition für Anfänger

Ein VLAN ist ein virtuelles lokales Netzwerk, das physische Netzwerke in kleinere logische Netzwerke unterteilt, um bestimmte Vorteile zu erzielen. VLANs werden verwendet, um Netzwerke zu segmentieren, was die Sicherheit erhöht und die Netzwerkverwaltung erleichtert.

Wichtige Merkmale von VLANs sind:

- Kann Netzwerkauslastung reduzieren, indem es den Broadcast-Verkehr beschränkt.

- Ermöglicht logische Gruppierung von Geräten, unabhängig von ihrer physischen Position.

- Verbessert die Netzwerkverwaltung durch Trennung des Datenverkehrs.

VLAN steht für 'Virtual Local Area Network'. Es ist eine Methode zur Schaffung von Netzwerken innerhalb desselben physischen Netzwerks, die logisch getrennt sind.

Betrachte ein Unternehmen mit mehreren Abteilungen wie Verkauf, Technik und HR, die sich in einem großen Gebäude befinden. Anstatt separate physische Netzwerke für jede Abteilung zu schaffen, kann ein VLAN verwendet werden, um die Abteilungen logisch zu trennen.

Grundprinzipien der VLAN-Implementierung

Bei der Implementierung von VLANs ist es wichtig, die grundlegenden Prinzipien zu verstehen, um eine effektive Netzwerkstruktur zu erstellen. Zu diesen Prinzipien gehören:

- Netzwerksegmentierung: VLANs trennen Netzwerke, um Sicherheits- und Verwaltungsgrenzen zu schaffen.

- Trunk-Ports: Diese verbinden Switches miteinander und erlauben den Datenverkehr mehrerer VLANs.

- Access-Ports: Wird verwendet, um Endgeräte mit einem bestimmten VLAN zu verbinden.

Ein tieferes Verständnis von VLANs beinhaltet das Studium von Protokollen wie IEEE 802.1Q, das als VLAN-Tagging-Technik bezeichnet wird. Diese Technik fügt Tags zu Ethernet-Frames hinzu, um den VLAN-Mitgliedschaftsstatus an anknüpfende Switches zu kommunizieren. Eine ordnungsgemäße Implementierung von VLAN-Tagging erfordert oft spezialisierte Kenntnisse sowohl von Hardware als auch von Softwareinstrumenten, die in fortgeschrittenen Netzwerkumgebungen genutzt werden.

VLAN-Implementierung Technik

Die Implementierung von VLANs ist essenziell für die effiziente Verwaltung und Organisation von Netzwerken. VLANs ermöglichen es dir, flexibel und sicher mit verschiedenen Netzwerken zu arbeiten, indem sie Netzwerksegmente logisch trennen.

Wichtige Techniken zur VLAN-Implementierung

Bei der Implementierung von VLANs gibt es verschiedene Techniken, die genutzt werden können, um eine nahtlose Netzwerkstruktur zu gewährleisten:

- Tagging mit IEEE 802.1Q: Diese Technik wird verwendet, um VLAN-Informationen in Netzwerkpaketen zu kennzeichnen. Ein spezielles Tag wird zu einem Ethernet-Frame hinzugefügt, um die Zugehörigkeit zu einem spezifischen VLAN zu kennzeichnen.

- Port-basiertes VLAN: Hierbei wird jedem Port eines Switches ein bestimmtes VLAN zugewiesen. Dies ist eine einfache und weit verbreitete Methode, um VLANs zu konfigurieren.

- Trunk-Ports verwenden: Trunking erlaubt den Datenverkehr mehrerer VLANs auf einem einzigen physikalischen Link, wodurch die Komplexität des Kabelmanagements reduziert wird.

Stell dir ein Unternehmen vor, das drei VLANs hat: eines für die Geschäftsführung, eines für die IT-Abteilung und eines für die Support-Teams. Hier kann ein Trunk-Port eingesetzt werden, um den gesamten VLAN-Datenverkehr effizient über einen einzigen Backbone zu leiten.

Eine umfassendere Technik ist die Verwendung von Private VLANs (PVLANs), die es ermöglichen, sekundäre VLANs innerhalb eines primären VLANs zu erstellen. Dies bietet granulare Kontrollmöglichkeiten, indem es die Kommunikation zwischen Geräten innerhalb desselben primären VLANs einschränkt. Dies ist besonders nützlich in Umgebungen, in denen Isolation und Sicherheit höchste Priorität haben, wie z.B. in Rechenzentren.

Trunk-Ports müssen 802.1Q-konform konfiguriert sein, um die VLAN-Informationen korrekt zu übertragen.

Dynamische VLANs einrichten

Dynamische VLANs bieten die Flexibilität, die VLAN-Mitgliedschaft eines Geräts automatisch zu ändern, basierend auf bestimmten Kriterien. Dies wird oft über ein VLAN Management Policy Server (VMPS) realisiert.

- Benutzerbasierte Zuordnung: Ein Gerät wird basierend auf Benutzerinformationen einem VLAN zugeordnet. Dies ist nützlich in Umgebungen, in denen sich Mitarbeiter häufig bewegen.

- Geräteidentifikation: Geräte können auf Basis von MAC-Adressen automatisch VLANs zugewiesen werden.

Beispielsweise kann ein VMPS so konfiguriert werden, dass ein Mitarbeiter, der sich mit einem Laptop an einem neuen Standort verbindet, automatisch demselben VLAN zugeordnet wird, das er an seinem Hauptarbeitsplatz genutzt hat.

Bei der Implementierung von dynamischen VLANs solltest du sicherstellen, dass die Datenbank, die Benutzerinformationen enthält, regelmäßig aktualisiert wird, um eine präzise Zuordnung zu gewährleisten.

VLAN-Implementierung Beispiel

Ein praktisches Beispiel zur Implementierung von VLANs in einem IT-Netzwerk bietet wertvolle Einblicke in die Anwendung dieser Technologie. Die Schritte, die du bei der Umsetzung ergreifst, können stark variieren, je nach Größe und Anforderungen des Netzwerks.

Praktisches Beispiel zur VLAN-Implementierung

Angenommen du bist IT-Administrator in einem mittelständischen Unternehmen, das seine Netzwerksicherheit und Effizienz durch VLAN-Implementierung verbessern möchte. Das Ziel ist, verschiedene Abteilungen wie Verkauf, Technik und HR logisch zu segmentieren, um den Datenverkehr zu optimieren.

Folgende Planungsschritte können helfen:

- Erstellen einer Übersicht der bestehenden Netzwerk-Infrastruktur.

- Festlegen der VLAN-IDs für jede Abteilung.

- Zuordnung der Switch-Ports zu den jeweiligen VLANs.

Im Verkauf werden alle Endgeräte an die Ports 1-10 eines Switches angeschlossen, die mit der VLAN-ID 10 konfiguriert sind. Die Technik-Abteilung nutzt die Ports 11-20 mit VLAN-ID 20. Für HR sind die Ports 21-30 vorgesehen, alle versehen mit VLAN-ID 30.

Ein weiteres Beispiel ist die Kollaboration mit einem Rechenzentrum, um Inter-VLAN-Routing einzurichten, das es ermöglicht, dass Kommunikation zwischen VLANs in kontrollierten Umgebungen stattfinden kann. Dies wird oft durch Layer 3 Switches oder Router ermöglicht, die entsprechend konfiguriert werden. Dabei ist es essentiell sicherzustellen, dass Access-Listen korrekt eingestellt sind, um ungewollten Datenverkehr zwischen den VLANs zu blockieren.

Schritt-für-Schritt Anleitung zur VLAN-Implementierung

Hier ist eine detaillierte Anleitung zur VLAN-Implementierung, die auf Standardprozessen basiert:

- Vorbereitung:

- Ermittle die Anforderungen des Netzwerks und die Anzahl der benötigten VLANs.

- Notiere die physische Topologie jedes Switches im Netzwerk.

- Konfiguration der Switches:

- Logge dich auf jedem Switch ein und beginne mit der Konfiguration der VLANs durch verbundenen Management-Ports.

- Gib die VLAN-Befehle ein, z. B.:

switch(config)# vlan 10

switch(config-vlan)# name Verkauf

- Trunk-Ports einrichten:

- Stelle die notwendigen Trunk-Ports ein, um Datenverkehr zwischen den Switches zu erlauben.

- Verwende Trunk-Befehle, wie z.B.:

switchport mode trunk

- Endgeräte zuordnen:

- Weise jedes Endgerät einem VLAN zu, indem du die jeweiligen Access-Ports konfigurierst.

Vergiss nicht Access-Ports mit dem Befehl

switchport mode accesszu konfigurieren, um die richtige VLAN-Zugehörigkeit für Endgeräte zu bestimmen.

Netzwerksicherheit und VLAN

Die Umsetzung von Virtual Local Area Networks (VLANs) ist eng mit der Netzwerksicherheit verbunden. Sie bietet eine wichtige Sicherheitslösung, um Netzwerke vor unberechtigtem Zugriff zu schützen und die Trennung des Netzwerkverkehrs zu gewährleisten.

Rolle von VLANs in der Netzwerksicherheit

VLANs spielen eine entscheidende Rolle bei der Verbesserung der Netzwerksicherheit. Durch die logische Segmentierung eines Netzwerks können VLANs Folgendes erreichen:

- Risikominderung: Netzwerke werden in kleinere, isolierte Segmente unterteilt, wodurch potenzielle Sicherheitsbedrohungen auf ein kleineres Segment begrenzt werden.

- Regelkonformität: Ermöglicht die Einhaltung von Sicherheitsrichtlinien und -vorschriften, indem bestimmte Datenzugänge kontrolliert werden.

- Schutz sensibler Daten: VLANs ermöglichen es, sensible Daten strikt von anderen Teilen des Netzwerks zu trennen, was das Risiko von Datendiebstahl verringert.

VLAN ist eine Methode zur Trennung von Netzwerken in logische Segmente innerhalb eines größeren physischen Netzwerks, um die Sicherheit und Verwaltung zu verbessern.

Ein Krankenhaus nutzt VLANs, um die Netzwerke für Verwaltung, Patientenüberwachung und Besucher-WLAN voneinander zu isolieren. Dadurch wird verhindert, dass unautorisierte Benutzer auf kritische Systeme wie Patientenüberwachungsgeräte zugreifen.

VLAN-Hopping ist eine bekannte Angriffstechnik, bei der Angreifer versuchen, den VLAN-Schutz zu überwinden und auf andere Segmente zuzugreifen. Dies kann durch falsche Konfiguration von Switches verursacht werden. Zur Abwehr dieser Angriffe sollten Switches sicher konfiguriert und ungenutzte Ports deaktiviert werden.

Sicherheitsaspekte bei der VLAN-Implementierung

Bei der Implementierung von VLANs sind einige Sicherheitsaspekte zu berücksichtigen, um die Integrität und Sicherheit des Netzwerks zu gewährleisten:

- Richtliniendurchsetzung: Sicherstellen, dass alle VLAN-Implementierungen den IT-Sicherheitsrichtlinien des Unternehmens entsprechen.

- Access Control Lists (ACLs): Verwende ACLs, um den Datenverkehr zwischen VLANs zu kontrollieren und unautorisierten Zugriff zu verhindern.

- VLAN-Tagging Sicherheit: Achte darauf, dass nur autorisierte Geräte VLAN-Tagging Informationen verarbeiten dürfen.

Je granularer die Zugriffskontrolle definiert wird, desto höher ist das Sicherheitsniveau.

Mit der Entwicklung von Software Defined Networking (SDN) kann das Management von VLAN-Sicherheitsrichtlinien wesentlich flexibler werden. SDN ermöglicht eine zentrale Steuerung und Verwaltung der gesamten Netzwerkarchitektur, einschließlich der dynamischen Zuweisung und Anpassung von VLAN-Sicherheitsrichtlinien, wodurch ein noch höheres Maß an Sicherheit und Effizienz realisierbar ist.

VLAN-Implementierung - Das Wichtigste

- VLAN Definition für Anfänger: Ein VLAN ist ein virtuelles lokales Netzwerk, das physische Netzwerke in kleinere logische Netzwerke segmentiert, um die Sicherheit zu erhöhen und die Netzwerkverwaltung zu verbessern.

- VLAN-Implementierung Technik: Zur Verbesserung der Netzwerksicherheit und Verwaltung werden VLANs durch Techniken wie IEEE 802.1Q-Tagging, Port-basierte VLANs und Trunk-Ports implementiert.

- Praktisches VLAN Implementierung Beispiel: In einem Unternehmen werden VLANs verwendet, um Abteilungen wie Verkauf, Technik und HR logisch zu trennen, um den Datenverkehr zu optimieren und die Sicherheit zu erhöhen.

- Dynamische VLANs einrichten: Dynamische VLANs erlauben die automatische Veränderung der VLAN-Zugehörigkeit eines Geräts basierend auf Kriterien wie Benutzerinformationen oder MAC-Adressen.

- Netzwerksicherheit und VLAN: VLANs tragen zur Sicherheit bei, indem sie Netzwerke in kleinere Segmente aufteilen, die konform mit Sicherheitsrichtlinien überwacht werden, und den Zugriff auf sensible Daten kontrollieren.

- VLAN Einführung für Schüler: VLANs sind essenzielle Werkzeuge, um zu lernen, wie Netzwerke sicher organisiert und verwaltet werden können, und bieten praktische Erfahrung in der Gestaltung sicherer IT-Infrastrukturen.

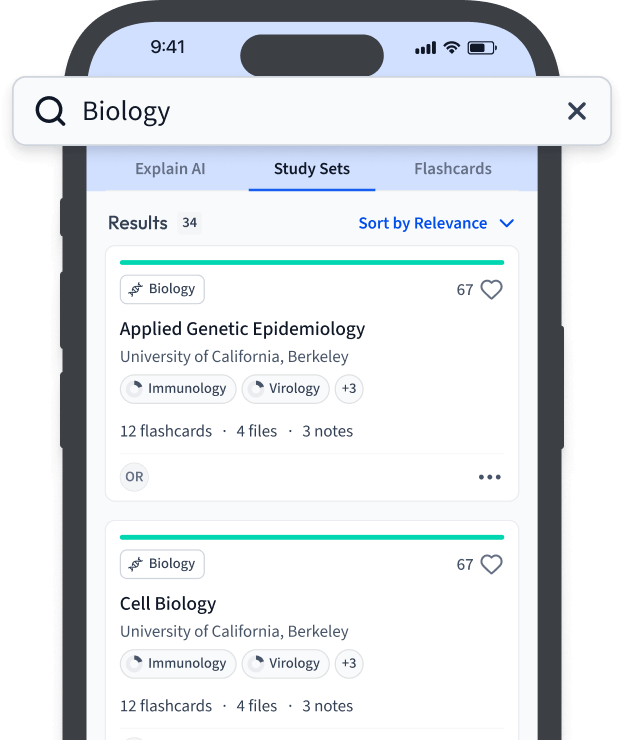

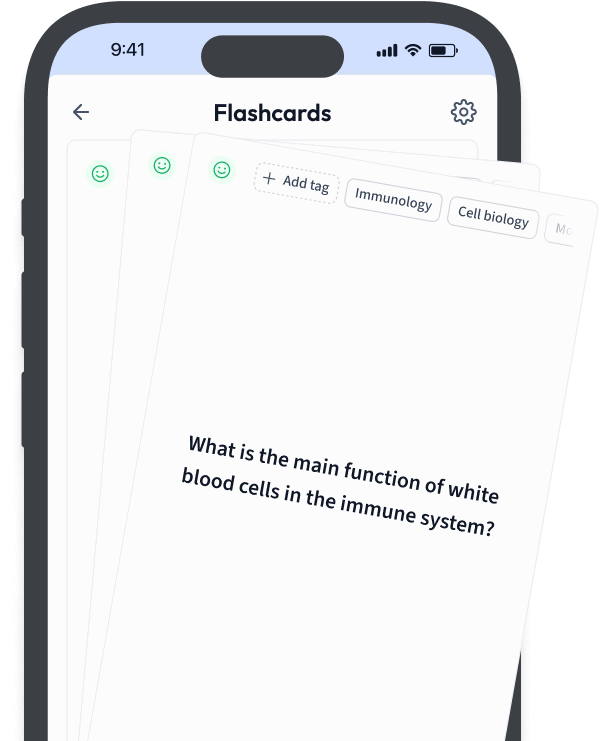

Lerne schneller mit den 12 Karteikarten zu VLAN-Implementierung

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema VLAN-Implementierung

Über StudySmarter

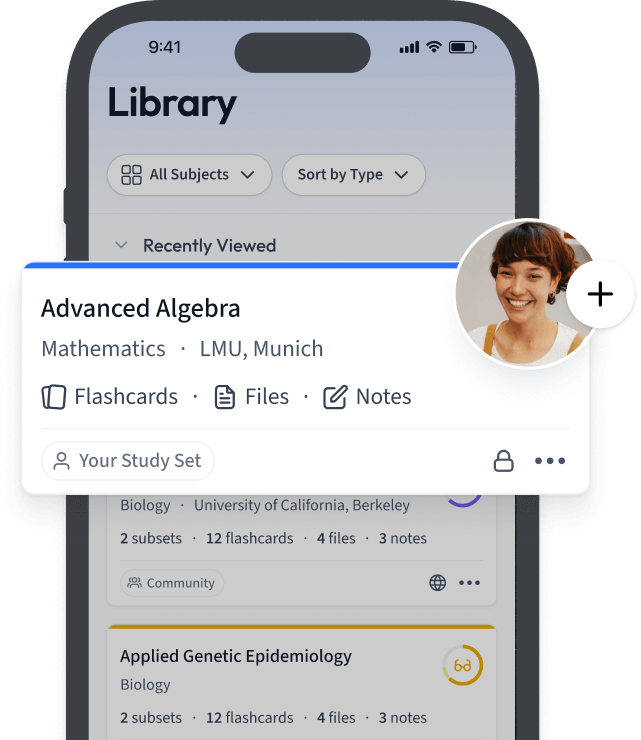

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr