Danke für Ihr Interesse an den Lernpräferenzen!

Danke für dein Interesse an verschiedenen Lernmethoden! Welche Methode bevorzugst du? (z. B. „Audio“, „Video“, „Text“, „Keine Präferenz“) (optional)

Feedback sendenEinführung in IT-Sicherheit

IT-Sicherheit ist ein wesentliches Themenfeld in der digitalen Welt. Sie umfasst Strategien, Technologien und Maßnahmen, die entwickelt wurden, um Informationen und Systeme vor Bedrohungen zu schützen.

Grundlagen der IT-Sicherheit

Die Grundlagen der IT-Sicherheit beinhalten verschiedene Konzepte und Praktiken, die helfen, Daten und Kommunikation in digitalen Netzwerken zu schützen. Dazu gehören:

- Vertraulichkeit: Sicherstellung, dass Informationen nur von autorisierten Benutzern eingesehen werden können.

- Integrität: Gewährleistung, dass Daten nicht manipuliert oder unautorisiert geändert werden.

- Verfügbarkeit: Sicherstellen, dass autorisierte Benutzer jederzeit auf die benötigten Informationen und Systeme zugreifen können.

Eine Firewall ist eine Barriere, die das Netzwerk eines Computers oder Netzwerks vor unerwünschtem Verkehr schützt. Sie kontrolliert den Datenverkehr zwischen einem internen Netzwerk und externen Netzwerken.

Ein Beispiel für die Anwendung von IT-Sicherheitsmaßnahmen ist das Verschlüsseln von E-Mails. Dies stellt sicher, dass nur der beabsichtigte Empfänger die Nachricht lesen kann.

Ein besonders spannender Bereich in der IT-Sicherheit ist die biometrische Authentifizierung. Durch Technologien wie Gesichtserkennung, Fingerabdruck-Scanning oder Stimmerkennung wird ein zusätzliches Maß an Sicherheit geschaffen. Diese Methoden sind schwer zu fälschen und bieten einen signifikanten Sicherheitsvorteil gegenüber traditionellen Passwortsystemen.Es gibt jedoch auch Herausforderungen. Beispielsweise stehen biometrische Systeme vor ethischen Fragen bezüglich des Datenschutzes.

Bedeutung der IT-Sicherheit im Alltag

Die Rolle der IT-Sicherheit im Alltag kann nicht hoch genug eingeschätzt werden. Heutzutage nutzen nahezu alle Menschen digitale Geräte und Netzwerke für ihre täglichen Aktivitäten. Die Sicherung dieser Kommunikationsmittel hat direkte Auswirkungen auf die Benutzerfreundlichkeit und den Schutz ihrer Informationen.

- In der Online-Bank behalten Benutzer die Kontrolle über ihre Finanzen, während Sicherheitsprotokolle ihre Transaktionen schützen.

- In der Telemedizin gewährleisten IT-Sicherheitsprotokolle die Vertraulichkeit und Sicherheit der Patientendaten.

- Beim E-Learning schützen Verschlüsselungs- und Authentifizierungsmethoden sowohl die Integrität der Lernmaterialien als auch die Privatsphäre der Teilnehmer.

Immer mehr Haushalte nutzen intelligente Geräte, die mit dem Internet verbunden sind. Aus Sicherheitsgründen ist es wichtig, diese regelmäßig zu aktualisieren.

Schadsoftware Abwehr einfach erklärt

In der modernen digitalen Welt ist es entscheidend, verschiedene Techniken der Schadsoftware Abwehr zu verstehen. Diese Techniken helfen, Computersysteme vor Bedrohungen zu schützen und die Integrität von Daten zu bewahren.

Definition Schadsoftware

Schadsoftware, auch bekannt als Malware, bezeichnet jegliche Software, die mit der Absicht entwickelt wurde, ein Computer- oder Netzwerksystem zu stören, zu beschädigen oder unautorisierten Zugriff darauf zu ermöglichen.

Ein Beispiel für Schadsoftware ist ein Virenprogramm, das Dateien in einem System befällt und sich selbst repliziert, um größeren Schaden zu verursachen.

Die Entwicklung von Schadsoftware hat sich im Laufe der Jahre stark verändert. Heutige Bedrohungen sind vielschichtiger und schwerer zu identifizieren. Ein Deepdive in die Geschichte der Malware zeigt, dass die ersten Computerviren in den 1980er Jahren entstanden, oft aus experimentellen oder akademischen Projekten heraus. Heute nutzen Angreifer komplexe Netzwerke und verstecken Schadsoftware in regulären Dateidownloads oder E-Mails. Diese Evolution macht es IT-Sicherheitsteams schwer, Bedrohungen frühzeitig zu erkennen.

Verschiedene Arten von Schadsoftware

Es gibt zahlreiche Typen von Schadsoftware, die unterschiedliche Ziele und Funktionsweisen besitzen.

- Viren: Code, der sich in andere Programme einfügt und sich durch Benutzerinteraktion verbreitet.

- Würmer: Ähnlich wie Viren, verbreiten sie sich jedoch eigenständig, oft durch Netzwerkverbindungen.

- Trojaner: Tarnen sich als nützliche Software, können aber schädlichen Code enthalten.

- Ransomware: Verschlüsseln Benutzerdaten und verlangen Lösegeld für die Freigabe.

- Spyware: Überwachen und sammeln Daten vom Benutzer ohne dessen Wissen.

Ein solides Antivirenprogramm kann helfen, viele Arten von Schadsoftware zu erkennen und zu entfernen. Dennoch ist es wichtig, Software regelmäßig zu aktualisieren.

Schadsoftware Abwehrtechniken

In Zeiten zunehmender Cyberbedrohungen ist es wichtig, sich mit Schadsoftware Abwehrtechniken vertraut zu machen. Diese Methoden schützen unsere digitalen Systeme und persönlichen Daten vor schädlichen Angriffen.

Praktische Anwendung von Abwehrtechniken

Die praktische Anwendung von Abwehrtechniken erfordert eine Kombination aus technologischen Tools und bewährten Praktiken. Hier sind einige wesentliche Maßnahmen, die Du in Betracht ziehen solltest:

- Installiere und aktualisiere regelmäßig Antivirensoftware, um bekannte Bedrohungen zu identifizieren und abzuwehren.

- Verwende Firewalls, um unerlaubte Zugriffe auf Dein Netzwerk zu verhindern.

- Setze auf Verschlüsselung, um Daten bei der Übertragung und Speicherung zu schützen.

- Erstelle regelmäßige Backups, um im Fall eines Angriffs schnell wiederherstellen zu können.

Ein praktisches Beispiel ist das Einrichten eines zwei-Faktor-Authentifizierungsprozesses. Diese Technik erhöht die Sicherheit erheblich, indem sie fordert, dass neben dem Passwort ein weiterer Nachweis der Identität bereitgestellt wird.

Eine tiefergehende Betrachtung zeigt, dass Technologien wie Maschinelles Lernen im Bereich der Cyber-Sicherheit zunehmend an Bedeutung gewinnen. Diese Systeme sind in der Lage, große Mengen an Daten zu analysieren und potenzielle Bedrohungen in Echtzeit zu identifizieren. Maschinelles Lernen hilft bei der Erstellung von Modellen, die ungewöhnliche Muster erkennen können, was es einfacher macht, neue oder unbekannte Arten von Schadsoftware zu entdecken.

Wichtige Abwehrmethoden im Überblick

Es gibt zahlreiche Methoden zur Abwehr von Schadsoftware, die jedes IT-Sicherheitssystem stärken können. Einige der wichtigsten im Überblick sind:

- Signaturbasierte Erkennung: Nutzt Datenbanken bekannter Malware-Signaturen, um Bedrohungen zu identifizieren.

- Verhaltensbasierte Erkennung: Überwacht Systeme und erkennt Bedrohungen basierend auf anomalem Verhalten.

- Heuristische Analyse: Analysiert Struktur und Verhalten von Dateien, um eventuelle Bedrohungen zu entdecken, selbst wenn sie nicht in der Signaturdatenbank vorhanden sind.

- Intrusion Detection Systeme (IDS): Überwacht Netzwerk- oder Systemaktivitäten auf böswillige Aktionen oder Verstöße gegen Sicherheitsrichtlinien.

Das Einrichten komplexer Passwörter und deren regelmäßiger Wechsel ist eine einfache, aber effektive Abwehrmaßnahme.

Übungen zu Abwehrmethoden

Lernen durch praktische Übungen ist eine effektive Methode, um das Verständnis für Schadsoftware Abwehrtechniken zu vertiefen. Diese Übungen helfen dabei, die theoretischen Kenntnisse in reale Szenarien zu übertragen und stärken das Bewusstsein für IT-Sicherheitspraktiken.

Interaktive Übungen zur Schadsoftware Abwehr

Interaktive Übungen sind ideal, um die Fähigkeiten zur Abwehr von Schadsoftware zu verfeinern. Hier sind einige empfohlene Aktivitäten:

- Simuliere eine Phishing-E-Mail-Übung, um zu lernen, wie man gefälschte Nachrichten erkennt.

- Erstelle eine virtuelle Netzwerkumgebung und führe einen Eindringlingserkennungstest (Intrusion Detection) durch.

- Entwickle ein einfaches Skript zur Überprüfung auf Malware mittels

'such-malware-ordner' oder 'inv-md5-hashes' auf verschiedene Dateitypen

.

Ein Beispiel für eine Übung wäre die Implementierung eines kleinen Netzwerks mit einem IDS (Intrusion Detection System), um verdächtiges Verhalten zu erkennen und zu dokumentieren. Diese Technik bietet Einblicke, wie Sicherheitsverletzungen protokolliert und verarbeitet werden.

Viele Online-Plattformen bieten kostenlose Labs an, die es ermöglichen, in einer kontrollierten Umgebung mit verschiedenen Sicherheitstools zu experimentieren und zu lernen.

Fallbeispiele und Lösungen zur Abwehr von Schadsoftware

Das Studium von Fallbeispielen bietet wertvolle Einblicke in real auftretende Bedrohungen und entsprechende Abwehrmaßnahmen. Hier sind einige Beispiele und Lösungen:

- Fallbeispiel: Ein Unternehmen wird von Ransomware angegriffen. Lösung: Regelmäßige Backups und ein Disaster-Recovery-Plan ermöglichen eine schnelle Wiederherstellung ohne Lösegeldzahlung.

- Fallbeispiel: Eine Bank entdeckte verdächtige Aktivitäten in ihrem Online-Banking-System. Lösung: Dank der schnellen Implementierung einer mehrstufigen Authentifizierung konnte der Betrug gestoppt werden.

Ein tiefgehendes Fallbeispiel könnte die Analyse eines Angriffs auf große Netzwerke sein. Diese Fallstudien beleuchten oft komplexe Algorithmen und die Art und Weise, wie Hacker ihre Angriffe orchestrieren. Dabei wird auch der Einsatz von Künstlicher Intelligenz zur Vorhersage und Minderung solcher Angriffe diskutiert. Solche tiefgehenden Analysen bieten eine hervorragende Grundlage, um mehr über die Feinheiten der IT-Sicherheit zu erfahren und potenzielle Schwachstellen zu verringern.

Betrachte regelmäßige Schulungen und Workshops als Teil Deiner Abwehrstrategie. Dies hält Dein Wissen auf dem neuesten Stand und bereitet Dich auf neue Bedrohungen vor.

Schadsoftware Abwehrtechniken - Das Wichtigste

- Definition Schadsoftware: Software, die entwickelt wurde, um Computer- oder Netzwerksysteme zu stören oder zu beschädigen.

- Schadsoftware Abwehrtechniken: Maßnahmen zum Schutz digitaler Systeme vor schädlichen Angriffen.

- Praktische Anwendung von Abwehrtechniken: Nutzung von Technologien wie Antivirensoftware und Firewalls zum Schutz von Daten.

- Übungen zu Abwehrmethoden: Praktische Übungen, die helfen, theoretisches Wissen über IT-Sicherheit in reale Szenarien zu übertragen.

- Bedeutung von IT-Sicherheit: Schutz von Informationen und Systemen in der digitalen Welt, inklusive Vertraulichkeit, Integrität und Verfügbarkeit.

- Schadsoftware Abwehr einfach erklärt: Techniken und Übungen, um grundlegende Schutzmaßnahmen gegen Schadsoftware zu verstehen und anzuwenden.

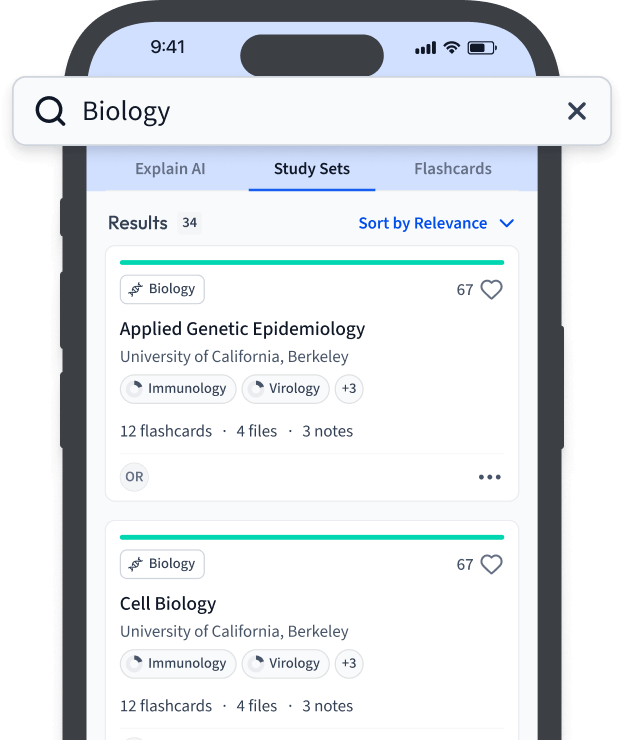

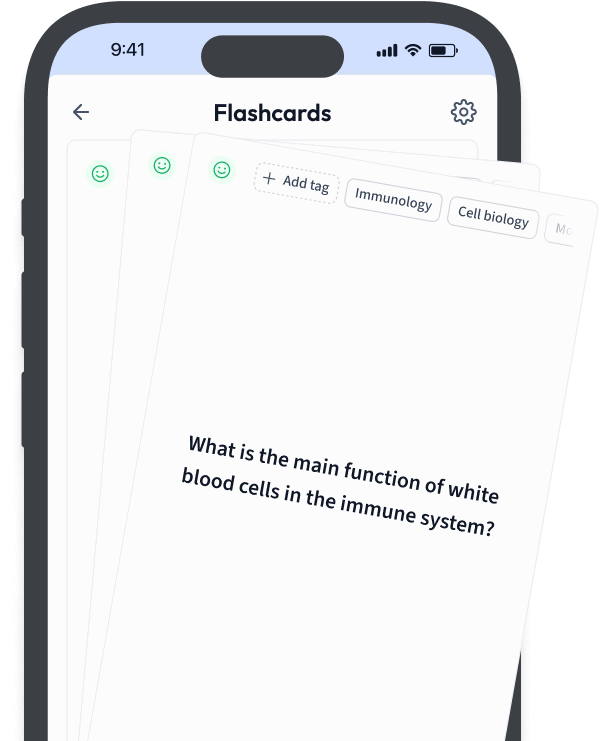

Lerne schneller mit den 12 Karteikarten zu Schadsoftware Abwehrtechniken

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Schadsoftware Abwehrtechniken

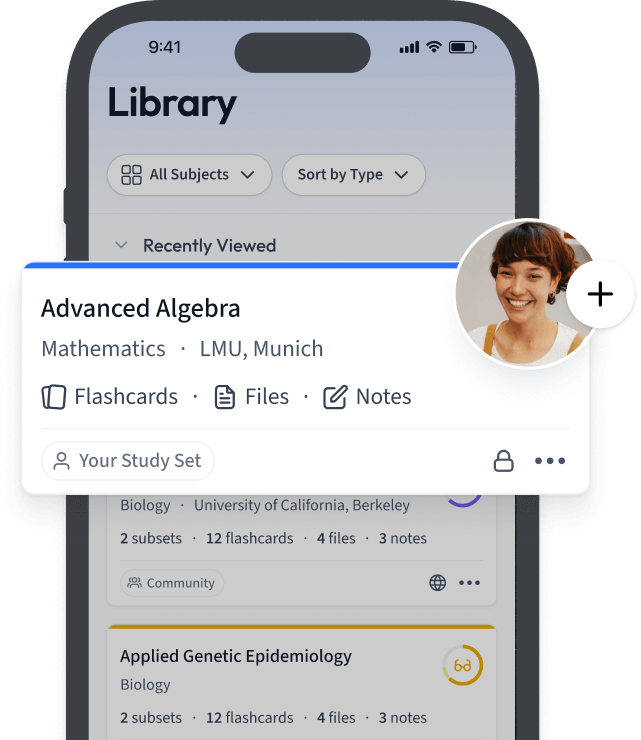

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr