Danke für dein Interesse an Audio-Lernen!

Die Funktion ist noch nicht ganz fertig, aber wir würden gerne wissen, warum du Audio-Lernen bevorzugst.

Warum bevorzugst du Audio-Lernen? (optional)

Feedback sendenSicherheitslevel in der IT-Ausbildung

In der IT-Ausbildung ist das Verständnis von verschiedenen Sicherheitsleveln entscheidend, um auf die Herausforderungen und Verantwortlichkeiten im digitalen Raum vorbereitet zu sein. Sicherheitslevel definieren die Zugriffsrechte und Schutzmechanismen, die für IT-Systeme implementiert werden, um gegen Bedrohungen und unbefugten Zugriff geschützt zu bleiben.

Grundlagen der Sicherheitslevel

Jedes Sicherheitslevel hat spezifische Anforderungen und Anwendungen, die Sie kennen sollten. Diese Levels helfen, Datenintegrität und -vertraulichkeit zu sichern. Beim Studium dieses Themas lernen Sie:

- Zugriffsbeschränkungen für verschiedene Benutzergruppen festzulegen

- Sicherheitsprotokolle zu verstehen und anzuwenden

- Risikoanalysen durchzuführen, um Sicherheitsebenen anzupassen

Sicherheitslevel bezieht sich auf die Einstufungen, die festlegen, wie sicher ein IT-System gegen Bedrohungen und unbefugten Zugriff geschützt ist. Dazu gehören Regelwerke, die die Benutzerauthentifizierung und den Datenzugriff organisieren.

Ein praktisches Beispiel für die Anwendung von Sicherheitsleveln ist die Einrichtung eines Zugangsmanagementsystems in einem Firmennetzwerk.

- Gastbenutzer dürfen nur auf öffentliche Daten zugreifen.

- Reguläre Mitarbeiter haben Zugriff auf interne Dokumente.

- Administratoren haben vollständige Zugriffsrechte.

Viele Unternehmen nutzen verschiedene Sicherheitslevel, um ihre Daten unterschiedlich vor Bedrohungen zu schützen. Dies ist besonders wichtig in Branchen, in denen sensible Informationen verarbeitet werden.

Sicherheitslevel in IT-Systemen

In der IT-Ausbildung spielen Sicherheitslevel eine zentrale Rolle. Sie definieren die Schutzmaßnahmen, die implementiert werden müssen, um IT-Systeme sicher zu halten. Diese Level sind entscheidend, um gegen Bedrohungen und unbefugten Zugriff zu schützen und sicherzustellen, dass Informationen innerhalb eines sicheren Rahmens ausgetauscht werden können.

Auseinandersetzung mit Sicherheitsleveln

Sicherheitslevel helfen Ihnen dabei, Systeme zu kategorisieren und festzulegen, welche Schutzmaßnahmen erforderlich sind. Hier sind einige wichtige Aspekte, die Sie beachten müssen:

- Jede Ebene schützt vor spezifischen Bedrohungen, basierend auf der Art der gespeicherten Daten.

- Die Implementierung dieser Level ist ein kontinuierlicher Prozess und erfordert regelmäßige Überwachung.

- Es gibt oft rechtliche Vorgaben, die eingehalten werden müssen.

Sicherheitslevel: Ein Konzept innerhalb der IT, das verschiedene Stufen von Zugriffsbeschränkungen und Schutzmaßnahmen festlegt, um ein IT-System vor Sicherheitsbedrohungen zu schützen.

Angenommen, Sie arbeiten in einer Bank. Hier könnten Sicherheitslevel auf folgende Weise implementiert werden:

- Kunden haben Zugang zu ihren eigenen Finanzdaten.

- Mitarbeiter im Kundenservice können auf ausgewählte Kontoinformationen zugreifen, um Anfragen zu beantworten.

- IT-Administratoren haben Zugang zu den Systemen, um Wartungsarbeiten durchzuführen, jedoch keinen Zugriff auf Finanzdaten.

Die Benutzer sollten regelmäßig ihre Zugangsdaten ändern, um den Zugriff auf ihre Daten vor möglichen Kompromittierungen zu schützen.

Ein tiefer Einblick in die Implementierung von Sicherheitsleveln zeigt, dass diese nicht nur an die technische Sicherheit gebunden sind, sondern auch an die organisatorische Struktur. Sicherheitsmaßnahmen wie Firewalls, Verschlüsselungstechniken und Zugriffssteuerlisten sind technische Maßnahmen, aber organisatorische Maßnahmen wie Schulungen und Sicherheitsrichtlinien sind ebenfalls essenziell.Ein Beispiel für den Einsatz von Sicherheitsleveln auf technischer Ebene ist der Einsatz von Firewalls, die den Datenverkehr filtern und nur autorisierten Zugang erlauben. Verschlüsselungstechniken schützen Daten während der Übertragung und Zugriffssteuerlisten definieren exakt, welche Benutzer auf welchen Teil des Systems zugreifen können. All diese Maßnahmen tragen zusammen zu einer robusten Sicherheitsstrategie bei, die sowohl technische als auch organisatorische Aspekte berücksichtigt. Planen Sie bei der Entwicklung von Sicherheitsrichtlinien immer, sowohl technologische als auch menschliche Faktoren zu integrieren.

IT Sicherheitsschutzklassen

In der IT sind Sicherheitsschutzklassen entscheidend, um ein sicheres Umfeld für Nutzer und Daten zu schaffen. Diese Klassen helfen, Systeme zu kategorisieren und die entsprechenden Sicherheitsmaßnahmen anzuwenden, um potenzielle Bedrohungen zu minimieren.Die Implementierung von Sicherheitsschutzklassen in IT-Systemen geht oft mit der Einhaltung rechtlicher und unternehmensinterner Vorgaben einher. Ein solides Verständnis dieser Klassen ist notwendig, um die Integrität und Vertraulichkeit von Daten zu gewährleisten.

Klassifizierung von Sicherheitsschutzklassen

Sicherheitsschutzklassen werden nach der Sensibilität der Daten und der erforderlichen Sicherheit eingeteilt. Folgende Aspekte sollten berücksichtigt werden:

- Die Art und Vertraulichkeit der Daten: Unterscheidung zwischen öffentlichen Informationen und vertraulichen Daten.

- Zugriffsrechte: Wer hat Zugang zu welchen Informationsebenen?

- Schutzmaßnahmen: Implementierung von Verschlüsselung, Firewalls und Zugangsbeschränkungen.

Sicherheitsschutzklassen: Eine Kategorisierungsmethode, die verschiedene Stufen von Sicherheitsanforderungen für Informationen und Systeme definiert. Diese Klassen legen fest, welche Schutzmaßnahmen ergriffen werden sollten, um Sicherheitsrisiken zu minimieren.

Ein Unternehmen könnte die Sicherheitsschutzklassen wie folgt einteilen:

| Klasse A | Öffentliche Daten, keine besonderen Schutzmaßnahmen erforderlich. |

| Klasse B | Interne Daten, grundlegende Verschlüsselung und Firewalls. |

| Klasse C | Sensible Daten, erweiterte Verschlüsselung und strikte Zugangskontrollen. |

Berücksichtigen Sie bei der Festlegung von Schutzklassen auch zukünftige Anforderungen, um Sicherheitsstrategien proaktiv zu gestalten.

Ein tiefergehender Blick auf Sicherheitsschutzklassen zeigt, dass sie nicht nur für die IT-Infrastruktur relevant sind, sondern auch einen organisatorischen Ansatz verfolgen sollten. Die Planung und Umsetzung erfordern ein umfassendes Sicherheitsbewusstsein, das technische und menschliche Elemente in Einklang bringt.Sicherheitsprotokolle sollten regelmäßig überprüft und aktualisiert werden, um neue Bedrohungen zu adressieren. Es ist auch wichtig, regelmäßig Schulungen für Mitarbeiter anzubieten, um das Sicherheitsbewusstsein zu stärken. Dabei werden organisatorische Maßnahmen wie die Definition von Sicherheitsrichtlinien durchgesetzt, die sicherstellen, dass die technischen Kontrollen effektiv sind. Ein integrativer Ansatz, der alle Aspekte – von Hardware über Software bis hin zu menschlichen Faktoren – abdeckt, maximiert die Effektivität der Sicherheitsschutzklassen.

Techniken zur Festlegung von Sicherheitslevel

Die Festlegung von Sicherheitsleveln in IT-Systemen ist eine wichtige Technik, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten zu gewährleisten. Diese Technik umfasst verschiedene Ansätze, darunter Risikobewertung, Zugriffskontrollmechanismen und die Implementierung von Sicherheitsrichtlinien. Eine genaue Bewertung des Bedrohungspotenzials ermöglicht es, angemessene Sicherheitsmaßnahmen zu bestimmen und effektiv umzusetzen.

Definition Sicherheitsstufen IT

In der IT beschreiben Sicherheitsstufen die erforderlichen Schutzmaßnahmen, um Daten und Systeme vor Bedrohungen zu schützen. Diese Stufen werden durch bestimmte Kriterien bestimmt, wie die Sensibilität der Daten, gesetzliche Anforderungen und das allgemeine Risiko. Sie helfen, ein ausgewogenes Sicherheitsniveau zu erreichen, das sowohl den Zugang als auch den Schutz der Daten sicherstellt. Die Definition dieser Stufen ist wichtig, um:

- Daten nach ihrer Sensibilität zu kategorisieren.

- Geeignete Schutzmaßnahmen festzulegen.

- Compliance-Anforderungen zu erfüllen.

Ein Unternehmen könnte Sicherheitsstufen auf folgende Weise implementieren:

| Niedrig | Öffentliche Daten, einfache Zugangskontrollen. |

| Mittel | Interne Daten, verschlüsselte Speicherung und sichere Passwörter. |

| Hoch | Sensible Kundendaten, Zwei-Faktor-Authentifizierung und strikte Zugriffsprotokolle. |

Stellen Sie sicher, dass die Sicherheitsstufen regelmäßig überprüft und angepasst werden, um auf neue Bedrohungen reagieren zu können.

Die detaillierte Analyse und Festlegung von Sicherheitsstufen geht über die simple Kategorisierung hinaus und erfordert ein tiefes Verständnis der organisatorischen Anforderungen und technologischen Möglichkeiten. In einem modernen IT-Umfeld muss jede Sicherheitsstufe spezifische Maßnahmen beinhalten, die auf die Bedürfnisse des Unternehmens zugeschnitten sind. Dazu gehören technische Maßnahmen wie Verschlüsselungstechniken, Firewalls, Sicherheitsupdates sowie organisatorische Maßnahmen wie Sicherheitsrichtlinien, Mitarbeiterschulungen und ein Reaktionsplan für Sicherheitsvorfälle.Für ein umfassendes Sicherheitsmanagement ist es unerlässlich, dass alle Beteiligten des Unternehmens die Bedeutung und die Funktion jeder Sicherheitsstufe verstehen und entsprechend handeln. Der Einsatz von Technologien wie Künstlicher Intelligenz und Machine Learning kann dabei helfen, Bedrohungen frühzeitig zu erkennen und die geeigneten Schutzmaßnahmen dynamisch anzupassen.

Sicherheitslevel - Das Wichtigste

- Sicherheitslevel Definition IT Ausbildung: Sicherheitslevel legen fest, wie sicher ein IT-System gegen Bedrohungen geschützt ist, indem sie Zugriffsbeschränkungen und Schutzmaßnahmen definieren.

- Sicherheitslevel in IT-Systemen: Diese Levels sind entscheidend, um IT-Systeme vor unbefugtem Zugriff zu schützen und einen sicheren Informationsaustausch zu gewährleisten.

- IT Sicherheitsschutzklassen: Eine Methode zur Klassifizierung von Informationssicherheit, die festlegt, welche Schutzmaßnahmen für unterschiedliche Datenarten notwendig sind.

- Beispiele für Sicherheitslevel in der IT: Unterschiedliche Benutzerrollen, wie Gastbenutzer, reguläre Mitarbeiter und Administratoren, mit jeweiligen Zugriffsbeschränkungen.

- Definition Sicherheitsstufen IT: Sicherheitsstufen beschreiben spezifische Schutzmaßnahmen, um Daten und Systeme unter Berücksichtigung gesetzlicher Anforderungen und Risikoanalyse abzusichern.

- Techniken zur Festlegung von Sicherheitslevel: Umfassen Risikobewertung, Zugriffskontrollmechanismen und Sicherheitsrichtlinien, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten sicherzustellen.

Lerne schneller mit den 12 Karteikarten zu Sicherheitslevel

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Sicherheitslevel

Über StudySmarter

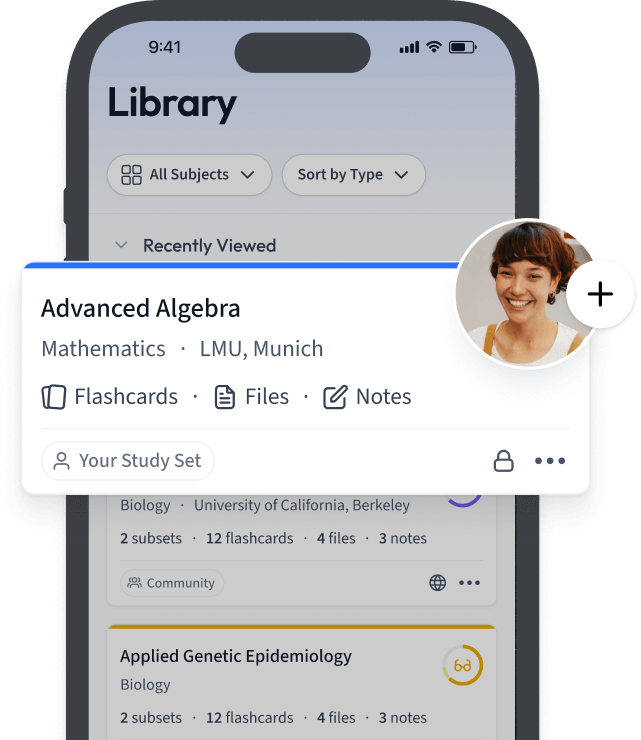

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr