Danke für dein Interesse an Audio-Lernen!

Die Funktion ist noch nicht ganz fertig, aber wir würden gerne wissen, warum du Audio-Lernen bevorzugst.

Warum bevorzugst du Audio-Lernen? (optional)

Feedback sendenZugriffsmanagement Definition

Zugriffsmanagement bezieht sich auf die Kontrolle und Verwaltung von Berechtigungen und Zugängen in einem Computersystem. Es ist ein entscheidender Bestandteil der IT-Sicherheit, da es sicherstellt, dass nur autorisierte Benutzer oder Systeme Zugriff auf bestimmte Daten oder Ressourcen haben.Ein effektives Zugriffsmanagement verhindert unbefugten Zugriff und schützt vor potenziellen Datenlecks. Es umfasst verschiedene Methoden und Strategien, um sicherzustellen, dass Zugriffsrechte überprüft, vergeben und regelmäßig aktualisiert werden.

Bedeutung und Zweck des Zugriffsmanagements

Im Rahmen des Zugriffsmanagements ist es entscheidend, die richtige Balance zwischen Sicherheitsanforderungen und Benutzerfreundlichkeit zu finden. Beim Erstellen und Verwalten von Zugriffsrechten gibt es einige wesentliche Ziele zu berücksichtigen:

- Sicherheit: Verhindert unbefugten Zugriff auf sensible Daten

- Compliance: Stellt sicher, dass gesetzliche und unternehmensinterne Richtlinien eingehalten werden

- Produktivität: Ermöglicht es Benutzern, auf notwendige Ressourcen zuzugreifen, um ihre Arbeit effizient auszuführen

- Transparenz: Dokumentiert, wer wann auf welche Daten zugreift

Rolle-basierter Zugriff: Eine Methode des Zugriffsmanagements, bei der Benutzern basierend auf ihrer Rolle im Unternehmen spezifische Zugriffsebenen zugewiesen werden.

Ein Beispiel für den Einsatz von Zugriffsmanagement ist die Verwaltung von Mitarbeiterzugriffen in einem Unternehmen:Ein IT-Administrator hat vollständigen Zugriff auf das Netzwerk, während ein Mitarbeiter der Buchhaltungsabteilung Zugriff auf Finanzdaten, aber nicht auf Personalakten hat. Durch die Verwendung von rollenbasierten Zugriffsrechten wird der Zugriff effektiv gesteuert und auf das Notwendige beschränkt.

Ein tiefergehender Blick auf Zugriffsmanagement zeigt, dass es nicht nur um die Beschränkung von Zugriffen geht, sondern auch um regelmäßige Überprüfungen der bestehenden Zugriffsrechte:Es ist wichtig, dass Unternehmen regelmäßig auditieren, wer Zugang zu bestimmten Ressourcen hat. Dies kann durch Tools zur Protokollierung und Überwachung von Zugriffsversuchen geschehen, die Sicherheitsvorfälle erkennen und verhindern können. Moderne Technologien wie Multi-Factor Authentication (MFA) erhöhen zusätzlich die Sicherheit, indem sie mehr als nur ein Passwort verlangen, um Zugriff zu gewähren.

Ein gut implementiertes Zugriffsmanagement kann den Verwaltungsaufwand durch automatisierte Prozesse erheblich reduzieren und so die Effizienz steigern.

Zugriffsmanagement einfach erklärt

Zugriffsmanagement ist ein grundlegender Bestandteil der Informationssicherheit. Es sorgt dafür, dass nur autorisierte Benutzer Zugriff auf bestimmte Ressourcen haben und stellt sicher, dass Daten vor unbefugtem Zugriff geschützt sind.Der Prozess umfasst die Definition, Vergabe und Überwachung von Berechtigungen, um die Sicherheit und Integrität der Daten zu gewährleisten.

Komponenten eines effektiven Zugriffsmanagementsystems

Ein wirkungsvolles Zugriffsmanagementsystem besteht aus mehreren Schlüsselaspekten:

- Identitätsverwaltung: Verwaltung von Benutzeridentitäten und deren Authentifizierung

- Zugriffsrichtlinien: Regeln, die bestimmen, wer Zugriff auf was hat

- Überwachung und Protokollierung: Aufzeichnung aller Zugriffsversuche und Überprüfung der Einhaltung von Zugriffsrichtlinien

Identitäts- und Zugriffsmanagement (IAM): Ein umfassender Ansatz zur Verwaltung von digitalen Identitäten und Zugriffsrechten in einem Netzwerk.

Stelle dir ein Unternehmen vor, das seine Mitarbeiter über ein IAM-System verwaltet. Jeder Mitarbeiter hat eine eindeutige Identität im System:- Ein Manager hat Zugriff auf Finanzberichte.- Ein Entwickler hat Zugriff auf den Quellcode, aber nicht auf Finanzberichte.Durch solche rollenbasierten Modelle wird der Zugang beschränkt und die Sicherheit erhöht.

Tauche tiefer ein in das Thema Zugriffsmanagement und entdecke einige fortgeschrittene Konzepte:

- Least Privilege Principle: Benutzer erhalten nur die Zugriffsrechte, die sie wirklich brauchen.

- Zero Trust Modell: Jede Zugriffsanfrage wird verifiziert, unabhängig von ihrer Quelle.

Durch den Einsatz von Multi-Factor Authentication (MFA) im Zugriffsmanagement kannst Du die Sicherheit erheblich erhöhen, indem zusätzliche Verifizierungsebenen eingeführt werden.

Identitäts- und Zugriffsmanagement

Das Identitäts- und Zugriffsmanagement (IAM) ist ein wesentlicher Bestandteil der IT-Sicherheit und befasst sich mit der Verwaltung von Benutzeridentitäten und deren Zugriffsrechten auf Systeme und Daten. Es sorgt dafür, dass nur berechtigte Benutzer Zugriff auf die benötigten Ressourcen haben und verhindert so Sicherheitsrisiken durch unbefugten Zugriff.Ziel des IAM ist es, die richtige Balance zwischen Schutzmaßnahmen und Benutzerfreundlichkeit zu finden, um Effizienz und Sicherheit zu gewährleisten.

Aufbau eines Identitäts- und Zugriffsmanagementsystems

Ein effektives IAM-System beinhaltet mehrere zentrale Komponenten, die zusammenarbeiten, um Sicherheit, Compliance und Benutzerfreundlichkeit zu gewährleisten:

- Benutzeridentitäten: Verwaltung und Authentifizierung von Benutzerkonten und deren personalisierten Zugangsdaten

- Zugriffssteuerung: Festlegung und Durchsetzung von Richtlinien, die definieren, wer Zugriff auf welche Ressourcen hat

- Revisionsprotokoll: Überwachung und Aufzeichnung von Zugriffsversuchen zur Gewährleistung der Einhaltung von Unternehmensrichtlinien

Rollenbasierte Zugriffskontrolle: Eine Methode des IAM, bei der Benutzern basierend auf ihrer Rolle im Unternehmen spezifische Zugriffsebenen zugewiesen werden.

Ein Beispiel für die Anwendung des Identitäts- und Zugriffsmanagements ist ein Unternehmen, das den Zugang seiner Mitarbeiter zu unterschiedlichen Systemen entsprechend ihrer Aufgaben kontrolliert:- Ein IT-Administrator hat Vollzugriff auf das Netzwerkinfrastruktur.- Ein Vertriebsmitarbeiter hat Zugriff auf Kundendaten, aber nicht auf Finanzberichte.Solche rollenbasierten Zugriffsmodelle stellen sicher, dass alle Mitarbeiter nur Zugriff auf die für ihre Arbeit notwendigen Daten haben.

Ein tieferer Einblick in das Identitäts- und Zugriffsmanagement zeigt, dass es über traditionelle Methoden hinausgeht und moderne Technologien integriert, um die Sicherheit weiter zu verbessern:Zum Beispiel das Zero Trust Modell, bei dem jede Zugriffsanfrage unabhängig überprüft wird, selbst wenn sie aus vermeintlich sicheren internen Netzwerken stammt. Damit wird sichergestellt, dass alle Zugriffe kontinuierlich authentifiziert und überprüft werden.Zusätzlich kann Multi-Factor Authentication (MFA) eingesetzt werden, um den Authentifizierungsprozess durch zusätzliche Sicherheitsebenen zu verstärken.

Durch regelmäßige Audits und die Überprüfung der Zugriffsrechte können Sicherheitslücken im Identitäts- und Zugriffsmanagement aufgedeckt und beseitigt werden.

Elektronisches Zugriffsmanagement

Elektronisches Zugriffsmanagement spielt eine zentrale Rolle für die Sicherheit und den Schutz von Informationen in IT-Systemen. Es umfasst die Technologien und Strategien, die Organisationen verwenden, um den Zugriff auf ihre digitalen Ressourcen zu kontrollieren und zu überwachen. Dadurch wird sichergestellt, dass nur autorisierte Benutzer Zugriff auf sensible Daten haben und dass Sicherheitsrichtlinien eingehalten werden.

Authentifizierung im Zugriffsmanagement

Die Authentifizierung ist ein wesentlicher Bestandteil des Zugriffsmanagements. Sie stellt sicher, dass Benutzer tatsächlich diejenigen sind, für die sie sich ausgeben. Es gibt verschiedene Methoden der Authentifizierung, die in IT-Systemen verwendet werden:

- Passwörter: Der Benutzer gibt einen geheimen Code ein, den nur er kennen sollte.

- Biometrische Merkmale: Nutzung einzigartiger physischer Merkmale wie Fingerabdrücke oder Gesichtserkennung.

- Multi-Factor Authentication (MFA): Eine Kombination aus zwei oder mehr Authentifizierungsmethoden.

Multi-Factor Authentication (MFA): Ein Authentifizierungsverfahren, das die Identität eines Benutzers durch die Kombination von mehreren Überprüfungsfaktoren bestätigt.

Ein Beispiel für die Anwendung von Authentifizierung im Zugriffsmanagement ist der Zugriff auf eine Unternehmensdatenbank:Ein Mitarbeiter muss sich zunächst mit einem Passwort anmelden. Anschließend wird ein Bestätigungscode an sein Mobiltelefon gesendet, den er eingeben muss, um die Anmeldung abzuschließen. Dieses Verfahren stellt sicher, dass nur der berechtigte Benutzer Zugriff erhält.

Ein tiefergehender Blick auf das Thema Authentifizierung zeigt, dass sich Technologien ständig weiterentwickeln, um sicherere und effizientere Systeme zu schaffen.Ein aktueller Trend ist der Einsatz von Verhaltensbiometrie, bei dem Muster des Benutzerverhaltens, wie Tipprhythmus oder Mausbewegungen, verwendet werden, um die Identität von Personen zu verifizieren. Diese Methode bietet zusätzliche Sicherheitsebene, da sie schwerer zu fälschen ist als traditionelle Methoden.

Regelmäßige Passwortänderungen und die Verwendung von Passwortmanagern können helfen, die Sicherheit der Authentifizierung zu erhöhen.

Zugriffsmanagement Beispiel

Um das Konzept des Zugriffsmanagements zu konkretisieren, betrachten wir ein praxisnahes Beispiel aus einem Unternehmen:Ein Unternehmen implementiert ein Zugriffsmanagementsystem, um den Zugang zu seinen IT-Ressourcen zu überwachen und zu kontrollieren. Dabei werden Zugriffsrechte basierend auf der Position und den Aufgaben der Mitarbeiter verteilt:

| Position | Zugriffsrechte |

| Administrator | Vollzugriff auf alle Systeme |

| Entwickler | Zugriff auf Code-Repositorys, keine Rechte auf Finanzdaten |

| Finanzabteilung | Zugriff auf Finanz- und Buchhaltungssysteme |

Durch regelmäßige Revisionen der Zugriffsrechte können Unternehmen sicherstellen, dass ehemalige Mitarbeiter oder intern versetzte Personen keine unerlaubten Zugriffe haben.

Zugriffsmanagement - Das Wichtigste

- Zugriffsmanagement Definition: Bezieht sich auf die Kontrolle und Verwaltung von Berechtigungen und Zugängen in einem Computersystem, um unbefugten Zugriff zu verhindern.

- Identitäts- und Zugriffsmanagement (IAM): Verwaltet digitale Identitäten und Zugriffsrechte, um Sicherheit und Compliance zu gewährleisten.

- Rollenbasierte Zugriffskontrolle: Benutzer erhalten Zugriffsrechte basierend auf ihrer Rolle im Unternehmen, um Sicherheit und Effizienz zu steigern.

- Authentifizierung im Zugriffsmanagement: Bestätigt Benutzeridentität durch Methoden wie Passwörter, biometrische Merkmale oder Multi-Factor Authentication (MFA).

- Elektronisches Zugriffsmanagement: Nutzt Technologien und Strategien zur Kontrolle des digitalen Zugangs, um Sicherheit und Einhaltung von Richtlinien zu gewährleisten.

- Zugriffsmanagement einfach erklärt: Stellt sicher, dass nur autorisierte Benutzer auf Ressourcen zugreifen und schützt Daten vor unbefugtem Zugriff durch Definition und Überwachung von Berechtigungen.

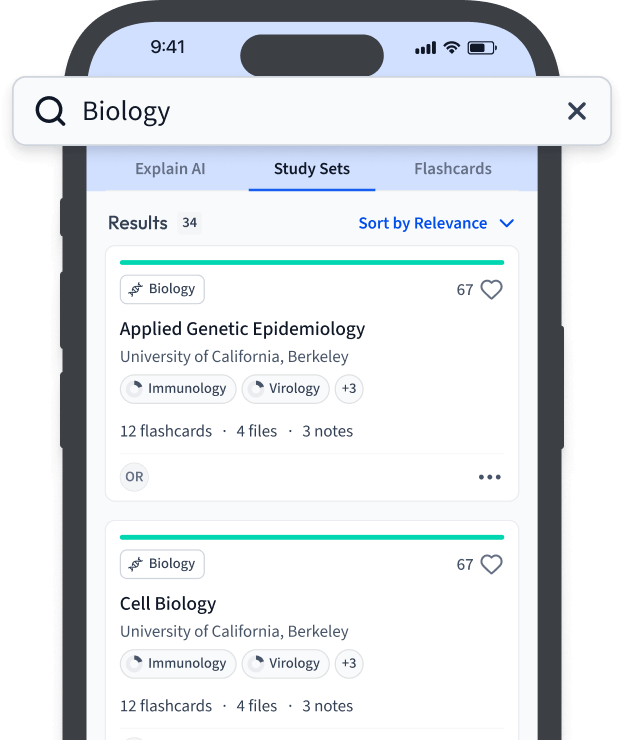

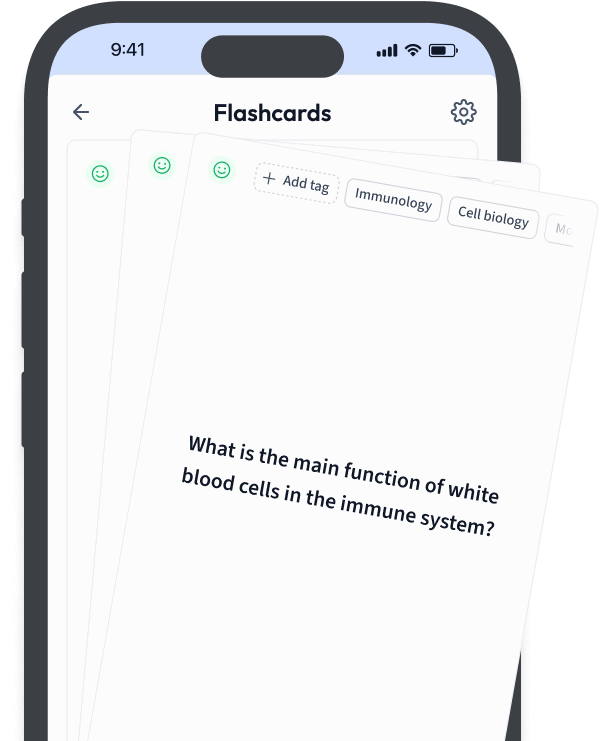

Lerne schneller mit den 12 Karteikarten zu Zugriffsmanagement

Melde dich kostenlos an, um Zugriff auf all unsere Karteikarten zu erhalten.

Häufig gestellte Fragen zum Thema Zugriffsmanagement

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr